Một phương pháp tấn công mới khai thác tính năng tích hợp trên Microsoft Office đã bị phát hiện đang được dùng cho các chiến dịch phát tán malware.

Quantrimang đã đưa tin về tính năng trên Microsoft Office có tên Dynamic Data Exchange (DDE) cho phép thực hiện mã độc mà không cần bật Macro hay ảnh hưởng tới bộ nhớ. Đây là giao thức mà Microsoft dùng để cho phép 2 ứng dụng chia sẻ dữ liệu giống nhau, được sử dụng trên MS Excel, MS Word, Quattro Pro và Visual Basic để chia sẻ dữ liệu 1 lần và tiếp tục trao đổi khi cập nhật.

Xem thêm: Tính năng có sẵn trên MS Office cho phép malware xâm nhập mà không cần bật macro

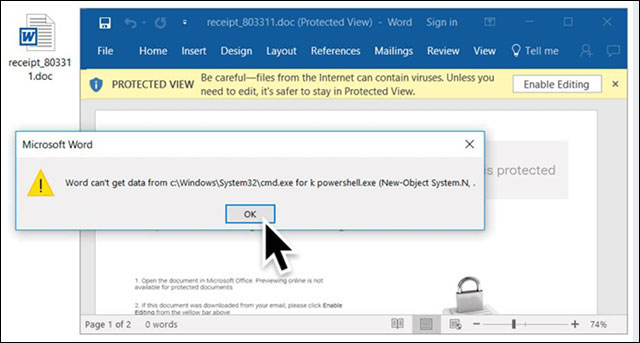

Khai thác bằng DDE sẽ không hiển thị cảnh báo cho người dùng mà chỉ hỏi họ có muốn thực thi ứng dụng hay không, và ngay cả popup này cũng có thể bị chỉnh sửa cú pháp.

Ngay sau khi chi tiết về kỹ thuật tấn công DDE được công bố, nhóm nghiên cứu Talos của Cisco đã báo cáo một chiến dịch tấn công sử dụng kỹ thuật này nhắm vào một số tổ chức bằng trojan truy cập từ xa nội trú có tên DNSMessenger.

Necurs Botnet dùng tấn công DDE để phát tán ransomware

Theo SANS ISC, Necurs Botnet - malware hiện kiểm soát hơn 6 triệu máy tính nhiễm độc trên khắp thế giới và gửi hàng triệu email - được dùng để phát tán ransomware Locky và trojan ngân hàng TrickBot, sử dụng tập tin Word và khai thác kỹ thuật DDE.

Locky trước đây sử dụng bẫy macro trên file MS Office nhưng giờ đã cập nhật Nercus Botnet để phát tán malware qua DDE và chiếm quyền chụp ảnh màn hình nạn nhân.

“Downloader giờ còn có khả năng thu thập các thông số của nạn nhân. Nó chụp ảnh màn hình và gửi về máy chủ, còn báo lỗi chi tiết khi downloader gặp lỗi”.

Malware Hancitor dùng kỹ thuật tấn công DDE

Một chiến dịch spam malware khác được phát hiện là Hancitor (hay còn có tên Chanitor và Tordal) sử dụng DDE của MS Office. Đây là downloader cài dữ liệu (payload) độc như trojan ngân hàng, malware và ransomware lên máy nhiễm độc và thường được gửi đi dưới dạng tập tin MS Office dùng macro trong email lừa đảo.

Malware khai thác kỹ thuật tấn công qua DDE

Làm sao để bảo vệ mình khỏi tấn công DDE?

Vì DDE là tính năng hợp pháp của Microsoft nên hầu hết các phần mềm diệt virus sẽ không cảnh báo hay chặn tập tin MS Office và cũng chẳng ai có thể đưa ra bản vá nào.

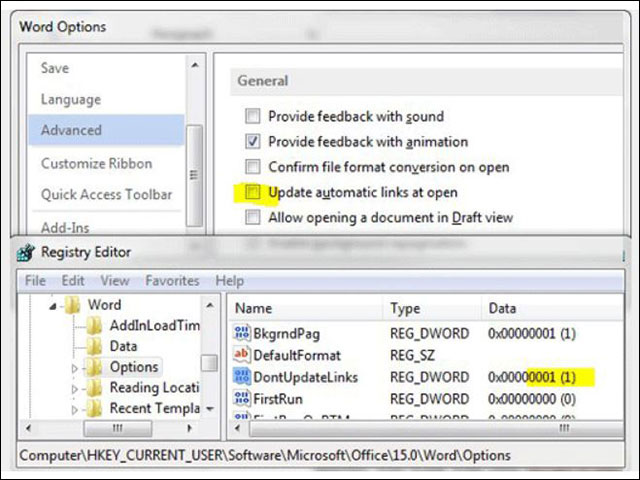

Bỏ tự động cập nhật trên Options

Bạn có thể tự bảo vệ mình bằng cách vô hiệu hóa lựa chọn “cập nhật link tự động khi mở” trên Office tại Word > Select File > Options > Advanced và tìm tới mục General, bỏ chọn “Update Automatic Links at Open”.

Xem thêm: Google: Nguy hiểm cho người dùng khi Microsoft không vá Windows cùng một cách trên các OS

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ