LG XB12 dàn âm thanh giá 1,7 triệu đồng

LG đưa đến Việt Nam dàn âm thanh XB12 có thiết kế thời trang cùng khả năng chạy đĩa DVD, kết nối USB, đài FM nhưng lại có giá chỉ 1,7 triệu đồng.

LG đưa đến Việt Nam dàn âm thanh XB12 có thiết kế thời trang cùng khả năng chạy đĩa DVD, kết nối USB, đài FM nhưng lại có giá chỉ 1,7 triệu đồng.Microsoft hậu Bill Gates

Thế là Bill Gates – người sáng lập tập đoàn Microsoft, đã chính thức nhường vị trí chỉ huy cho Steve Ballmer từ ngày 1-7 vừa qua.

Thế là Bill Gates – người sáng lập tập đoàn Microsoft, đã chính thức nhường vị trí chỉ huy cho Steve Ballmer từ ngày 1-7 vừa qua.Giới thiệu về Dual Channel (Phần 2)

Hướng dẫn này chúng tôi sẽ giới thiệu cho các bạn về một số vấn đề của công nghệ Dual channel như: cách làm việc ra sao, thiết lập nó như thế nào và các tính toán tốc độ truyền tải,…

Hướng dẫn này chúng tôi sẽ giới thiệu cho các bạn về một số vấn đề của công nghệ Dual channel như: cách làm việc ra sao, thiết lập nó như thế nào và các tính toán tốc độ truyền tải,…10 “bí kíp” dành cho nhiếp ảnh gia

Với một số người, chụp ảnh là sở thích, đam mê và họ rất am hiểu các kỹ thuật chụp nâng cao, nhưng đôi khi những điều đơn giản nhất trong cách quản lý hay sao lưu lại bị bỏ qua.

Với một số người, chụp ảnh là sở thích, đam mê và họ rất am hiểu các kỹ thuật chụp nâng cao, nhưng đôi khi những điều đơn giản nhất trong cách quản lý hay sao lưu lại bị bỏ qua.Google sẽ “nuốt” Digg với giá 200 triệu USD

Việc Digg về “đầu quân” cho Google có lẽ đã sắp trở thành hiện thực với việc mới đây hai hãng đã chính thức đặt bút ký vào “thư diễn tả ý định” (letter of intent).

Việc Digg về “đầu quân” cho Google có lẽ đã sắp trở thành hiện thực với việc mới đây hai hãng đã chính thức đặt bút ký vào “thư diễn tả ý định” (letter of intent).

“Đạo diễn” thương vụ Yahoo đi khỏi Microsoft

Hôm qua, Microsoft cho biết Kevin Johnson, Chủ tịch bộ phận kinh doanh lớn nhất của hãng, mũi nhọn trong vụ theo đuổi Yahoo sẽ rời khỏi Microsoft.

Hôm qua, Microsoft cho biết Kevin Johnson, Chủ tịch bộ phận kinh doanh lớn nhất của hãng, mũi nhọn trong vụ theo đuổi Yahoo sẽ rời khỏi Microsoft.529 mẹo nhỏ máy tính - Quảng bá doanh nghiệp: Lưu lượng web

Tuy không quan trọng nhưng chúng vẫn thường được sử dụng cho spider của các cỗ máy tìm kiếm, metatag là một phần rất quan trọng trong việc tối ưu hóa site của bạn

Tuy không quan trọng nhưng chúng vẫn thường được sử dụng cho spider của các cỗ máy tìm kiếm, metatag là một phần rất quan trọng trong việc tối ưu hóa site của bạnBiến giao diện của Vista thành XP

Chỉ cần một vài điều chỉnh và mẹo nhỏ bạn hoàn toàn có thể thay đổi giao diện của nó trông giống như "người tiền nhiệm".

Chỉ cần một vài điều chỉnh và mẹo nhỏ bạn hoàn toàn có thể thay đổi giao diện của nó trông giống như "người tiền nhiệm".Canon EOS 1000D tại châu Á giá khoảng 800 USD

Theo Canon, giá của chiếc máy này - bao gồm body và lens kit 18 – 55 mm F3.5-5.6 IS – tại châu Á sẽ vào khoảng 808,09 USD.

Theo Canon, giá của chiếc máy này - bao gồm body và lens kit 18 – 55 mm F3.5-5.6 IS – tại châu Á sẽ vào khoảng 808,09 USD.Laptop thời trang cho phái đẹp

Hãng sản xuất ôtô Bentley (Anh) kết hợp cùng hãng Ego cho ra mắt chiếc latop thời trang hình chiếc túi sách sang trọng.

Hãng sản xuất ôtô Bentley (Anh) kết hợp cùng hãng Ego cho ra mắt chiếc latop thời trang hình chiếc túi sách sang trọng.

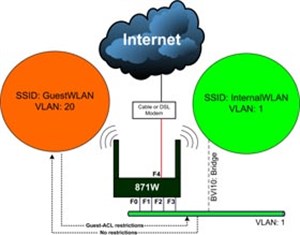

Cấu hình Cisco 851W hoặc 871W: chuẩn IOS

Router Cisco 851W là một thiết bị đa năng tương đối rẻ (giá thấp nhất là 292$) có thể hỗ trợ nhiều mạng LAN không dây ảo được phân tách bởi tường lửa.

Router Cisco 851W là một thiết bị đa năng tương đối rẻ (giá thấp nhất là 292$) có thể hỗ trợ nhiều mạng LAN không dây ảo được phân tách bởi tường lửa.Lỗi bảo mật Internet nghiêm trọng vô tình bị lộ

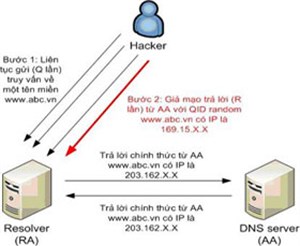

Hôm thứ 2 vừa qua, một công ty bảo mật đã vô tình công bố chi tiết về một lỗ hổng lớn trên hệ thống tên miền (DNS) Internet

Hôm thứ 2 vừa qua, một công ty bảo mật đã vô tình công bố chi tiết về một lỗ hổng lớn trên hệ thống tên miền (DNS) InternetĐiểm yếu nghiêm trọng liên quan đến hệ thống DNS toàn cầu

Nhiều hệ thống DNS đang hoạt động chấp nhận xử lý đồng thời nhiều yêu cầu truy vấn (query) của một tên miền duy nhất, đặc điểm này cho phép tin tặc dễ dàng tấn công

Nhiều hệ thống DNS đang hoạt động chấp nhận xử lý đồng thời nhiều yêu cầu truy vấn (query) của một tên miền duy nhất, đặc điểm này cho phép tin tặc dễ dàng tấn côngNhận biết các laptop Centrino 2

Cách dễ nhất để xác định máy tính xách tay (laptop) có công nghệ Centrino 2 là nhìn vào bộ vi xử lý.

Cách dễ nhất để xác định máy tính xách tay (laptop) có công nghệ Centrino 2 là nhìn vào bộ vi xử lý.MS Access 2003 - Bài 8: Thay đổi thông tin trong bảng

Trong phần trước, bạn đã học cách sử dụng chế độ Datasheet view để nhập thông tin cho bảng. Chế độ Datasheet view cũng cho phép bạn sửa thông tin có sẵn nhanh chóng và dễ dàng.

Trong phần trước, bạn đã học cách sử dụng chế độ Datasheet view để nhập thông tin cho bảng. Chế độ Datasheet view cũng cho phép bạn sửa thông tin có sẵn nhanh chóng và dễ dàng.

GroupWise sang Exchange 2007 – Khả năng cộng tác và chuyển đổi (Phần 7)

Trong bài này chúng tôi sẽ hướng dẫn cách làm thế nào để chuyển GroupWise Address Books vào trong Outlook.

Trong bài này chúng tôi sẽ hướng dẫn cách làm thế nào để chuyển GroupWise Address Books vào trong Outlook.Xây dựng một đĩa khôi phục cho XP SP3

Bạn có thể sử dụng đĩa Windows XP gốc để khôi phục máy tính của mình? Hãy nghĩ lại điều đó.

Bạn có thể sử dụng đĩa Windows XP gốc để khôi phục máy tính của mình? Hãy nghĩ lại điều đó.Giới thiệu về Dual Channel (Phần 1)

Hướng dẫn này chúng tôi sẽ giới thiệu cho các bạn về một số vấn đề của công nghệ Dual channel như: cách làm việc ra sao, thiết lập nó như thế nào và các tính toán tốc độ truyền tải,…

Hướng dẫn này chúng tôi sẽ giới thiệu cho các bạn về một số vấn đề của công nghệ Dual channel như: cách làm việc ra sao, thiết lập nó như thế nào và các tính toán tốc độ truyền tải,…X908: dế 2 SIM kiêm máy ảnh 8MP

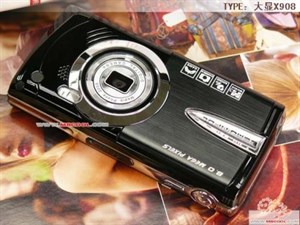

Các kĩ sư Trung Quốc vừa cho ra mắt chiếc điện thoại X908 với những tính năng nổi bật mà hiện chưa có dòng điện thoại nào có thể so sánh.

Các kĩ sư Trung Quốc vừa cho ra mắt chiếc điện thoại X908 với những tính năng nổi bật mà hiện chưa có dòng điện thoại nào có thể so sánh.Bộ ba 'dế' Walkman phone mừng sinh nhật

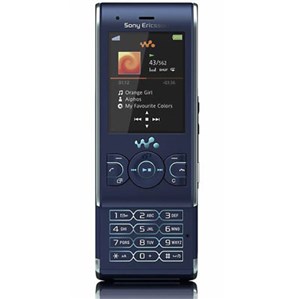

Sony Ericsson vừa giới thiệu 3 model mới W902, W595 và W302 với mức giá từ thấp đến cao.

Sony Ericsson vừa giới thiệu 3 model mới W902, W595 và W302 với mức giá từ thấp đến cao.

LG có thể 'qua mặt' Motorola

LG có thể trở thành nhà sản xuất di động lớn thứ ba thế giới sau khi thông báo tình hình kinh doanh điện thoại di động quý II.

LG có thể trở thành nhà sản xuất di động lớn thứ ba thế giới sau khi thông báo tình hình kinh doanh điện thoại di động quý II.Ngày 22/8, thêm 20 nước được “diện kiến” iPhone 3G

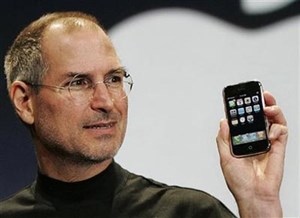

Apple đã lên kế hoạch sang tháng 8 sẽ ra mắt chiếc điện thoại nổi tiếng của mình tại 20 nước nữa.

Apple đã lên kế hoạch sang tháng 8 sẽ ra mắt chiếc điện thoại nổi tiếng của mình tại 20 nước nữa.529 mẹo nhỏ máy tính - Thương mại điện tử

Cung cấp cho các khách hàng nhiều thông tin về các tính năng, khả năng và hạn chế của sản phẩm, so sánh chúng với các sản phẩm khác như thế nào.

Cung cấp cho các khách hàng nhiều thông tin về các tính năng, khả năng và hạn chế của sản phẩm, so sánh chúng với các sản phẩm khác như thế nào.Camera quay video ấn tượng với ống kính siêu rộng

NV24HD là máy ảnh đầu tiên trên thế giới sử dụng màn hình AMOLED, với giải màu rộng hơn, độ tương phản cao lên đến 10,000:1

NV24HD là máy ảnh đầu tiên trên thế giới sử dụng màn hình AMOLED, với giải màu rộng hơn, độ tương phản cao lên đến 10,000:1Website Kaspersky bị tấn công

Trang Web Lab tiếng Malaysia của hãng bảo mật Kaspersky bị xóa đi cùng với một trong những trang mua sắm trực tuyến của hãng hôm 19/7.

Trang Web Lab tiếng Malaysia của hãng bảo mật Kaspersky bị xóa đi cùng với một trong những trang mua sắm trực tuyến của hãng hôm 19/7.

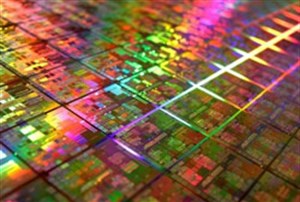

Kris Kaspersky sẽ trình diễn mã tấn công chip Intel

Tội phạm mạng có thể khai thác những lỗ hổng trong bộ xử lý (BXL) của Intel để tấn công máy tính từ xa mà không cần biết hệ thống đang hoạt động trên hệ điều hành nào.

Tội phạm mạng có thể khai thác những lỗ hổng trong bộ xử lý (BXL) của Intel để tấn công máy tính từ xa mà không cần biết hệ thống đang hoạt động trên hệ điều hành nào.MS Excel 2003 - Bài 11: Giải quyết vấn đề về tính năng trợ giúp Excel?

Bạn có gặp khó khăn khi sử dụng Excel không? Hãy thử các tính năng trợ giúp của Microsoft Excel

Bạn có gặp khó khăn khi sử dụng Excel không? Hãy thử các tính năng trợ giúp của Microsoft Excel10 lưu ý khi nâng cấp hệ điều hành

Nâng cấp một hệ điều hành để có được những tính năng mới nâng cao nhưng bạn sẽ gặp phải vấn đề lo lắng bởi bạn biết rằng mình có thể thực hiện sai một vấn đề gì đó.

Nâng cấp một hệ điều hành để có được những tính năng mới nâng cao nhưng bạn sẽ gặp phải vấn đề lo lắng bởi bạn biết rằng mình có thể thực hiện sai một vấn đề gì đó.Máy tính chỉ nặng gần 3 lạng

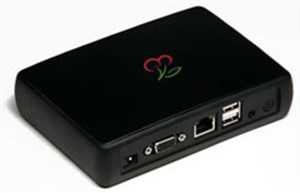

Gọn nhẹ tiêu thụ ít điện năng nhưng đáp ứng được nhiều tác vụ là mô hình máy PC tương lai. Hãng CherryPal (Mỹ) cho ra đời thiết bị có thể tạo ra cuộc cách mạng "mây điện toán".

Gọn nhẹ tiêu thụ ít điện năng nhưng đáp ứng được nhiều tác vụ là mô hình máy PC tương lai. Hãng CherryPal (Mỹ) cho ra đời thiết bị có thể tạo ra cuộc cách mạng "mây điện toán".PDA phone “đắt hàng” tháng 6/2008

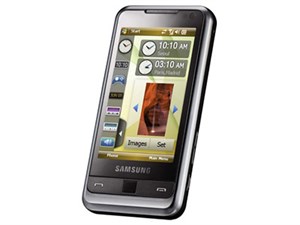

HTC Touch Diamond và Samsung Omnia đều đã “lên kệ” trong tháng vừa rồi; và đúng như dự đoán, cả hai đều rất “đắt khách”.

HTC Touch Diamond và Samsung Omnia đều đã “lên kệ” trong tháng vừa rồi; và đúng như dự đoán, cả hai đều rất “đắt khách”.

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài