Steve Jobs từng có ý định sản xuất TV Apple

Tác giả cuốn tự truyện về Steve Jobs cho biết, vị CEO quá cố của Apple từng nung nấu ý định sản xuất một mẫu TV mang thương hiệu Apple.

Tác giả cuốn tự truyện về Steve Jobs cho biết, vị CEO quá cố của Apple từng nung nấu ý định sản xuất một mẫu TV mang thương hiệu Apple.Tại sao Siri của Apple là giọng nữ

Theo khảo sát của trang CNN, rất nhiều đồ điện tử như thiết bị GPS, hòm thư thoại... có hướng dẫn là giọng nữ và theo các nhà khoa học lý do lựa chọn liên quan đến vấn đề tâm lý.

Theo khảo sát của trang CNN, rất nhiều đồ điện tử như thiết bị GPS, hòm thư thoại... có hướng dẫn là giọng nữ và theo các nhà khoa học lý do lựa chọn liên quan đến vấn đề tâm lý.T-Mobile giải thích lý do chưa bán iPhone 4S

T-Mobile chưa nhận được phản hồi từ Apple về việc bán iPhone 4S nhưng cho biết smartphone này không phải là lựa chọn duy nhất của khách hàng.

T-Mobile chưa nhận được phản hồi từ Apple về việc bán iPhone 4S nhưng cho biết smartphone này không phải là lựa chọn duy nhất của khách hàng.Nikon có thể chậm ra D800 vì lũ lụt ở Thái Lan

Nhà máy của hãng tại Thái Lan ngừng hoạt động hoàn toàn nhiều khả năng đã làm ảnh hưởng tới kế hoạch ra mắt model kế thừa D700 của Nikon.

Nhà máy của hãng tại Thái Lan ngừng hoạt động hoàn toàn nhiều khả năng đã làm ảnh hưởng tới kế hoạch ra mắt model kế thừa D700 của Nikon.Những lầm tưởng của người dùng về siêu di động

Cụm từ siêu di động vốn được chỉ định dùng cho các dòng smartphone cao cấp với sự đột phá về cấu hình và công nghệ tích hợp. Tuy nhiên, không phải cứ là siêu di động thì đã là số 1.

Cụm từ siêu di động vốn được chỉ định dùng cho các dòng smartphone cao cấp với sự đột phá về cấu hình và công nghệ tích hợp. Tuy nhiên, không phải cứ là siêu di động thì đã là số 1.

Hãng Panasonic giảm bớt sản lượng chip nội địa

Ngày 23/10, trang tin Reuters dẫn nguồn từ tờ nhật báo Nikkei của Nhật Bản cho hay, hãng sản xuất điện tử Panasonic Corp sẽ giảm bớt sản lượng bán dẫn nội địa tới cuối tháng 3/2012 và cắt giảm 1.000 việc làm.

Ngày 23/10, trang tin Reuters dẫn nguồn từ tờ nhật báo Nikkei của Nhật Bản cho hay, hãng sản xuất điện tử Panasonic Corp sẽ giảm bớt sản lượng bán dẫn nội địa tới cuối tháng 3/2012 và cắt giảm 1.000 việc làm.Cài đặt máy in trong môi trường Windows hỗn hợp

Nếu trong mạng còn có: Windows 7 32-bit/64-bit, Windows Server 2008 32-bit/64-bit, và cả Ubuntu, thì bạn phải cài đặt driver máy in như thế nào để đảm bảo tất cả các máy tính đều có thể in được?

Nếu trong mạng còn có: Windows 7 32-bit/64-bit, Windows Server 2008 32-bit/64-bit, và cả Ubuntu, thì bạn phải cài đặt driver máy in như thế nào để đảm bảo tất cả các máy tính đều có thể in được?Google cân nhắc mua lại đối thủ lâu năm Yahoo

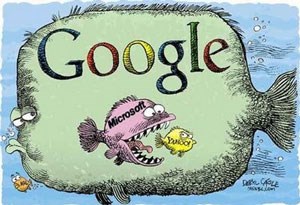

Ngày 22/10, Nhật báo Phố Wall đưa tin “gã khổng lồ tìm kiếm” Google đang cân nhắc khả năng mua lại đối thủ lâu năm Yahoo.

Ngày 22/10, Nhật báo Phố Wall đưa tin “gã khổng lồ tìm kiếm” Google đang cân nhắc khả năng mua lại đối thủ lâu năm Yahoo.Bảo vệ mạng thông qua lọc nội dung web

Trong hướng dẫn này chúng tôi sẽ giới thiệu cho bạn một số tùy chọn lọc dữ liệu mạng để bảo vệ cho các mạng gia đình hoặc doanh nghiệp nhỏ bằng cách khóa chặn các nội dung chỉ dành cho người lớn..

Trong hướng dẫn này chúng tôi sẽ giới thiệu cho bạn một số tùy chọn lọc dữ liệu mạng để bảo vệ cho các mạng gia đình hoặc doanh nghiệp nhỏ bằng cách khóa chặn các nội dung chỉ dành cho người lớn..Ultrabook Asus, Acer vs. MacBook Air

Điểm chung của tất cả các dòng ultrabook là mỏng nhẹ tương tự thậm chí hơn so với MacBook Air nhưng cấu hình mạnh hơn và giá bán cũng được hứa hẹn sẽ hấp dẫn hơn.

Điểm chung của tất cả các dòng ultrabook là mỏng nhẹ tương tự thậm chí hơn so với MacBook Air nhưng cấu hình mạnh hơn và giá bán cũng được hứa hẹn sẽ hấp dẫn hơn.

HTC Titan: Màn hình cực lớn cùng thiết kế mỏng ấn tượng

Đây là chiếc smartphone có màn hình cực lớn, lên đến 4.7 inch. Nhưng điểm đáng lưu ý nhất chính là hệ điều hành Windows Phone 7.5 Mango mới nhất của Microsoft.

Đây là chiếc smartphone có màn hình cực lớn, lên đến 4.7 inch. Nhưng điểm đáng lưu ý nhất chính là hệ điều hành Windows Phone 7.5 Mango mới nhất của Microsoft.So sánh Galaxy Nexus, iPhone 4S và Droid RAZR

Cùng với iPhone 4S (Apple) và Droid RAZR (Motorola), Galaxy Nexus của Google là chiếc điện thoại mới nhất trong số những cái tên "gây sốt" trên thị trường smartphone ra mắt năm nay

Cùng với iPhone 4S (Apple) và Droid RAZR (Motorola), Galaxy Nexus của Google là chiếc điện thoại mới nhất trong số những cái tên "gây sốt" trên thị trường smartphone ra mắt năm nayGiúp bạn tìm hiểu “đám mây thống trị” iCloud

Apple đã chính thức ra mắt dịch vụ lưu trữ điện toán đám mây với tên gọi iCloud. Với iCloud, mọi dữ liệu sẽ được tự động đồng bộ hóa giữa các thiết bị với nhau theo thời gian thực bằng cơ chế push.

Apple đã chính thức ra mắt dịch vụ lưu trữ điện toán đám mây với tên gọi iCloud. Với iCloud, mọi dữ liệu sẽ được tự động đồng bộ hóa giữa các thiết bị với nhau theo thời gian thực bằng cơ chế push.Mạng xã hội: Vừa dùng vừa lo sợ?

85% cư dân mạng Pháp truy cập vào các mạng xã hội. Tuy nhiên, hơn một nửa trong số họ có thái độ cảnh giác với các trang mạng này. Hầu hết là lo sợ cho đời sống của họ, nhưng lại bỏ qua mối đe dọa hết sức thực tế: đó là tội phạm mạng.

85% cư dân mạng Pháp truy cập vào các mạng xã hội. Tuy nhiên, hơn một nửa trong số họ có thái độ cảnh giác với các trang mạng này. Hầu hết là lo sợ cho đời sống của họ, nhưng lại bỏ qua mối đe dọa hết sức thực tế: đó là tội phạm mạng.Điện thoại di động không thể gây ung thư não!

Một nghiên cứu sâu mới được công bố cho thấy không có mối liên hệ nào giữa điện thoại di động và bệnh ung thư não.

Một nghiên cứu sâu mới được công bố cho thấy không có mối liên hệ nào giữa điện thoại di động và bệnh ung thư não.

iPhone 3GS miễn phí đang gây sốt trên thị trường

Ở buổi thông báo tình hình hoạt động của AT&T trong quý III vừa qua, CEO Ralph de la Vega cho hay, dù đã “lỗi thời” song vì chính sách cung cấp miễn phí nên iPhone 3GS lại trở thành sản phẩm “nóng” của hãng này.

Ở buổi thông báo tình hình hoạt động của AT&T trong quý III vừa qua, CEO Ralph de la Vega cho hay, dù đã “lỗi thời” song vì chính sách cung cấp miễn phí nên iPhone 3GS lại trở thành sản phẩm “nóng” của hãng này.Galaxy Tab 7 Plus bán ngày 13/11 giá 400 USD

Samsung sẽ bán phiên bản dung lượng 16 GB trước trong khi bản 32 Gb sẽ có mặt vào tháng 12 năm nay.

Samsung sẽ bán phiên bản dung lượng 16 GB trước trong khi bản 32 Gb sẽ có mặt vào tháng 12 năm nay.Điểm nóng tuần qua: Microsoft thâu tóm hụt Yahoo

Vào thời điểm năm 2008, việc Microsoft thâu tóm hụt Yahoo có thể coi là một thất bại của “gã khổng lồ phần mềm.”

Vào thời điểm năm 2008, việc Microsoft thâu tóm hụt Yahoo có thể coi là một thất bại của “gã khổng lồ phần mềm.”Galaxy Nexus có thể trở thành “vua Android”

Dưới đây là những lợi thế sẽ giúp điện thoại Galaxy Nexus mới ra mắt có triển vọng trở thành smartphone Android thành công nhất từ trước tới nay.

Dưới đây là những lợi thế sẽ giúp điện thoại Galaxy Nexus mới ra mắt có triển vọng trở thành smartphone Android thành công nhất từ trước tới nay.iPad 2 gặp lỗi mở khoá bằng Smart Cover

Case thông minh của Apple có thể làm người dùng lộ thông tin khi cho phép iPad 2 truy cập ứng dụng gần nhất mà không phải mở khoá.

Case thông minh của Apple có thể làm người dùng lộ thông tin khi cho phép iPad 2 truy cập ứng dụng gần nhất mà không phải mở khoá.

Thiel định ngày ra mắt SmartSub SS2.2 và USS

Tại triển lãm CEDIA 2011 vừa qua, hãng sản xuất loa Mỹ đã gây được sự chú ý lớn của giới quan sát và người nghe với việc công bố dòng sản phẩm SmartSub mới gồm 4 loa siêu trầm với mức giá cao nhất lên đến 8.900 USD.

Tại triển lãm CEDIA 2011 vừa qua, hãng sản xuất loa Mỹ đã gây được sự chú ý lớn của giới quan sát và người nghe với việc công bố dòng sản phẩm SmartSub mới gồm 4 loa siêu trầm với mức giá cao nhất lên đến 8.900 USD.6 máy tính bảng hấp dẫn sắp bán

Thị trường máy tính bảng cuối năm sẽ tiếp tục sôi động với các mẫu giá rẻ như Kindle Fire, IdeaPad A1 hay các model "siêu mẫu" như Tab 7 Plus và AT200.

Thị trường máy tính bảng cuối năm sẽ tiếp tục sôi động với các mẫu giá rẻ như Kindle Fire, IdeaPad A1 hay các model "siêu mẫu" như Tab 7 Plus và AT200.10 cải tiến chụp ảnh hấp dẫn trên iOS 5

Tính năng chụp ảnh của iOS luôn được coi là khá hạn chế so với một vài đối thủ khác. Tuy nhiên phiên bản iOS 5 mới được tung ra đã bổ sung thêm rất nhiều tiện ích phục vụ cho những người dùng mê nhiếp ảnh.

Tính năng chụp ảnh của iOS luôn được coi là khá hạn chế so với một vài đối thủ khác. Tuy nhiên phiên bản iOS 5 mới được tung ra đã bổ sung thêm rất nhiều tiện ích phục vụ cho những người dùng mê nhiếp ảnh.Fujifilm giới thiệu X100 Limited Edition

Fujifilm X100 Limited Edition sở hữu lớp da đà điểu màu nâu sáng và chỉ được sản xuất giới hạn 200 chiếc.

Fujifilm X100 Limited Edition sở hữu lớp da đà điểu màu nâu sáng và chỉ được sản xuất giới hạn 200 chiếc.Xác định kích thước và thiết kế HDTV

Xác định kích thước và lựa chọn thiết kế TV phù hợp là hai tiêu chí cần cân nhắc khi mua HDTV.

Xác định kích thước và lựa chọn thiết kế TV phù hợp là hai tiêu chí cần cân nhắc khi mua HDTV.

Giá iPhone 4S tại Singapore cao hơn Mỹ

iPhone 4S bán tại Singapore có giá từ 948 SGD đến 1.238 SGD tùy phiên bản, tương đương 743 đến 970 USD. Trong khi đó, bản không khóa mạng tại Mỹ giá từ 649 đến 849 USD.

iPhone 4S bán tại Singapore có giá từ 948 SGD đến 1.238 SGD tùy phiên bản, tương đương 743 đến 970 USD. Trong khi đó, bản không khóa mạng tại Mỹ giá từ 649 đến 849 USD.Tắt bỏ tính năng Instant Search của Google

Tính năng Instant Search của Google đã được kích hoạt sẵn ở chế độ mặc định, nhưng đối với nhiều người sử dụng thì nó lại trở thành sự phiền phức và không thật sự cần thiết. Trong bài viết dưới đây, chúng tôi sẽ hướng dẫn với các bạn một số bước cơ bản để tắt bỏ chức năng này trong trang tìm kiếm Google cũng như Google Chrome Omni...

Tính năng Instant Search của Google đã được kích hoạt sẵn ở chế độ mặc định, nhưng đối với nhiều người sử dụng thì nó lại trở thành sự phiền phức và không thật sự cần thiết. Trong bài viết dưới đây, chúng tôi sẽ hướng dẫn với các bạn một số bước cơ bản để tắt bỏ chức năng này trong trang tìm kiếm Google cũng như Google Chrome Omni...Adobe lại gặp lỗ hổng gián điệp webcam

Adobe Systems hiện đang khắc phục lỗ hổng Flash có thể bị các trang web sử dụng để bí mật bật microphone hoặc webcam của người xem.

Adobe Systems hiện đang khắc phục lỗ hổng Flash có thể bị các trang web sử dụng để bí mật bật microphone hoặc webcam của người xem.Xu hướng săn hàng khuyến mãi thời bão giá

Khi phải chống đỡ với tình hình giá cả leo thang, người tiêu dùng đang có chiều hướng thay đổi thói quen mua sắm: mua hàng vào dịp khuyến mãi, mua hàng trực tuyến...

Khi phải chống đỡ với tình hình giá cả leo thang, người tiêu dùng đang có chiều hướng thay đổi thói quen mua sắm: mua hàng vào dịp khuyến mãi, mua hàng trực tuyến...Thương mại điện tử “được mùa” ở Ấn Độ

Nền thương mại điện tử ở Ấn Độ hứa hẹn sẽ là một trong 10 nền thương mại điện tử lớn nhất thế giới vào năm 2015.

Nền thương mại điện tử ở Ấn Độ hứa hẹn sẽ là một trong 10 nền thương mại điện tử lớn nhất thế giới vào năm 2015.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Hàm Excel

Hàm Excel  Cuộc sống

Cuộc sống  Khoa học

Khoa học