Một nhóm các chuyên gia bảo mật quốc tế vừa phát hiện một chủng mã độc mới có tên Try2Cry, được thiết kế để cố gắng xâm nhập vào các hệ thống máy tính Windows bằng cách lây nhiễm ổ đĩa flash USB và sử dụng các shortcut Windows (tệp LNK) làm tệp mục tiêu để đơn giản hóa quá trình xâm nhập.

Cụ thể, Try2Cry được phát hiện bởi nhà phân tích phần mềm độc hại Karsten Hahn và các cộng sự tại công ty an ninh mạng G DATA, sau khi tiến hành phân tích một mẫu phần mềm độc hại không xác định.

“Try2Cry, về cơ bản, là một ransomware .NET và là biến thể khác của họ Stupid ransomware mã nguồn mở”, nhóm Karsten Hahn cho biết sau khi phân tích một mẫu mã hóa bị xáo trộn với công cụ bảo vệ mã DNGuard. Stupid Ransomware là một họ ransomware thường được sử dụng bởi các nhà phát triển có kỹ năng kém và nhiều biến thể của họ này sử dụng các chủ đề dựa trên phim ảnh, văn hóa đại chúng hoặc giả mạo các thông báo thực thi pháp luật.

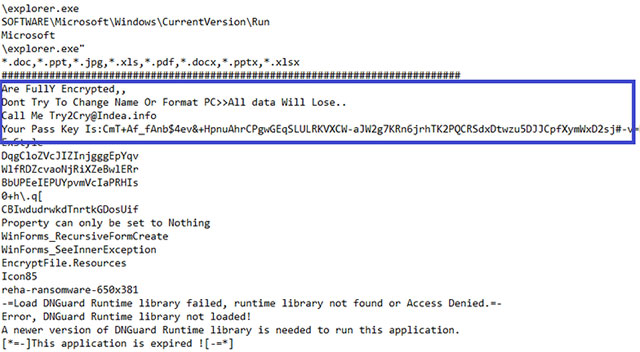

Sau khi lây nhiễm trên thiết bị, Try2Cry sẽ lập tức tiến hành mã hóa các tệp .doc, .ppt, .jpg, .xls, .pdf, .docx, .pptx, .xls và .xlsx. Đồng thời nối thêm phần mở rộng .Try2Cry vào tất cả các tệp đã bị nó mã hóa thành công.

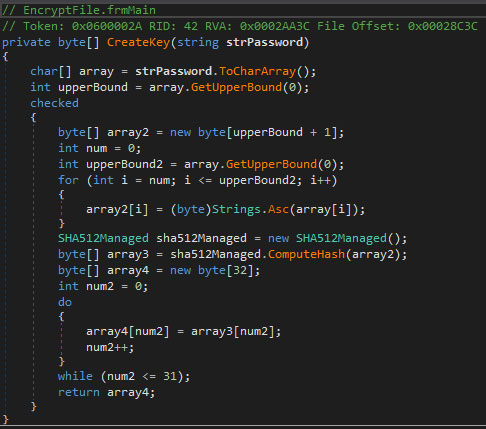

Các tệp này sẽ được mã hóa bằng thuật toán mã hóa đối xứng Rijndael và key mã hóa được mã hóa cứng (hardcoded encryption key).

"Key mã hóa được tạo lập dựa trên hàm băm SHA512 của mật khẩu và sử dụng 32 bit đầu tiên của hàm băm này", Karsten Hahn giải thích.

Những kẻ đứng sau ransomware này cũng đã cẩn thận đã đính kèm một failsafe trong hệ thống mã của nó, được thiết kế để bỏ qua hành vi mã hóa trên bất kỳ hệ thống bị nhiễm nào có tên máy DESKTOP-PQ6NSM4 hoặc IK-PC2. Đây có lẽ là một biện pháp bảo vệ được thiết kế để cho phép tác giả của mềm độc hại kiểm tra hoạt động của ransomware trên thiết bị của chính mình mà không gặp phải tình huống “gậy ông đập lưng ông”, vô tình tự mã hóa các tệp của mình.

Lây truyền thông qua USB

Đặc điểm thú vị nhất của Try2Cry nằm ở khả năng cố gắng lây lan sang các thiết bị tiềm năng khác thông qua ổ cứng flash USB, bằng cách sử dụng một kỹ thuật tương tự như đã được tìm thấy trên ransomware Spora và phần mềm độc hại botnet Andromeda.

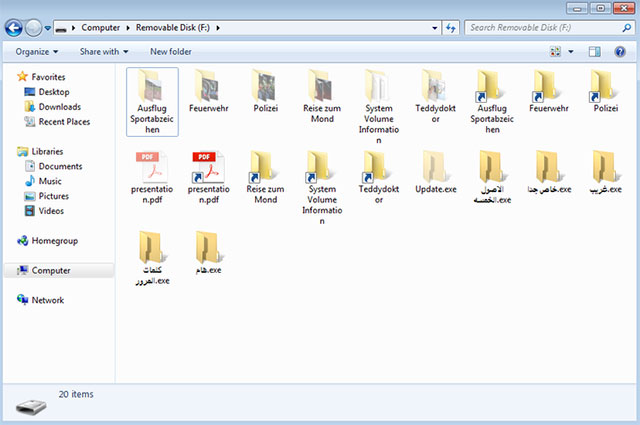

Trước tiên, Try2Cry sẽ tiến hành quét mọi ổ cứng di động được kết nối với máy tính bị xâm nhập, sau đó gửi một bản sao có tên Update.exe đến thư mục gốc của mỗi ổ flash USB mà nó tìm thấy.

Tiếp theo, mã độc sẽ ẩn tất cả các tệp trên ổ cứng di động và sẽ thay thế chúng bằng các shortcut Windows (tệp LNK) với cùng một biểu tượng.

Nếu nạn nhân nhấp vào các tệp độc hại được nguy trang này, tải trọng ransomware “Update.exe” sẽ lập tức khởi chạy trong nền và lây nhiễm sang hệ thống mới. Bên cạnh đó, ransomware cũng tự tạo ra các bản sao có thể nhìn thấy của chính nó trên các ổ USB, sử dụng thư mục biểu tượng Windows mặc định và đặt tên tiếng Ả Rập với hy vọng nạn nhân sẽ tò mò nhấp vào chúng và bị lây nhiễm.

May mắn thay, giống như nhiều biến thể Stupid ransomware khác, Try2Cry có thể được giải mã tương đối dễ dàng - một dấu hiệu chắc chắn rằng nó được tạo ra bởi một người (hoặc nhóm người) không có quá nhiều kinh nghiệm về lập trình.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học