Một nhà nghiên cứu bảo mật vừa tuyên bố rằng các thiết bị macOS của Apple dùng vi xử lý Intel và chip bảo mật T2 đang đứng trước nguy cơ bị tấn công bởi một lỗ hổng không thể vá. Lỗ hổng này cho phép hacker chiếm quyền truy cập root từ đó kiểm soát hoàn toàn thiết bị của người dùng.

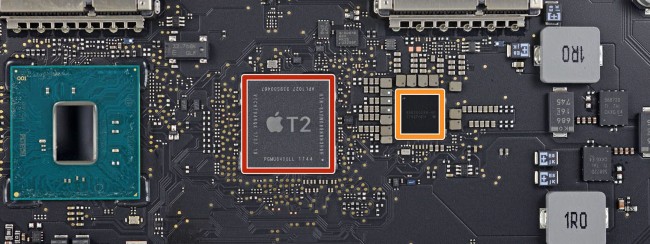

Chip T2, có mặt trên hầu hết các máy tính chạy macOS hiện tại, là vi xử lý phụ của Apple đảm nhiệm việc khởi động và các hoạt động bảo mật cùng với những tính năng khác như xử lý âm thanh. Và mới đây, nhà nghiên cứu bảo mật độc lập Niels H. đã phát hiện ra một lỗ hổng nghiêm trọng, không thể vá trên T2.

Theo Niels H., vì chip T2 được thiết kế dựa trên vi xử lý Apple A10 nên nó sẽ dễ dàng bị khai thác theo phương thức checkm8 giống như các thiết bị iOS. Điều này cho phép hacker phá khóa kích hoạt và thực hiện các cuộc tấn công khác.

Thông thường, chip T2 sẽ tự thoát ra và hiển thị thông báo lỗi nghiêm trọng nếu nó phát hiện một lệnh giải mã được kích hoạt ở chế độ DFU. Tuy nhiên, hacker có thể khai thác lỗ hổng của T2 bằng cách kết hợp với một lỗ hổng khác được khai thác bởi nhóm Pangu nhằm phá vỡ cơ chế bảo mật, duy trì chế độ DFU không cho T2 tự thoát.

Khi hacker giành quyền truy cập vào chip T2, chúng sẽ chiếm toàn quyền truy cập root và quyền thực thi các lệnh ở cấp độ kernel. Mặc dù không thể giải mã các tập tin được bảo vệ bằng mã hóa FileVault nhưng hacker có thể cài đặt keylogger và đánh cắp mật khẩu vì chip T2 quản lý quyền truy cập bàn phím.

Lỗ hổng này cũng cho phép hacker dùng phương thức thủ công để vượt qua khóa bảo mật bằng MDM hoặc Find My cũng như cơ chế bảo mật Activation Lock tích hợp sẵn. Đặt mật khẩu firmware cũng không thể giảm thiểu được thiệt hại bởi nó vẫn yêu cầu quyền truy cập bàn phím.

Apple cũng không thể vá lỗ hổng bảo mật này mà không sửa đổi phần cứng vì các lý do bảo mật nên hệ điều hành cơ bản của chip T2 (SepOS) sử dụng bộ nhớ chỉ cho phép đọc. Nhưng mặt khác, lỗ hổng bảo mật này không thể khai thác từ xa, hacker cần tiếp xúc với máy tính của bạn hoặc dụ bạn cắm vào máy ổ cứng gắn ngoài, USB hoặc cáp USB chứa mã khai thác.

Niels H. cho biết anh đã thông báo cho Apple nhưng không nhận được phản hồi. Vì thế, để nâng cao nhận thức về lỗ hổng này, Niels quyết định công khai nó.

Các tự bảo vệ bản thân trước lỗ hổng không thể vá trên chip Apple T2

Theo Niels H., lỗ hổng này ảnh hưởng tới tất cả các máy tính Mac sử dụng vi xử lý Intel và có chip T2. Hiện chưa rõ các mẫu máy tính Mac dùng chip ARM có bị ảnh hưởng hay không.

Do bản chất của lỗ hổng và các khai thác liên quan, hacker cần phải tiếp xúc vật lý với thiết bị mới có thể thực hiện các cuộc tấn công. Vì thế, người dùng có thể tránh bị tấn công bằng cách không cho phép người khác truy cập vào máy tính Mac của mình và không cắm ổ cứng gắn ngoài, USB, cáp USB không rõ nguồn gốc vào máy.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học