Skype là ứng dụng nhắn tin phổ biến, cho phép người dùng trò chuyện trực tuyến, gọi điện cả bằng video call qua Internet, hỗ trợ nhiều nền tảng. Microsoft mua lại Skype từ tháng 5/2011 với giá 8,5 tỉ đô-la do sự phổ biến toàn cầu của nó.

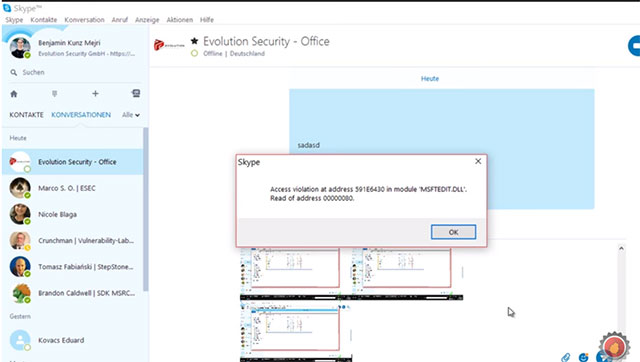

Nhà nghiên cứu an ninh mạng Benjamin Kunz-Mejri đến từ tổ chức Vulnerability Lab của Đức đã phát hiện ra một lỗ hổng tràn bộ nhớ đệm trước đây chưa hề biết tới, tên gọi CVE-2017-9948, trên ứng dụng Skype phiên bản web trong quá trình gọi điện nhóm. Lỗ hổng này được cho là có mức rủi ro cao với số điểm 7.2 CVSS và ảnh hưởng tới Skype phiên bản 7.2, 7.35 và 7.36 trên Windows XP, Windows 7 và Windows 8, Mejri nói trong một văn bản phát hành ra công chúng vào hôm thứ hai.

“Vấn đề này có thể được khai thác từ xa thông qua phiên làm việc hoặc tương tác local. Vấn đề được xác định trên clipboard hoặc bộ nhớ đệm được chuyển qua phiên làm việc từ xa trên Windows XP, Windows 7, Windows 8 và Windows 10. Lỗ hổng này trên Skype phiên bản 7.37 đã được vá.”

Người dùng không cần tương tác

Điều tệ hại nhất là gì? Lỗi tràn bộ nhớ đệm không cần phải có tương tác của người dùng và chỉ cần tài khoản người dùng Skype ở mức độ thấp. Vì thế, kẻ tấn công có thể crash ứng dụng từ xa “bằng một lỗi bất ngờ để ghi đè lên đăng ký quá trình hoạt động” hoặc thậm chí thực thi đoạn mã nhiễm độc lên hệ thống chạy các bản Skype có lỗ hổng.

Lỗi này nằm ở cách Skype sử dụng tập tin MSFTEDIT.DLL trong trường hợp cần sao chép yêu cầu trên hệ thống.

Hacker có thể thực thi đoạn mã độc từ xa trên máy nạn nhân thông qua Skype

Kẻ tấn công khai thác lỗ hổng như thế nào?

Theo báo cáo, kẻ tấn công sẽ tạo ra một tập tin hình ảnh nhiễm độc, sao chép và dán từ clipboard của máy tính vào cửa sổ chat của người dùng Skype. Khi tập tin đó nằm trên clipboard của cả hệ thống local và từ xa, Skype sẽ bị tràn bộ nhớ đệm, gây ra lỗi và crash ứng dụng, mở cửa cho hacker khai thác.

“”Giới hạn của kích thước tập tin thông qua phiên làm việc với clipboard từ xa không hề có giới hạn an toàn. Kẻ tấn công có thể crash phần mềm bằng một yêu cầu ghi đè lên đăng ký EIP của quá trình phần mềm đang hoạt động”, Vulnerability Lab cho hay. “Do đó, nó cho phép kẻ tấn công local và từ xa thực thi đoạn mã của họ lên máy tính kết nối và bị nhiễm qua Skype”.

Đoạn mã PoC

Công ty này cũng cung cấp đoạn mã khai thác PoC mà bạn có thể dùng để thử nghiệm. Vulnerability Lab đã báo lỗi tới Microsoft vào ngày 16/5 và Microsoft đã sửa lỗi, tung ra bản vá vào ngày 8/6 cho Skype phiên bản 7.37.178. Nếu đang dùng Skype, hãy đảm bảo bạn cài bản mới nhất để tự bảo vệ mình.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ