Một lỗ hổng bảo mật lớn trong phần mềm BIOSConnect có khả năng làm hàng chục triệu thiết bị Dell gặp nguy.

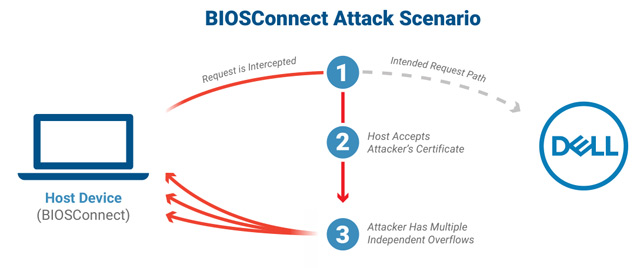

Theo BleepingComputer, các nhà nghiên cứu thuộc Công ty bảo mật Eclypsium đã phát hiện ra một lỗ hổng trong BIOSConnect, một phần của phần mềm SupportAssist. Lỗ hỏng này cho phép kẻ tấn công thực thi mã độc hại từ xa.

Dell đã cài đặt sẵn phần mềm này trên 129 model PC và laptop khác nhau, khoảng 30 triệu thiết bị có khả năng bị tấn công - theo ước tính của Eclypsium.

Eclypsium cho biết, có bốn lỗ hổng bảo mật. Một trong số đó là do kết nối TLS không an toàn giữa BIOS và Dell (CVE-20201-21571). Ba lỗi còn lại do lỗi tràn bộ nhớ đệm (CVE-2021-21572, CVE-2021-21573 và CVE-2021-21574). Eclypsium đánh giá các lỗi này là mối đe dọa bảo mật nghiêm trọng.

Vào ngày 30 tháng 6, Dell đã phát hành bản cập nhật để vá lỗ hổng BIOS.

CVE-2021-21573 và CVE-2021-21574 đã được khắc phục ở phía máy chủ vào ngày 28 tháng 5 năm 2021, do đó, Dell không yêu cầu khách hàng thực hiện thêm.

CVE-2021-21571 và CVE-2021-21572 yêu cầu cập nhật Dell Client BIOS để giải quyết các lỗ hổng. Người dùng có thể xem trong bảng dưới phần Additional Information để xác định phiên bản Dell Client BIOS đã được khắc phục để cập nhật hệ thống.

Có nhiều cách để cập nhật Dell Client BIOS. Nếu bạn thường sử dụng BIOSConnect để cập nhật BIOS, Dell khuyên bạn nên sử dụng một phương pháp khác, chẳng hạn như:

- Sử dụng một trong các giải pháp thông báo của Dell để nhận được thông báo và tự động tải các bản cập nhật BIOS khi có sẵn.

- Truy cập trang Drivers and Download để biết thông tin cập nhật về các sản phẩm hiện hành. Để tìm hiểu thêm, hãy truy cập bài viết ở Dell Knowledge Base của Dell BIOS Updates, và tải bản cập nhật cho máy tính của bạn.

- Cài đặt BIOS bằng cách chọn phím tắt F12 để truy cập Menu Boot.

Đối với những người không thể áp dụng các bản cập nhật BIOS ngay lập tức, Dell cũng cung cấp một biện pháp giảm thiểu tạm thời để tắt tính năng BIOSConnect và HTTPS Boot.

Các giải pháp thay thế và giảm thiểu

Dell khuyến cáo tất cả khách hàng cập nhật phiên bản Dell Client BIOS mới nhất trong thời gian sớm nhất. Những khách hàng chọn không áp dụng các bản cập nhật BIOS ngay lập tức hoặc những người không thể thực hiện việc này ngay bây giờ, họ nên áp dụng các biện pháp giảm thiểu dưới đây.

BIOSConnect

Khách hàng có thể tắt tính năng BIOSConnect bằng một trong hai tùy chọn:

- Tùy chọn 1: Khách hàng có thể tắt BIOSConnect từ trang thiết lập BIOS ( chọn phím tắt F2).

Lưu ý: Khách hàng có thể tìm thấy tùy chọn BIOSConnect trong các giao diện menu cài đặt BIOS khác nhau tùy thuộc vào kiểu nền tảng.

- Cách 1: Chọn phím tắt F2 -> Update, Recover -> BIOSConnect -> Switch to Off.

- Cách 2: Chọn phím tắt F2 -> Settings -> SupportAssist System Resolution -> BIOSConnect -> Uncheck BIOSConnect option.

Lưu ý: Dell khuyến nghị khách hàng không chạy "BIOS Flash Update - Remote” bằng phím F12 cho đến khi hệ thống được cập nhật phiên bản BIOS đã được khắc phục.

- Tùy chọn 2: Khách hàng có thể tận dụng Dell Command | Configure (DCC) của công cụ Remote System Management để tắt cài đặt BIOSConnect và Firmware Over the Air (FOTA).

Khởi động HTTPS

Khách hàng có thể tắt tính năng HTTPS Boot bằng một trong hai tùy chọn:

- Tùy chọn 1: Khách hàng có thể tắt BIOSConnect từ trang thiết lập BIOS ( chọn phím tắt F2).

- Cách 1: Chọn phím tắt F2 -> Connection -> HTTP(s) Boot -> Switch to Off.

- Cách 2: Chọn phím tắt F2 -> Settings -> SupportAssist System Resolution -> BIOSConnect -> Uncheck BIOSConnect option.

- Tùy chọn 2: Khách hàng có thể tận dụng Dell Command | Configure (DCC) của công cụ Remote System Management để tắt HTTP Boot Support.

Các nhà nghiên cứu cho hay, lỗ hổng nghiêm trọng đến mức có thể "cho phép kẻ xâm nhập kiểm soát quá trình khởi động của thiết bị và phá hủy hệ điều hành cũng các quyền bảo mật ở lớp cao hơn". Điều này cho phép kẻ tấn công kiểm soát quyền cao nhất trên thiết bị.

Theo ZDNet, vào tháng 3 năm 2021, Eclypsium lần đầu tiên thông báo các lỗ hổng này cho nhà sản xuất. Công ty đã sửa hai trong số các lỗ hổng ở phía máy chủ và phát hành bản sửa lỗi cho hai lỗ hổng còn lại, tuy nhiên, nó yêu cầu người dùng cập nhật BIOS/UEFI trên các thiết bị bị ảnh hưởng.

Theo BleepingComputer, những năm gần đây, các nhà nghiên cứu bảo mật đã phát hiện ra một số lỗ hổng lớn trong phần mềm, bao gồm SupportAssist.

Vào năm 2015, lỗi thực thi mã từ xa trong Dell System Detect được phát hiện.

Vào năm 2018, nhà nghiên cứu Bill Demirkapi đã phát hiện ra lỗ hổng thực thi mã từ xa SupportAssist (REC) và Dell đã vá lỗ hổng này vào năm 2019.

Vào tháng 2 năm 2020, SupportAssist một lần nữa được vá để giải quyết lỗ hổng bảo mật do lỗi chiếm quyền điều khiển DLL.

Vào tháng trước, Dell đã giải quyết lỗ hổng trong driver DBUtil, cho phép hacker nắm quyền quản trị.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ