"Lỗ hổng có mức độ nghiêm trọng cao này đã có trong phần mềm máy in HP, Samsung và Xerox từ năm 2005. Nó ảnh hưởng đến hàng trăm triệu thiết bị và hàng triệu người dùng trên toàn thế giới" - BleepingComputer dẫn lời SentinelOne.

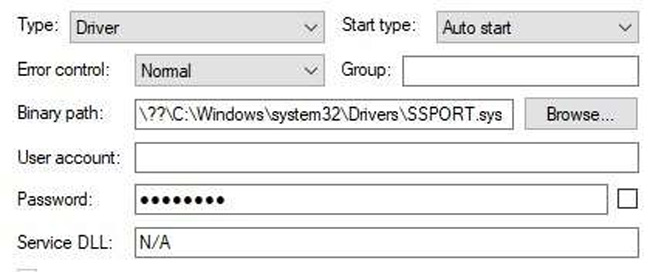

Lỗ hổng bảo mật này (được gắn mã hiệu CVE-2021-3438) là lỗi tràn bộ nhớ đệm trong driver SSPORT.SYS cho các kiểu máy in cụ thể, có thể dẫn đến sự leo thang cục bộ về đặc quyền của người dùng.

Các nhà nghiên cứu cho biết, driver lỗi sẽ tự động được cài vào phần mềm máy in và sẽ được tải bởi Windows sau mỗi lần khởi động lại hệ thống.

Điều này biến CVE-2021-3438 trở thành mục tiêu hoàn hảo cho những kẻ tấn công. Chúng cần được nâng cao đặc quyền một cách dễ dàng, vì lỗi này có thể bị lạm dụng ngay cả khi máy in không được kết nối với thiết bị được nhắm mục tiêu.

Việc khai thác thành công yêu cầu quyền truy cập người dùng cục bộ, có nghĩa là đầu tiên, các tác nhân đe dọa sẽ cần phải có chỗ đứng trên các thiết bị được nhắm mục tiêu.

Sau khi đạt được điều này, chúng có thể lạm dụng lỗi bảo mật này để nâng cao đặc quyền trong các cuộc tấn công có độ phức tạp thấp mà không yêu cầu sự tương tác của người dùng.

Kết quả là, những kẻ tấn công sở hữu đặc quyền người dùng cơ bản sẽ được nâng đặc quyền lên SYSTEM và chạy mã ở chế độ kernel, với khả năng bỏ qua các sản phẩm bảo mật mà có thể ngăn chặn cuộc tấn công hoặc phân phối thêm các trọng tải độc hại.

"Khai thác thành công lỗ hổng driver có thể cho phép những kẻ tấn công cài đặt chương trình, xem, thay đổi, mã hóa hoặc xóa dữ liệu hoặc tạo tài khoản mới với đầy đủ quyền của người dùng", SentinelOne giải thích. "Mặc dù chúng tôi chưa thấy bất kỳ dấu hiệu nào cho thấy lỗ hổng này đã được khai thác trong tự nhiên cho đến nay, nhưng với hàng trăm triệu doanh nghiệp và người dùng hiện đang bị tấn công, chắc chắn rằng những kẻ tấn công sẽ tìm được dấu hiệu”.

Bạn có thể tìm thấy danh sách các kiểu máy in bị ảnh hưởng bởi lỗ hổng này trong tư vấn bảo mật của HP và thông báo của Xerox.

Khách hàng doanh nghiệp và cá nhân của HP, Xerox và Samsung được khuyến khích áp dụng các bản vá của họ càng sớm càng tốt.

"Một số máy Windows có thể đã có dirver này mà không cần chạy tệp cài đặt chuyên dụng, vì nó đi kèm với Microsoft Windows thông qua Windows Update", các nhà nghiên cứu cho biết thêm.

Đầu năm nay, các nhà nghiên cứu của SentinelOne đã tìm thấy một lỗi leo thang đặc quyền 12 năm tuổi trong Microsoft Defender Antivirus (trước đây là Windows Defender), cho phép những kẻ tấn công giành được quyền quản trị trên các hệ thống Windows chưa được vá.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ