Cuộc tấn công quy mô lớn làm trì trệ mạng Internet đã được các chuyên gia an ninh phân tích tìm ra nguyên nhân.

Spamhaus, tổ chức chống thư rác lớn trên thế giới, đã bị "thế giới ngầm" phản công - (Ảnh: ArsTechnica)

Vũ khí tấn công mạng: DNS

Cách đây đúng một năm, nhóm hacker hoạt động cho mục đích chính trị (hacktivist) Anonymous đã xây dựng một "vũ khí mạng" mới để thay thế cho dạng tấn công-từ chối-dịch vụ (DDoS) phổ thông. Loại "vũ khí mạng" sử dụng hệ thống tên miền (DNS - Domain Name System) như một lực lượng hùng mạnh để hạ gục các hệ thống máy chủ, buộc chúng phải phục tùng dưới sự điều khiển của mình.

Cùng thời gian đó, nhóm Anonymous đưa ra lời đe dọa sẽ "hạ gục" cả hệ thống mạng Internet toàn cầu trong chiến dịch "Operation Global Blackout" để phản đối dự luật SOPA, dự định dùng loại "vũ khí mạng" DNS tấn công vào mọi hệ thống trung tâm mạng Internet. Khi đó, tuyên bố của Anonymous bị đem ra làm trò cười "Cá tháng tư" (1-4).

Ngày 28-3, kỹ thuật tấn công "khuếch đại DNS" (DNS Amplification hay còn gọi DNS Reflection) này đã trở thành "chiêu thức" chủ chốt trong cuộc tấn công mạng nhắm vào tổ chức chống thư rác (spam) Spamhaus, tuy không "hạ gục" nhưng đã làm mạng Internet trên toàn cầu bị trì trệ do cường độ tấn công rất lớn, trong đó châu Âu chịu ảnh hưởng nặng nề nhất.

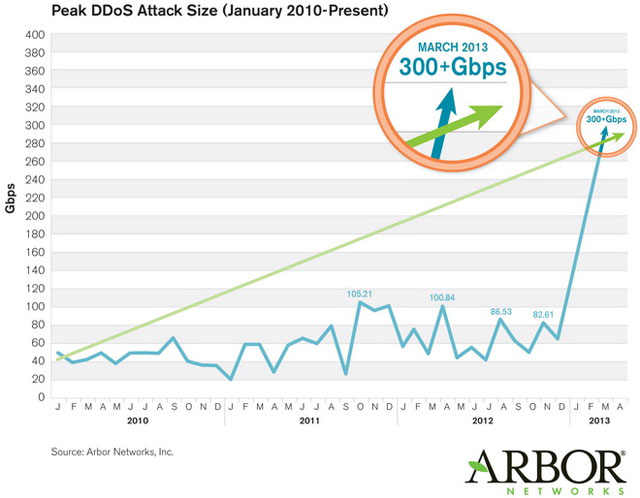

Đây được xem là cuộc tấn công mạng lớn nhất trong lịch sử từ trước đến nay với ước tính lượng dữ liệu "rác" được nhóm tin tặc "bơm" vào hệ thống mạng Spamhaus khoảng 300 gigabyte dữ liệu (GB)/giây. Gấp 6 lần so với các cuộc tấn công DDoS thông thường (vào khoảng 50 gigabyte dữ liệu/giây).

Biểu đồ ghi nhận lượng và mức độ tấn công từ chối dịch vụ (DDoS) từ năm 2010 đến nay, trong đó có cuộc tấn công mạng Spamhaus với cường độ lên đến 300 GB/giây - (Nguồn: ARBOR Networks)

Một số nhà cung cấp dịch vụ mạng (ISP) đã lường trước trường hợp tương tự và hiệu chỉnh hệ thống nhưng tội phạm mạng có thể vận dụng các dịch vụ công cộng như dịch vụ "đám mây" (cloud), mở rộng số lượng "nạn nhân" dưới quyền điều khiển, từ đó mở một cuộc tấn công gần như "không thể chống cự".

Trong cuộc tấn công vào Spamhaus, hệ thống mạng của tổ chức chống thư rác này được bảo vệ sau lớp lá chắn Border Gateway Protocol với Anycast của CloudFare. Hiểu đơn giản nó sẽ "kiểm duyệt" các gói dữ liệu tiếp cận Spamhaus. Khi có dấu hiệu của một cuộc tấn công, lá chắn sẽ tạo ra các bộ lọc điều hướng các gói dữ liệu đó sang hướng khác. Tuy vậy, khối lượng lớn dữ liệu và số lượng lớn truy vấn gửi đến cũng đã làm "ngộp thở" hệ thống CloudFare trước khi đến đích Spamhaus.

Chính phủ Anh lập lực lượng đặc nhiệm chống tội phạm mạng

Để đối phó với các cuộc tấn công mạng như đã nhắm vào Spamhaus, Chính phủ Anh quyết định lập ra tổ "đặc nhiệm mạng" và kế hoạch CISP.

Ảnh: BBC

Lực lượng ban đầu sẽ gồm 12 - 15 chuyên gia bảo mật thực hiện theo dõi các cuộc tấn công mạng và cung cấp chi tiết những đối tượng thuộc mạng Anh đang bị tấn công trong thời gian thực. Song song đó, các cơ quan chính phủ như MI5 hay GCHQ sẽ phải chia sẻ thông tin tình báo theo kế hoạch CISP (Cyber Security Information Sharing Partnership) để tăng cường khả năng phòng vệ cho nền kinh tế nước này trước tấn công mạng.

Chỉ mới là khởi đầu!

Đó là nhận định của các chuyên gia an ninh mạng từ Kaspersky Lab và F5. Số lượng máy chủ bị điều khiển sẽ gia tăng và bị khai thác trở thành "vũ khí mạng" thường xuyên hơn. Cường độ tấn công tỉ lệ thuận theo đó tăng theo cấp số nhân.

Đại diện Kaspersky Lab cho biết có hai nguyên nhân chính để lo ngại về sự gia tăng các cuộc tấn công mạng cường độ lớn: Lợi nhuận khổng lồ mà tội phạm mạng kiếm được nhờ tấn công DDoS vào hệ thống mạng các công ty để vòi tiền, hay xuất phát từ mục đích chính trị.

Kẻ tấn công gửi các truy vấn (query) DNS đến một máy chủ DNS trên Internet nhưng dùng địa chỉ nạn nhân giả mạo thành nguồn gốc của truy vấn đó.

Khi máy chủ DNS phản hồi trở lại (thường có kích thước gấp nhiều lần truy vấn gửi đi), nạn nhân sẽ hứng chịu "phản hồi" đó. Hàng trăm ngàn truy vấn sẽ liên tục gửi đến máy chủ DNS để "mượn tay" tấn công hệ thống nạn nhân khiến hệ thống bị nghẽn do lưu lượng dữ liệu gửi đến quá lớn "như một cơn lũ".

Hiện có 27 triệu máy chủ DNS trên mạng Internet và chúng có thể bị tấn công để trở thành "vũ khí mạng" của tội phạm.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ