Một thông báo khẩn từ Trung tâm Ứng cứu khẩn cấp máy tính Việt Nam (VNCERT), trực thuộc Bộ Thông tin – Truyền thông cho biết, đang xuất hiện một nguy cơ lớn đối với hệ thống máy chủ phân giải tên miền (DNS Server) của Việt Nam trên diện rộng trong vài ngày tới.

VNCERT cho biết, qua công tác theo dõi tình hình an toàn mạng, ngày 9/7/2008, VNCERT đã nhận thấy điểm yếu trong hệ thống phân giải tên miền toàn cầu (DNS) do chuyên gia Dan Kaminsky phát hiện.

Trung tâm này đã gửi công văn 163/VNCERT-NV để cảnh báo cho hơn 150 tổ chức có liên quan trong nước.

Trong thời điểm hiện tại, VNCERT nhận thấy mối nguy này tiếp tục gia tăng và nhiều khả năng sẽ xuất hiện tấn công trên diện rộng trong vài ngày tới.

Tin tặc có thể dễ dàng tấn công máy chủ phân giải tên miền (DNS server) có cấu hình không phù hợp bất kỳ (ước tính trên 95% DNS server của Việt Nam mắc phải điểm yếu này) và hướng số lượng lớn người dùng vào các website giả mạo, chứa mã độc...

Trung tâm này cũng cho biết các chuyên gia và tổ chức hoạt động trong lĩnh vực an toàn thông tin trên toàn cầu đang tập trung nỗ lực để cảnh báo, cung cấp các bản vá và chuẩn bị cho các trường hợp khẩn cấp có thể xảy ra liên quan đến điểm yếu này.

Chi tiết nội dung cảnh báo trên trang web của Trung tâm VNCERT như sau:

Nhiều hệ thống DNS đang hoạt động chấp nhận xử lý đồng thời nhiều yêu cầu truy vấn (query) của một tên miền duy nhất, đặc điểm này cho phép tin tặc dễ dàng tấn công vào các DNS server có chức năng hỏi hộ (recursive) và lưu giữ kết quả (caching) với mục đích làm thay đổi ánh xạ tên miền và hướng người dùng đến một địa chỉ IP bất hợp lệ tuỳ ý.

1. Mô tả

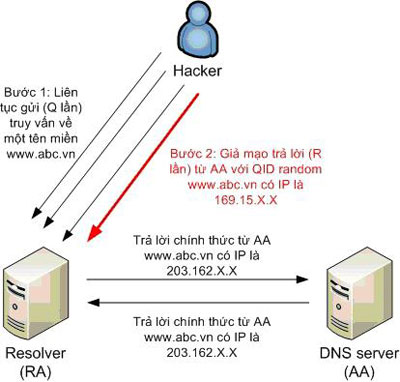

Sơ đồ tổng quan kịch bản tấn công:

Đối tượng tin tặc nhắm đến là các DNS server có các đặc điểm sau đây:

- Phục vụ nhiều người dùng.

- Có chức năng hỏi hộ (recursive) và lưu giữ kết quả (caching).

- Có điểm yếu: chấp nhận xử lý đồng thời nhiều yêu cầu truy vấn (query) của một tên miền duy nhất.

- Sử dụng 1 port nguồn (UDP hay TCP) cố định và duy nhất cho tất cả các request.

- (Tuỳ chọn) không kiểm tra chặt chẽ tính chính xác và logic của phần thông tin thêm (addition records) trong các DNS reply trả về.

Ghi chú: khảo sát sơ bộ cho thấy hầu hết các DNS server đang hoạt động tại Việt Nam đang có các đặc điểm này!

Kịch bản tấn công:

- Tin tặc gửi đồng loạt Q request về một tên miền bất kỳ (trong hình trên là www.abc.vn) cho DNS server có điểm yếu (trong hình trên là máy chủ DNS RA).

- Ngay sau đó sẽ đồng loạt gửi R reply giả mạo trả lời từ máy chủ AA về máy chủ RA với các giá trị định danh QID thăm dò là ngẫu nhiên.

- Nếu QID trong một reply giả mạo được chấp nhận (khả năng các nhà toán học tính toán được là rất cao, xin xem thêm phần tính toán thống kê bên dưới) RA sẽ cập nhật vào cache và từ đó về sau sẽ trả lời tên miền www.abc.vn có địa chỉ là 169.15.X.X là địa chỉ mà tin tặc muốn người dùng hướng vào (địa chỉ đúng là 203.162.X.X).

Tính toán thống kê:

Tính toán của Vagner Sacramento (Department of Computer Science and Applied Mathematics / Federal University of Rio Grande do Norte) tại địa chỉ http://www.kb.cert.org/vuls/id/457875 được tóm tắt trong bảng sau:

| Máy chủ DNS | Số lượng request cần gửi đồng thời (Q) | Số lượng gói tin giả mạo tin tặc cần gửi (R) |

| Không random port | 1 | 32.7 ngàn (215) |

| Không random port | 4 | 10.4 ngàn |

| Không random port | 200 | 427 |

| Không random port | Không giới hạn | 426 |

| Có random port | 1 | 2.1 tỷ (231) |

| Có random port | 4 | 683 triệu |

| Có random port | 200 | 15 triệu |

| Có random port | Không giới hạn | 109 ngàn |

| Bảng tính toán: Số lượng gói tin (giả mạo reply từ AA) mà tin tặc cần gửi (giá trị R trong hình minh hoạ trên) để có xác xuất thành công 50% | ||

Như vậy chỉ cần gửi Q=200 request đồng thời về một tên miền và gửi R=427 reply giả mạo thì tin tặc có khả năng dự đoán QID thành công là 50%.

2. Tác hại

Hacker có thể lợi dụng yếu điểm này để triển khai tấn công quy mô lớn và toàn diện vào các hệ thống DNS gây tác hại trực tiếp đến người dùng internet, phát tán mã độc, lừa đảo. Thông qua việc hướng số lượng lớn người dùng vào một website để phát động tấn công DDOS quy mô lớn vào các hệ thống thông tin bất kỳ.

3. Giải pháp

a) Dành cho các ISP, hosting provider, cá nhân-tổ chức sở hữu và quản lý máy chủ DNS

Theo dõi và cập nhật ngay lập tức các bản vá dịch vụ DNS đang sử dụng trên các DNS server.

Kiểm tra, rà soát và khắc phục khẩn trương các đặc điểm của DNS server mà tin tặc đang lợi dụng để tấn công (không random port, phục vụ nhiều request đồng thời, không kiểm tra phần addition records, …). Có thể áp dụng chức năng hỗ trợ random port của firewall nếu phần mềm DNS đang sử dụng không hỗ trợ (tham khảo tại đây).

Tăng cường theo dõi, thống kê và có kế hoạch phản ứng thích hợp khi phát hiện dấu hiệu tấn công (tăng vọt số lượng DNS request đồng thời của một tên miền hay người dùng thông báo các hiện tượng lạ).

Xem xét giảm thời gian lưu giữ tạm thời (TTL) các bản ghi trên cache máy chủ DNS (nếu có thể)

b) Dành cho người dùng Internet

Tạm thời nên sử dụng các DNS server đã khắc phục lỗi. Tạm thời người dùng có thể sử dụng máy chủ OpenDNS có địa chỉ 208.67.222.222, 208.67.220.220.

Cập nhật đầy đủ các bản vá của hệ điều hành, phần mềm diệt virus và tăng cường phòng bị trong thời gian tới.

Các hệ thống có khả năng bị ảnh hưởng

Hãng | Trạng thái | Ngày cập nhật |

Not Vulnerable | 15 - 11 - 2002 | |

Vulnerable | 3 - 12 - 2002 | |

Unknown | 18 - 11 - 2002 | |

Unknown | 15 - 11 - 2002 | |

Not Vulnerable | 4 - 11 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 15 - 11 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Vulnerable | 24 - 07 - 2003 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Vulnerable | 3 - 12 - 2002 | |

Not Vulnerable | 18 - 11 - 2002 | |

Unknown | 15 - 11 - 2002 | |

Unknown | 15 - 11 - 2002 | |

Vulnerable | 18 - 10 - 2004 | |

Vulnerable | 18 - 11 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Vulnerable | 18 - 11 - 2002 | |

Vulnerable | 19 - 11 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Vulnerable | 21 - 11 - 2002 | |

Not Vulnerable | 19 - 11 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 18 - 11 - 2002 | |

Vulnerable | 4 - 12 - 2002 | |

Unknown | 15 - 11 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 5 - 12 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 15 - 11 - 2002 | |

Unknown | 15 - 11 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Unknown | 29 - 10 - 2002 | |

Not Vulnerable | 30 - 05 - 2003 |

Tham khảo

http://www.dimap.ufrn.br/

http://www.icir.org/vern/imw-2002/imw2002-papers/198.pdf

http://razor.bindview.com/publish/papers/tcpseq.html

http://mathworld.wolfram.com/BirthdayProblem.html

http://mathworld.wolfram.com/BirthdayAttack.html

http://www.securityfocus.com/guest/17905

http://www.rnp.br/cais/alertas/2002/cais-ALR-19112002a.html

http://www.rnp.br/cais_en/

http://www.cert.org/advisories/CA-1997-22.html

http://www.cert.org/advisories/CA-2001-09.html

http://www.cert.org/archive/pdf/dns.pdf

http://360.yahoo.com/profile-9hIPHNAlc6d3QoYURIU-?cq=1

Cám ơn

Dan Kaminsky, Vagner Sacramento, CAIS/RPN, US-CERT/CC, Dương Ngọc Thái và nhiều cá nhân tổ chức đã nỗ lực đóng góp nhiều thông tin và ý kiến quý báu.

Thông tin khác

Ngày thông báo | 23/07/2008 |

Ngày cập nhật sau cùng | 23/07/2008 |

VNCERT-ID | CBND 08-003 |

Mức độ nguy hiểm | cao |

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ