23/07

Trong phần trước của loạt bài này chúng ta đã biết hai thủ thuật cho kịch bản điều khiển xa. Trong phần trước chúng ta đã xem thêm hai mẹo kịch bản nữa.

21/07

Một nhà nghiên cứu an toàn mạng ẩn danh tuyên bố vừa tạo ra sâu có khả năng đưa những malware vào hệ điều hành OS X của máy tính Mac. Tuy nhiên sau khi đưa ra thông báo này, tác giả này đã bị đe dọa.

19/07

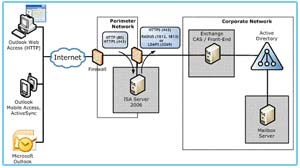

Việc cấu hình Exchange Server Client Access với ISA sẽ là một nhiệm vụ dễ dàng không hề phức tạp? Thực tế điều này là không.

18/07

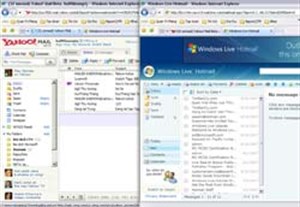

Một mối nguy hại mới đang ảnh hưởng đến Yahoo Mail và Hotmail, 2 trong số những trang thư điện tử lớn nhất trên mạng Internet. BitDefender Antivirus Labs xác định mối nguy hại đó có tên là Trojan Spammer.

17/07

Virus máy ra đời khi máy tính cá nhân IBM mới được 1 tuổi. Sau 25 năm, giờ đây virus đã phát triển rất mạnh. Bên cạnh đó, ngành phần mềm bảo mật và virus cũng đã lớn mạnh.

12/07

Hãng bảo mật Sophos Labs khuyến cáo người dùng nên cẩn thận với những đoạn Flash vui nhộn xuất hiện trên Internet bởi đó có thể chính là nguồn lây nhiễm Trojan lên PC của bạn.

08/07

Một chương trình Trojan vừa được phát hiện không chỉ làm xáo tung dữ liệu bên trong máy tính nạn nhân, mà nó còn biết cười mỉa nỗi đau của người dùng.

06/07

Khi thử tải về một điều khiển ActiveX, cài đặt một nâng cấp hoặc cài đặt gói dịch vụ cho Windows hoặc cho thành phần nào đó của Windows, hoặc cài đặt một chương trình phần mềm nhóm thứ ba bạn có thể gặp một số vấn đề và việc cài đặt không thực hiện được.

05/07

Tin tặc vừa tung lên mạng một con trojan “biết nói” có khả năng phát ra những lời thoại châm chọc người dùng khi nó lây nhiễm thành công lên PC của họ.

05/07

BitDefender Lab vừa công bố danh sách 10 phần mềm độc hại (malware) có "thành tích" lây nhiễm cao nhất trong tháng 6. Phần mềm P2P worm Puce.G và phiên bản mới của Rjump worm là hai malware đứng đầu trong danh sách này.

04/07

Lỗi tràn bộ đệm trong hai thành phần ActiveX Webcam của công cụ nhắn tin trực tuyến có thể tạo cơ hội cho hacker cài virus, Trojan để đánh cắp thông tin hoặc cài backdoor để điều khiển máy tính của nạn nhân.

04/07

Chúng ta đa đi đến phần 4 của loạt bài này để cùng nhau khám phá thư tín di động sử dụng Exchange 2003 Server SP2 và các thiết bị Windows Mobile 5.0 có cài đặt Messaging and Security Feature Pack. Trong phần 3 chúng tôi đã giới thiệu cách cài đặt, cấu hình cũng như công cụ quản trị Exchange Server ActiveSync Web Administration. Trong phần 4 này ch&

02/07

Trong phần 3 này, chúng tôi sẽ giới thiệu cho các bạn cách cài đặt và cấu hình công cụ Exchange Server ActiveSync Web Administration cũng như cách sử dụng công cụ này để thực hiện xóa dữ liệu từ xa, kiểm tra các bản ghi giao dịch,… <font color="#333

30/06

Chúng ta đều biết rằng các thiết bị di động là thiết bị rất có thể dễ bị đánh mất hoặc bị đánh cắp. Khi mà đồng bộ các thiết bị với mailbox, thì cần một cách nào đó để bảo vệ các thiết bị của chúng ta, mục đích cũng là đ

27/06

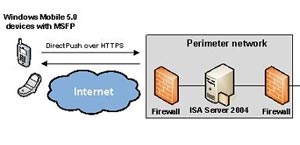

Một trong những tính năng thú vị có trong gói SP2 của Exchange 2003 là công nghệ DirectPush (AUTD v2), công nghệ này cho những cảm nhận mới về thư tín di động về phía người dùng.

25/06

Chương trình chứa mã độc, còn gọi là Zlob có khả năng mở cổng hậu vào máy tính của người sử dụng, đã ẩn mình trong các file đăng trên hệ thống chia sẻ video trực tuyến của Google.

25/06

Cảnh sát Tây Ban Nha vừa bắt giữ một thanh niên 28 tuổi, bị tình nghi đã viết và phát tán một con virus khiến hơn 115.000 chiếc điện thoại di động cao cấp tê liệt.

22/06

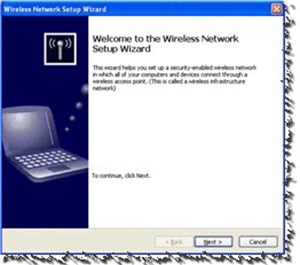

Cả Wireless Network Setup Wizard và View Available Wireless Networks đều dựa vào dịch vụ Wireless Zero Configuration để cung cấp chức năng cho chúng trong Microsoft Windows XP Service Pack 2 (SP2) và Microsoft Windows XP Table PC Edition 2005. Nếu dịch vụ Wireless Zero Configuration không hoạt độ

Một làn sóng khổng lồ của biến thể sâu Storm đang gây ngập lụt hòm thư của người dùng Internet trên toàn thế giới. Ngày hôm qua, các chuyên gia đã thống kê được khoảng 142 triệu e-mail đã chứa URL dẫn tới các trang web bị nhiễm malware.

Một làn sóng khổng lồ của biến thể sâu Storm đang gây ngập lụt hòm thư của người dùng Internet trên toàn thế giới. Ngày hôm qua, các chuyên gia đã thống kê được khoảng 142 triệu e-mail đã chứa URL dẫn tới các trang web bị nhiễm malware. Qua bài này, chúng ta sẽ xem xét đến việc cấu hình được Exchange CAS/Front-End và ISA Server có cơ chế thẩm định được yêu cầu làm việc.

Qua bài này, chúng ta sẽ xem xét đến việc cấu hình được Exchange CAS/Front-End và ISA Server có cơ chế thẩm định được yêu cầu làm việc. Trong phần trước của loạt bài này chúng ta đã biết hai thủ thuật cho kịch bản điều khiển xa. Trong phần trước chúng ta đã xem thêm hai mẹo kịch bản nữa.

Trong phần trước của loạt bài này chúng ta đã biết hai thủ thuật cho kịch bản điều khiển xa. Trong phần trước chúng ta đã xem thêm hai mẹo kịch bản nữa. Một nhà nghiên cứu an toàn mạng ẩn danh tuyên bố vừa tạo ra sâu có khả năng đưa những malware vào hệ điều hành OS X của máy tính Mac. Tuy nhiên sau khi đưa ra thông báo này, tác giả này đã bị đe dọa.

Một nhà nghiên cứu an toàn mạng ẩn danh tuyên bố vừa tạo ra sâu có khả năng đưa những malware vào hệ điều hành OS X của máy tính Mac. Tuy nhiên sau khi đưa ra thông báo này, tác giả này đã bị đe dọa. Việc cấu hình Exchange Server Client Access với ISA sẽ là một nhiệm vụ dễ dàng không hề phức tạp? Thực tế điều này là không.

Việc cấu hình Exchange Server Client Access với ISA sẽ là một nhiệm vụ dễ dàng không hề phức tạp? Thực tế điều này là không. Một mối nguy hại mới đang ảnh hưởng đến Yahoo Mail và Hotmail, 2 trong số những trang thư điện tử lớn nhất trên mạng Internet. BitDefender Antivirus Labs xác định mối nguy hại đó có tên là Trojan Spammer.

Một mối nguy hại mới đang ảnh hưởng đến Yahoo Mail và Hotmail, 2 trong số những trang thư điện tử lớn nhất trên mạng Internet. BitDefender Antivirus Labs xác định mối nguy hại đó có tên là Trojan Spammer. Virus máy ra đời khi máy tính cá nhân IBM mới được 1 tuổi. Sau 25 năm, giờ đây virus đã phát triển rất mạnh. Bên cạnh đó, ngành phần mềm bảo mật và virus cũng đã lớn mạnh.

Virus máy ra đời khi máy tính cá nhân IBM mới được 1 tuổi. Sau 25 năm, giờ đây virus đã phát triển rất mạnh. Bên cạnh đó, ngành phần mềm bảo mật và virus cũng đã lớn mạnh. Hãng bảo mật Sophos Labs khuyến cáo người dùng nên cẩn thận với những đoạn Flash vui nhộn xuất hiện trên Internet bởi đó có thể chính là nguồn lây nhiễm Trojan lên PC của bạn.

Hãng bảo mật Sophos Labs khuyến cáo người dùng nên cẩn thận với những đoạn Flash vui nhộn xuất hiện trên Internet bởi đó có thể chính là nguồn lây nhiễm Trojan lên PC của bạn. Một chương trình Trojan vừa được phát hiện không chỉ làm xáo tung dữ liệu bên trong máy tính nạn nhân, mà nó còn biết cười mỉa nỗi đau của người dùng.

Một chương trình Trojan vừa được phát hiện không chỉ làm xáo tung dữ liệu bên trong máy tính nạn nhân, mà nó còn biết cười mỉa nỗi đau của người dùng. Khi thử tải về một điều khiển ActiveX, cài đặt một nâng cấp hoặc cài đặt gói dịch vụ cho Windows hoặc cho thành phần nào đó của Windows, hoặc cài đặt một chương trình phần mềm nhóm thứ ba bạn có thể gặp một số vấn đề và việc cài đặt không thực hiện được.

Khi thử tải về một điều khiển ActiveX, cài đặt một nâng cấp hoặc cài đặt gói dịch vụ cho Windows hoặc cho thành phần nào đó của Windows, hoặc cài đặt một chương trình phần mềm nhóm thứ ba bạn có thể gặp một số vấn đề và việc cài đặt không thực hiện được. Tin tặc vừa tung lên mạng một con trojan “biết nói” có khả năng phát ra những lời thoại châm chọc người dùng khi nó lây nhiễm thành công lên PC của họ.

Tin tặc vừa tung lên mạng một con trojan “biết nói” có khả năng phát ra những lời thoại châm chọc người dùng khi nó lây nhiễm thành công lên PC của họ. BitDefender Lab vừa công bố danh sách 10 phần mềm độc hại (malware) có "thành tích" lây nhiễm cao nhất trong tháng 6. Phần mềm P2P worm Puce.G và phiên bản mới của Rjump worm là hai malware đứng đầu trong danh sách này.

BitDefender Lab vừa công bố danh sách 10 phần mềm độc hại (malware) có "thành tích" lây nhiễm cao nhất trong tháng 6. Phần mềm P2P worm Puce.G và phiên bản mới của Rjump worm là hai malware đứng đầu trong danh sách này. Lỗi tràn bộ đệm trong hai thành phần ActiveX Webcam của công cụ nhắn tin trực tuyến có thể tạo cơ hội cho hacker cài virus, Trojan để đánh cắp thông tin hoặc cài backdoor để điều khiển máy tính của nạn nhân.

Lỗi tràn bộ đệm trong hai thành phần ActiveX Webcam của công cụ nhắn tin trực tuyến có thể tạo cơ hội cho hacker cài virus, Trojan để đánh cắp thông tin hoặc cài backdoor để điều khiển máy tính của nạn nhân. Chúng ta đa đi đến phần 4 của loạt bài này để cùng nhau khám phá thư tín di động sử dụng Exchange 2003 Server SP2 và các thiết bị Windows Mobile 5.0 có cài đặt Messaging and Security Feature Pack. Trong phần 3 chúng tôi đã giới thiệu cách cài đặt, cấu hình cũng như công cụ quản trị Exchange Server ActiveSync Web Administration. Trong phần 4 này ch&

Chúng ta đa đi đến phần 4 của loạt bài này để cùng nhau khám phá thư tín di động sử dụng Exchange 2003 Server SP2 và các thiết bị Windows Mobile 5.0 có cài đặt Messaging and Security Feature Pack. Trong phần 3 chúng tôi đã giới thiệu cách cài đặt, cấu hình cũng như công cụ quản trị Exchange Server ActiveSync Web Administration. Trong phần 4 này ch& Trong phần 3 này, chúng tôi sẽ giới thiệu cho các bạn cách cài đặt và cấu hình công cụ Exchange Server ActiveSync Web Administration cũng như cách sử dụng công cụ này để thực hiện xóa dữ liệu từ xa, kiểm tra các bản ghi giao dịch,… <font color="#333

Trong phần 3 này, chúng tôi sẽ giới thiệu cho các bạn cách cài đặt và cấu hình công cụ Exchange Server ActiveSync Web Administration cũng như cách sử dụng công cụ này để thực hiện xóa dữ liệu từ xa, kiểm tra các bản ghi giao dịch,… <font color="#333 Chúng ta đều biết rằng các thiết bị di động là thiết bị rất có thể dễ bị đánh mất hoặc bị đánh cắp. Khi mà đồng bộ các thiết bị với mailbox, thì cần một cách nào đó để bảo vệ các thiết bị của chúng ta, mục đích cũng là đ

Chúng ta đều biết rằng các thiết bị di động là thiết bị rất có thể dễ bị đánh mất hoặc bị đánh cắp. Khi mà đồng bộ các thiết bị với mailbox, thì cần một cách nào đó để bảo vệ các thiết bị của chúng ta, mục đích cũng là đ Một trong những tính năng thú vị có trong gói SP2 của Exchange 2003 là công nghệ DirectPush (AUTD v2), công nghệ này cho những cảm nhận mới về thư tín di động về phía người dùng.

Một trong những tính năng thú vị có trong gói SP2 của Exchange 2003 là công nghệ DirectPush (AUTD v2), công nghệ này cho những cảm nhận mới về thư tín di động về phía người dùng. Chương trình chứa mã độc, còn gọi là Zlob có khả năng mở cổng hậu vào máy tính của người sử dụng, đã ẩn mình trong các file đăng trên hệ thống chia sẻ video trực tuyến của Google.

Chương trình chứa mã độc, còn gọi là Zlob có khả năng mở cổng hậu vào máy tính của người sử dụng, đã ẩn mình trong các file đăng trên hệ thống chia sẻ video trực tuyến của Google. Cảnh sát Tây Ban Nha vừa bắt giữ một thanh niên 28 tuổi, bị tình nghi đã viết và phát tán một con virus khiến hơn 115.000 chiếc điện thoại di động cao cấp tê liệt.

Cảnh sát Tây Ban Nha vừa bắt giữ một thanh niên 28 tuổi, bị tình nghi đã viết và phát tán một con virus khiến hơn 115.000 chiếc điện thoại di động cao cấp tê liệt. Cả Wireless Network Setup Wizard và View Available Wireless Networks đều dựa vào dịch vụ Wireless Zero Configuration để cung cấp chức năng cho chúng trong Microsoft Windows XP Service Pack 2 (SP2) và Microsoft Windows XP Table PC Edition 2005. Nếu dịch vụ Wireless Zero Configuration không hoạt độ

Cả Wireless Network Setup Wizard và View Available Wireless Networks đều dựa vào dịch vụ Wireless Zero Configuration để cung cấp chức năng cho chúng trong Microsoft Windows XP Service Pack 2 (SP2) và Microsoft Windows XP Table PC Edition 2005. Nếu dịch vụ Wireless Zero Configuration không hoạt độ AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống