08/04

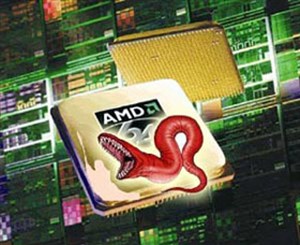

Nhờ bắt chước một số chiến lược lây nhiễm của Conficker nên con sâu máy tính rất ít được biết đến Neeris cuối tuần qua đã gây nên một sự bất ngờ

06/04

Bộ phận bảo mật của IBM khẳng định cứ trong 25 tên miền được dùng để tải dữ liệu độc hại trên mạng Internet thì có một thuộc quyền kiểm soát của con sâu máy tính nguy hiểm

02/04

Một sâu máy tính mới bị phát hiện rằng có thể tiêm nhiễm đến 55 modem DSL/cable và các router gia đình, trong đó có cả các tên tuổi vẫn được nhiều người sử dụng

02/04

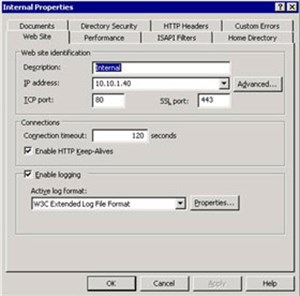

Trong phần này chúng tôi sẽ giới thiệu các yêu cầu cần phải lưu ý khi làm việc với các chứng chỉ.

27/03

Công ty bảo mật Nga Kaspersky Lab vừa cảnh báo về một loại virus mới có thể được hacker sử dụng để đánh cắp thông tin trên thẻ rút tiền tự động ATM

27/03

Con worm này lây lan thông qua mạng nội bộ và các thiết bị lưu trữ di động như USB. Nó là một file Window PE DLL.

25/03

Internet Explorer là một sản phẩm thuộc quyền sở hữu của Microsoft nên muốn trình duyệt này làm việc được trong Linux và Mac là một điều rất phức tạp.

25/03

Trojan này tải về một chương trình nguy hiểm khác thông qua Internet và khởi động nó trên hệ thống của nạn nhân mà không có sự hay biết và cho phép của người dùng trên hệ thống

24/03

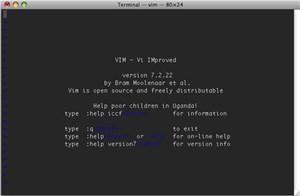

Vim là một trong những trình biên soạn dòng lệnh mạnh và phổ biến nhất. Nó chỉ sẵn có trên nền của Linux và Unix, những sau đó nó cũng xuất hiện cả trên Windows.

21/03

Khi được khởi động, trojan này sẽ khởi động một bản sao chép của chính tiến trình của nó và tiêm nhiễm đoạn code nguy hiểm vào tiến trình này

18/03

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn một số phương pháp khác để thu về các thông tin bản ghi trong Exchange Server 2007.

18/03

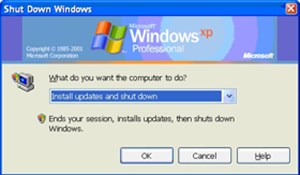

Một trong những điều gây bực mình nhất trong Windows XP là việc đợi rất lâu trong quá trình tắt máy, chính vì vậy chúng tôi giới thiệu cho các bạn một số điều chỉnh trong registry làm cho Windows tắt máy được nhanh hơn thường lệ.

16/03

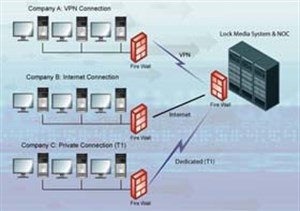

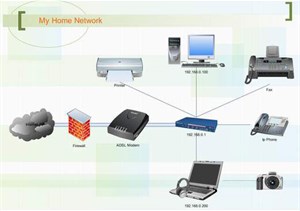

Xuất phát từ nhu cầu giải trí và làm việc tại nhà ngày càng tăng của người dùng, việc triển khai một mạng máy tính tại gia đang trở thành xu hướng không thể thiếu trong nay mai

16/03

Một số ứng dụng cho phép bạn có thể sử dụng nó để biến các chức năng của Windows XP/Vista giống như Windows 7.

16/03

Trojan này download các chương trình khác thông qua internet và khởi động nó để thực thi trên máy nạn nhân mà không có sự đồng ý hay sự hiểu biết của người dùng.

14/03

Chúng ta hãy đi xem những gì cần phải biết để chọn một router không dây, cấu hình một mạng và bắt đầu tiến hành như thế nào.

14/03

Kaspersky Lab công bố vừa phát hiện một thay đổi mới của dòng virus Kido. Đây là một biến thể mới nhất và khác biệt so với các dòng Kido trước đây

14/03

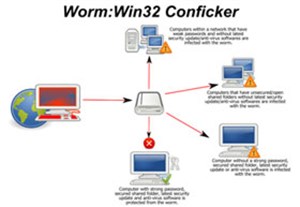

Các chuyên gia nghiên cứu bảo mật của hãng CA vừa phát hiện ra rằng biến thể thứ 3 của chủng mã độc Conficker đã được “lên lịch” kích hoạt vào ngày 1/4 tới đây

Tròn một tuần sau ngày 1/4, Conficker đã có động thái đầu tiên và máy tính nhiễm nó sẽ nhận được một đoạn mã (payload) mới qua kênh P2P

Tròn một tuần sau ngày 1/4, Conficker đã có động thái đầu tiên và máy tính nhiễm nó sẽ nhận được một đoạn mã (payload) mới qua kênh P2P Trong phần này chúng tôi sẽ giới thiệu cho các bạn cách quản lý việc ghi thông tin trên Exchange Connectors, Message Tracking, Anti-spam agent và tính năng Message Records Management.

Trong phần này chúng tôi sẽ giới thiệu cho các bạn cách quản lý việc ghi thông tin trên Exchange Connectors, Message Tracking, Anti-spam agent và tính năng Message Records Management. Nhờ bắt chước một số chiến lược lây nhiễm của Conficker nên con sâu máy tính rất ít được biết đến Neeris cuối tuần qua đã gây nên một sự bất ngờ

Nhờ bắt chước một số chiến lược lây nhiễm của Conficker nên con sâu máy tính rất ít được biết đến Neeris cuối tuần qua đã gây nên một sự bất ngờ Bộ phận bảo mật của IBM khẳng định cứ trong 25 tên miền được dùng để tải dữ liệu độc hại trên mạng Internet thì có một thuộc quyền kiểm soát của con sâu máy tính nguy hiểm

Bộ phận bảo mật của IBM khẳng định cứ trong 25 tên miền được dùng để tải dữ liệu độc hại trên mạng Internet thì có một thuộc quyền kiểm soát của con sâu máy tính nguy hiểm Một sâu máy tính mới bị phát hiện rằng có thể tiêm nhiễm đến 55 modem DSL/cable và các router gia đình, trong đó có cả các tên tuổi vẫn được nhiều người sử dụng

Một sâu máy tính mới bị phát hiện rằng có thể tiêm nhiễm đến 55 modem DSL/cable và các router gia đình, trong đó có cả các tên tuổi vẫn được nhiều người sử dụng Trong phần này chúng tôi sẽ giới thiệu các yêu cầu cần phải lưu ý khi làm việc với các chứng chỉ.

Trong phần này chúng tôi sẽ giới thiệu các yêu cầu cần phải lưu ý khi làm việc với các chứng chỉ. Công ty bảo mật Nga Kaspersky Lab vừa cảnh báo về một loại virus mới có thể được hacker sử dụng để đánh cắp thông tin trên thẻ rút tiền tự động ATM

Công ty bảo mật Nga Kaspersky Lab vừa cảnh báo về một loại virus mới có thể được hacker sử dụng để đánh cắp thông tin trên thẻ rút tiền tự động ATM Con worm này lây lan thông qua mạng nội bộ và các thiết bị lưu trữ di động như USB. Nó là một file Window PE DLL.

Con worm này lây lan thông qua mạng nội bộ và các thiết bị lưu trữ di động như USB. Nó là một file Window PE DLL. Internet Explorer là một sản phẩm thuộc quyền sở hữu của Microsoft nên muốn trình duyệt này làm việc được trong Linux và Mac là một điều rất phức tạp.

Internet Explorer là một sản phẩm thuộc quyền sở hữu của Microsoft nên muốn trình duyệt này làm việc được trong Linux và Mac là một điều rất phức tạp. Trojan này tải về một chương trình nguy hiểm khác thông qua Internet và khởi động nó trên hệ thống của nạn nhân mà không có sự hay biết và cho phép của người dùng trên hệ thống

Trojan này tải về một chương trình nguy hiểm khác thông qua Internet và khởi động nó trên hệ thống của nạn nhân mà không có sự hay biết và cho phép của người dùng trên hệ thống Vim là một trong những trình biên soạn dòng lệnh mạnh và phổ biến nhất. Nó chỉ sẵn có trên nền của Linux và Unix, những sau đó nó cũng xuất hiện cả trên Windows.

Vim là một trong những trình biên soạn dòng lệnh mạnh và phổ biến nhất. Nó chỉ sẵn có trên nền của Linux và Unix, những sau đó nó cũng xuất hiện cả trên Windows. Khi được khởi động, trojan này sẽ khởi động một bản sao chép của chính tiến trình của nó và tiêm nhiễm đoạn code nguy hiểm vào tiến trình này

Khi được khởi động, trojan này sẽ khởi động một bản sao chép của chính tiến trình của nó và tiêm nhiễm đoạn code nguy hiểm vào tiến trình này Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn một số phương pháp khác để thu về các thông tin bản ghi trong Exchange Server 2007.

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn một số phương pháp khác để thu về các thông tin bản ghi trong Exchange Server 2007. Một trong những điều gây bực mình nhất trong Windows XP là việc đợi rất lâu trong quá trình tắt máy, chính vì vậy chúng tôi giới thiệu cho các bạn một số điều chỉnh trong registry làm cho Windows tắt máy được nhanh hơn thường lệ.

Một trong những điều gây bực mình nhất trong Windows XP là việc đợi rất lâu trong quá trình tắt máy, chính vì vậy chúng tôi giới thiệu cho các bạn một số điều chỉnh trong registry làm cho Windows tắt máy được nhanh hơn thường lệ. Xuất phát từ nhu cầu giải trí và làm việc tại nhà ngày càng tăng của người dùng, việc triển khai một mạng máy tính tại gia đang trở thành xu hướng không thể thiếu trong nay mai

Xuất phát từ nhu cầu giải trí và làm việc tại nhà ngày càng tăng của người dùng, việc triển khai một mạng máy tính tại gia đang trở thành xu hướng không thể thiếu trong nay mai Một số ứng dụng cho phép bạn có thể sử dụng nó để biến các chức năng của Windows XP/Vista giống như Windows 7.

Một số ứng dụng cho phép bạn có thể sử dụng nó để biến các chức năng của Windows XP/Vista giống như Windows 7. Trojan này download các chương trình khác thông qua internet và khởi động nó để thực thi trên máy nạn nhân mà không có sự đồng ý hay sự hiểu biết của người dùng.

Trojan này download các chương trình khác thông qua internet và khởi động nó để thực thi trên máy nạn nhân mà không có sự đồng ý hay sự hiểu biết của người dùng. Chúng ta hãy đi xem những gì cần phải biết để chọn một router không dây, cấu hình một mạng và bắt đầu tiến hành như thế nào.

Chúng ta hãy đi xem những gì cần phải biết để chọn một router không dây, cấu hình một mạng và bắt đầu tiến hành như thế nào. Kaspersky Lab công bố vừa phát hiện một thay đổi mới của dòng virus Kido. Đây là một biến thể mới nhất và khác biệt so với các dòng Kido trước đây

Kaspersky Lab công bố vừa phát hiện một thay đổi mới của dòng virus Kido. Đây là một biến thể mới nhất và khác biệt so với các dòng Kido trước đây Các chuyên gia nghiên cứu bảo mật của hãng CA vừa phát hiện ra rằng biến thể thứ 3 của chủng mã độc Conficker đã được “lên lịch” kích hoạt vào ngày 1/4 tới đây

Các chuyên gia nghiên cứu bảo mật của hãng CA vừa phát hiện ra rằng biến thể thứ 3 của chủng mã độc Conficker đã được “lên lịch” kích hoạt vào ngày 1/4 tới đây AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống