22/01

Trong bài viết sau, chúng tôi sẽ trình bày những bước cơ bản để thiết lập hệ thống WebDAV với Apache2 trên nền tảng Mandriva 2010.1 Spring server...

19/01

Hôm 15/1/2011, tờ Thời báo New York (NYT) cho biết, sâu Stuxnet đã được Israel và Mỹ cùng nhau tạo ra nhắm vào chương trình hạt nhân của Iran.

19/01

Nếu bạn đang sử dụng máy Mac và không biết rằng có thể sử dụng máy tính Mac như là điểm truy cập không dây để chia sẻ kết nối internet cho các thiết bị Ethernet không dây khác như điện thoại di động và máy tính xách tay…

18/01

Các tài khoản trên Twitter ngày càng xuất hiện nhiều hơn các đường dẫn rút gọn, khiến người dùng bị lừa đến trang web chứa mã độc.

17/01

Tờ New York Times hôm qua (16/1) đã đưa tin, Mỹ và Israel đã hợp tác phát triển một loại sâu máy tính ngầm phá huỷ những nỗ lực chế tạo bom hạt nhân của Iran.

12/01

10 năm qua, người sử dụng máy tính đã vài lần chứng kiến những nguy cơ, mối đe dọa có sức phát tán và tầm ảnh hưởng lên toàn thế giới.

10/01

Trong cuộc sống, công việc hàng ngày, yêu cầu về chia sẻ file dữ liệu là rất lớn. Và với bài viết sau, chúng tôi sẽ trình bày những bước cơ bản để chia sẻ tài nguyên hệ thống giữa hệ điều hành Mac OS X và Windows 7...

10/01

Trong bài hướng dẫn này, chúng tôi sẽ sử dụng bộ cài đặt Windows XP Pro w/SP3 trên máy tính ảo.

08/01

Hiện tại, Cherokee là 1 trong số những Web Server hoạt động nhẹ, tính linh hoạt cao và dễ cấu hình, thiết lập. Ngoài ra, còn hỗ trợ nhiều nền tảng công nghệ tiên tiến hiện nay như FastCGI, SCGI, PHP, CGI, mã hóa kết nối giao thức TLS và SSL, virtual host, các cơ chế mã hóa, cân bằng tải tài nguyên, dữ liệu của hệ thống, file log của Apache...

08/01

Những máy tính sử dụng Windows XP Professional, và một số phiên bản Windows Vista hoặc 7 (ngoại trừ Home, Basic và Starter) đều có thể được điều khiển từ xa thông qua tính năng Remote Desktop Connection. Quá trình này cho phép người khác có thể đăng nhập và sử dụng những máy tính có cài đặt hệ điều hành Windows như đang trực tiếp ngồi bên cạnh...

07/01

Trong bài viết sau, chúng tôi sẽ trình bày một số bước cơ bản để tắt tính năng yêu cầu password đối với các tài khoản trong domain của Windows Server 2003 Active Directory. Về yếu tố kỹ thuật, Windows Server 2003 đã cung cấp những tính năng để đảm bảo an toàn cho các tài khoản người sử dụng khi bắt buộc họ chọn password bảo vệ đủ mạnh.

06/01

Panda Labs, Phòng thí nghiệm bảo mật của Panda Security khép lại năm nay với một cái nhìn tổng quan về các virus đặc biệt và đáng chú ý nhất đã xuất hiện trong 12 tháng vừa qua. Danh sách virus rất dài và đa dạng, từ năm 2010...

06/01

Microsoft Active Directory cung cấp giải pháp tập trung, quản lý và lưu trữ thông tin về tài nguyên hệ thống mạng trên toàn bộ domain. Bên cạnh đó, Active Directory sử dụng Domain Controllers có nhiệm vụ lưu trữ và phân phối dung lượng lưu trữ cho tất cả người sử dụng trong hệ thống, và thiết lập Windows Server 2008 kiêm luôn vai trò của Domain Controller.

31/12

Tin tặc đang nhắm đến các di động chạy Android với mục đích biến chúng thành những Botnet với máy chủ điều khiển từ xa và bắt đầu thu thập dữ liệu của nạn nhân.

24/12

Internet là nơi nguy hiểm và bạn dễ dàng “rơi vào bẫy” của tin tặc nếu không biết tự trang bị các biện pháp bảo vệ mình. Tuy nhiên, dù bạn đã trang bị mọi thứ phòng vệ mà vẫn bị nhiễm malware, lừa đảo qua mạng...

23/12

Dự đoán phần mềm độc hại di động tăng đột biến đang trở thành hiện thực do việc sử dụng rộng rãi smartphone thế hệ mới chạy các hệ điều hành tiên tiến.

22/12

Bài hướng dẫn sau sẽ trình bày với các bạn những bước cơ bản để cài đặt VMware Server 2 trên hệ thống Ubuntu 10.10 Desktop. Với hệ thống Vmware Server, bạn có thể sử dụng các hệ điều hành khác (dựa trên máy ảo) như Linux, Windows, FreeBSD... bên trong 1 hệ điều hành chính khác...

17/12

Nếu bạn nhận được một email nói “Osama Bin Laden đã bị bắt” hay “Osama đã bị treo cổ” thì đừng mở file đính kèm.

Theo dõi băng thông và chất lượng dịch vụ (QoS) trên dòng router dùng Tomato firmware, kết hợp với 2 công cụ là IPTables Bandwidth Monitor của Mark Vejvoda và Script Generator của Robert "Robson" Mytkowski.

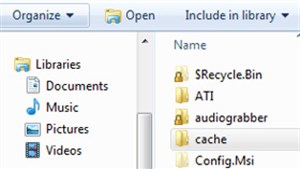

Theo dõi băng thông và chất lượng dịch vụ (QoS) trên dòng router dùng Tomato firmware, kết hợp với 2 công cụ là IPTables Bandwidth Monitor của Mark Vejvoda và Script Generator của Robert "Robson" Mytkowski. Trong bài viết sau, chúng tôi sẽ trình bày một số bước cơ bản để xóa bỏ biểu tượng Lock thư mục trong Windows 7. Mỗi khi khóa 1 thư mục bất kỳ, hệ thống sẽ xuất hiện biểu tượng hình chiếc khóa bên ngoài thư mục đó, cho dù bạn có thể truy cập được hay không.

Trong bài viết sau, chúng tôi sẽ trình bày một số bước cơ bản để xóa bỏ biểu tượng Lock thư mục trong Windows 7. Mỗi khi khóa 1 thư mục bất kỳ, hệ thống sẽ xuất hiện biểu tượng hình chiếc khóa bên ngoài thư mục đó, cho dù bạn có thể truy cập được hay không. Trong bài viết sau, chúng tôi sẽ trình bày những bước cơ bản để thiết lập hệ thống WebDAV với Apache2 trên nền tảng Mandriva 2010.1 Spring server...

Trong bài viết sau, chúng tôi sẽ trình bày những bước cơ bản để thiết lập hệ thống WebDAV với Apache2 trên nền tảng Mandriva 2010.1 Spring server... Hôm 15/1/2011, tờ Thời báo New York (NYT) cho biết, sâu Stuxnet đã được Israel và Mỹ cùng nhau tạo ra nhắm vào chương trình hạt nhân của Iran.

Hôm 15/1/2011, tờ Thời báo New York (NYT) cho biết, sâu Stuxnet đã được Israel và Mỹ cùng nhau tạo ra nhắm vào chương trình hạt nhân của Iran. Nếu bạn đang sử dụng máy Mac và không biết rằng có thể sử dụng máy tính Mac như là điểm truy cập không dây để chia sẻ kết nối internet cho các thiết bị Ethernet không dây khác như điện thoại di động và máy tính xách tay…

Nếu bạn đang sử dụng máy Mac và không biết rằng có thể sử dụng máy tính Mac như là điểm truy cập không dây để chia sẻ kết nối internet cho các thiết bị Ethernet không dây khác như điện thoại di động và máy tính xách tay… Các tài khoản trên Twitter ngày càng xuất hiện nhiều hơn các đường dẫn rút gọn, khiến người dùng bị lừa đến trang web chứa mã độc.

Các tài khoản trên Twitter ngày càng xuất hiện nhiều hơn các đường dẫn rút gọn, khiến người dùng bị lừa đến trang web chứa mã độc. Tờ New York Times hôm qua (16/1) đã đưa tin, Mỹ và Israel đã hợp tác phát triển một loại sâu máy tính ngầm phá huỷ những nỗ lực chế tạo bom hạt nhân của Iran.

Tờ New York Times hôm qua (16/1) đã đưa tin, Mỹ và Israel đã hợp tác phát triển một loại sâu máy tính ngầm phá huỷ những nỗ lực chế tạo bom hạt nhân của Iran. 10 năm qua, người sử dụng máy tính đã vài lần chứng kiến những nguy cơ, mối đe dọa có sức phát tán và tầm ảnh hưởng lên toàn thế giới.

10 năm qua, người sử dụng máy tính đã vài lần chứng kiến những nguy cơ, mối đe dọa có sức phát tán và tầm ảnh hưởng lên toàn thế giới. Trong cuộc sống, công việc hàng ngày, yêu cầu về chia sẻ file dữ liệu là rất lớn. Và với bài viết sau, chúng tôi sẽ trình bày những bước cơ bản để chia sẻ tài nguyên hệ thống giữa hệ điều hành Mac OS X và Windows 7...

Trong cuộc sống, công việc hàng ngày, yêu cầu về chia sẻ file dữ liệu là rất lớn. Và với bài viết sau, chúng tôi sẽ trình bày những bước cơ bản để chia sẻ tài nguyên hệ thống giữa hệ điều hành Mac OS X và Windows 7... Trong bài hướng dẫn này, chúng tôi sẽ sử dụng bộ cài đặt Windows XP Pro w/SP3 trên máy tính ảo.

Trong bài hướng dẫn này, chúng tôi sẽ sử dụng bộ cài đặt Windows XP Pro w/SP3 trên máy tính ảo. Hiện tại, Cherokee là 1 trong số những Web Server hoạt động nhẹ, tính linh hoạt cao và dễ cấu hình, thiết lập. Ngoài ra, còn hỗ trợ nhiều nền tảng công nghệ tiên tiến hiện nay như FastCGI, SCGI, PHP, CGI, mã hóa kết nối giao thức TLS và SSL, virtual host, các cơ chế mã hóa, cân bằng tải tài nguyên, dữ liệu của hệ thống, file log của Apache...

Hiện tại, Cherokee là 1 trong số những Web Server hoạt động nhẹ, tính linh hoạt cao và dễ cấu hình, thiết lập. Ngoài ra, còn hỗ trợ nhiều nền tảng công nghệ tiên tiến hiện nay như FastCGI, SCGI, PHP, CGI, mã hóa kết nối giao thức TLS và SSL, virtual host, các cơ chế mã hóa, cân bằng tải tài nguyên, dữ liệu của hệ thống, file log của Apache... Những máy tính sử dụng Windows XP Professional, và một số phiên bản Windows Vista hoặc 7 (ngoại trừ Home, Basic và Starter) đều có thể được điều khiển từ xa thông qua tính năng Remote Desktop Connection. Quá trình này cho phép người khác có thể đăng nhập và sử dụng những máy tính có cài đặt hệ điều hành Windows như đang trực tiếp ngồi bên cạnh...

Những máy tính sử dụng Windows XP Professional, và một số phiên bản Windows Vista hoặc 7 (ngoại trừ Home, Basic và Starter) đều có thể được điều khiển từ xa thông qua tính năng Remote Desktop Connection. Quá trình này cho phép người khác có thể đăng nhập và sử dụng những máy tính có cài đặt hệ điều hành Windows như đang trực tiếp ngồi bên cạnh... Trong bài viết sau, chúng tôi sẽ trình bày một số bước cơ bản để tắt tính năng yêu cầu password đối với các tài khoản trong domain của Windows Server 2003 Active Directory. Về yếu tố kỹ thuật, Windows Server 2003 đã cung cấp những tính năng để đảm bảo an toàn cho các tài khoản người sử dụng khi bắt buộc họ chọn password bảo vệ đủ mạnh.

Trong bài viết sau, chúng tôi sẽ trình bày một số bước cơ bản để tắt tính năng yêu cầu password đối với các tài khoản trong domain của Windows Server 2003 Active Directory. Về yếu tố kỹ thuật, Windows Server 2003 đã cung cấp những tính năng để đảm bảo an toàn cho các tài khoản người sử dụng khi bắt buộc họ chọn password bảo vệ đủ mạnh. Panda Labs, Phòng thí nghiệm bảo mật của Panda Security khép lại năm nay với một cái nhìn tổng quan về các virus đặc biệt và đáng chú ý nhất đã xuất hiện trong 12 tháng vừa qua. Danh sách virus rất dài và đa dạng, từ năm 2010...

Panda Labs, Phòng thí nghiệm bảo mật của Panda Security khép lại năm nay với một cái nhìn tổng quan về các virus đặc biệt và đáng chú ý nhất đã xuất hiện trong 12 tháng vừa qua. Danh sách virus rất dài và đa dạng, từ năm 2010... Microsoft Active Directory cung cấp giải pháp tập trung, quản lý và lưu trữ thông tin về tài nguyên hệ thống mạng trên toàn bộ domain. Bên cạnh đó, Active Directory sử dụng Domain Controllers có nhiệm vụ lưu trữ và phân phối dung lượng lưu trữ cho tất cả người sử dụng trong hệ thống, và thiết lập Windows Server 2008 kiêm luôn vai trò của Domain Controller.

Microsoft Active Directory cung cấp giải pháp tập trung, quản lý và lưu trữ thông tin về tài nguyên hệ thống mạng trên toàn bộ domain. Bên cạnh đó, Active Directory sử dụng Domain Controllers có nhiệm vụ lưu trữ và phân phối dung lượng lưu trữ cho tất cả người sử dụng trong hệ thống, và thiết lập Windows Server 2008 kiêm luôn vai trò của Domain Controller. Tin tặc đang nhắm đến các di động chạy Android với mục đích biến chúng thành những Botnet với máy chủ điều khiển từ xa và bắt đầu thu thập dữ liệu của nạn nhân.

Tin tặc đang nhắm đến các di động chạy Android với mục đích biến chúng thành những Botnet với máy chủ điều khiển từ xa và bắt đầu thu thập dữ liệu của nạn nhân. Internet là nơi nguy hiểm và bạn dễ dàng “rơi vào bẫy” của tin tặc nếu không biết tự trang bị các biện pháp bảo vệ mình. Tuy nhiên, dù bạn đã trang bị mọi thứ phòng vệ mà vẫn bị nhiễm malware, lừa đảo qua mạng...

Internet là nơi nguy hiểm và bạn dễ dàng “rơi vào bẫy” của tin tặc nếu không biết tự trang bị các biện pháp bảo vệ mình. Tuy nhiên, dù bạn đã trang bị mọi thứ phòng vệ mà vẫn bị nhiễm malware, lừa đảo qua mạng... Dự đoán phần mềm độc hại di động tăng đột biến đang trở thành hiện thực do việc sử dụng rộng rãi smartphone thế hệ mới chạy các hệ điều hành tiên tiến.

Dự đoán phần mềm độc hại di động tăng đột biến đang trở thành hiện thực do việc sử dụng rộng rãi smartphone thế hệ mới chạy các hệ điều hành tiên tiến. Bài hướng dẫn sau sẽ trình bày với các bạn những bước cơ bản để cài đặt VMware Server 2 trên hệ thống Ubuntu 10.10 Desktop. Với hệ thống Vmware Server, bạn có thể sử dụng các hệ điều hành khác (dựa trên máy ảo) như Linux, Windows, FreeBSD... bên trong 1 hệ điều hành chính khác...

Bài hướng dẫn sau sẽ trình bày với các bạn những bước cơ bản để cài đặt VMware Server 2 trên hệ thống Ubuntu 10.10 Desktop. Với hệ thống Vmware Server, bạn có thể sử dụng các hệ điều hành khác (dựa trên máy ảo) như Linux, Windows, FreeBSD... bên trong 1 hệ điều hành chính khác... Nếu bạn nhận được một email nói “Osama Bin Laden đã bị bắt” hay “Osama đã bị treo cổ” thì đừng mở file đính kèm.

Nếu bạn nhận được một email nói “Osama Bin Laden đã bị bắt” hay “Osama đã bị treo cổ” thì đừng mở file đính kèm. AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống