20/11

Chụp được những tấm ảnh ngộ nghĩnh của con trai, chị Hoài định lưu chúng vào một thư mục. Nhưng vì vội, chị không đặt tên folder Thế Anh mà ghi là Con. Thật kỳ lạ, Windows XP cứ đơ ra, không cho chị làm điều đó và chỉ hiện New Folder.

20/11

Quantrimang.com xin tiếp tục hướng dẫn bạn cách thức sử dụng tiện ích Backup để khôi phục đã được sao lưu ra đĩa mềm hoặc đĩa cứng trước đó.

19/11

Cùng với sự phủ sóng rộng khắp của công nghệ wifi - ADSL là khả năng bùng nổ thị trường máy tính xách tay (laptop). Theo thống kê mới nhất về thị trường laptop của Công ty nghiên cứu thị trường GFK, tổng số lượng laptop tiêu thụ tại thị trường VN trong năm 2006 ước đạt hơn

18/11

Trong bài này chúng tôi sẽ cung cấp cho bạn hướng dẫn cách sử dụng tiện ích Backup Utility dành cho Windows (trong đó có Windows XP) để sao lưu file và thư mục trong máy tính.

18/11

Ngày 14/11, hãng bảo mật McAfee thông báo đã phát hiện được con sâu máy tính W32/Realor chuyên lây nhiễm và ẩn mình trong các tệp tin video chuẩn định dạng Real Media. Bằng cách nhúng hoặc liên kết mã độc

17/11

Cài đặt Exchange là công việc khá thú vị. Exchange 2007 đòi hỏi phải có một số kỹ năng riêng biệt khác so với nhiều phiên bản trước đó của nó. Phần I của loạt bài này cung cấp cho các bạn thông tin về điều kiện đòi hỏi trước khi c

17/11

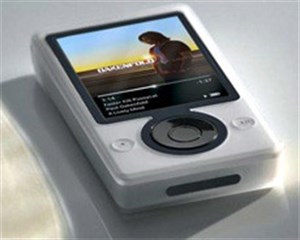

Thiết bị nghe nhạc, xem phim cầm tay phổ biến Zune của Microsoft vừa mới gây nên tiếng vang lớn trên thị trường. Sau vài giờ tìm hiểu, tôi thật sự bị ấn tượng với thiết bị cầm tay này, nhưng về phần cứng thì ít, chủ yếu là về phần mềm.

17/11

Sau khi xuất hiện virus Vinatad lây lan qua YM, Trung tâm Ứng cứu khẩn cấp Máy tính Việt Nam (VNCERT) đã nhanh chóng xác minh và xác định website công ty Vinatad bị hacker tấn công và cài mã độc hại.

17/11

Từ hôm qua (16-11) đến giờ, dù đã cảnh giác trước "đại dịch" virus lây qua Yahoo Messenger nhưng không ít người dính phải virus tạm gọi là Vinatad! Chúng tôi xin giới thiệu một bài viết về virus mới này từ Blog

15/11

Bước 1: Vẽ hình lá cờ - Chọn công cụ vẽ hình chữ nhật (Rectangle Tool – F6 ) vẽ 1 hình chữ nhật có kích thước chiều rộng bằng 2/3 chiều dài - Click chuột 2 l

15/11

Exchange Server 2003 cung cấp khả năng tuỳ biến cao và có nhiều mẹo, thủ thuật, mánh lới cùng nhiều cách hack được cung cấp trôi nổi trên các website. Bạn đã biết đến cách thức Quản trị

13/11

MS Word: Giao diện tương tác của Microsoft Word đã đạt chuẩn GUI với hệ thống các nút nhấn có biểu tượng giúp bạn dễ dàng liên tưởng đến chức năng tương ứng. Tuy nhiên, nếu muốn thay đổi biểu tượng mặc định của những chiếc nút nhấn này bằng những biểu tượng kh&aacu

13/11

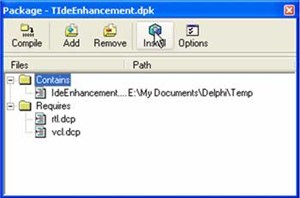

Nếu bạn thường làm việc với Delphi, nếu Delphi của bạn đã được cài đặt thêm rất nhiều các thành phần điều khiển (component) và nếu bạn luôn phải sử dụng rất nhiều component trong các dự án của mình thì có bao giờ bạn thấy mệt mỏi khi phải tìm đến biểu tư

13/11

Đây là một bài tập rất hữu ích và thú vị, chỉ với một vài bước đơn giản bằng cách sử dụng bộ lọc fillter bạn sẽ tạo được một cơn lốc xoáy với rất nhiều mầu sắc.

13/11

Các nhà nghiên cứu bảo mật tại Hội nghị thương mại của Học viện bảo mật máy tính ở Orlando vừa đưa ra cảnh báo nói rằng hacker có mục đích tội phạm đang tiếp tục đẩy mạnh tính tinh vi phức tạp trong phương thức và công cụ hoạt động. Dò tìm ra được dấu vết và

11/11

Firewall là một công cụ phần cứng hoặc phần mềm giúp bạn tránh được sự tấn công của các hacker, sâu máy tính, virus... khi truy cập vào mạng Internet. Nếu bạn sử dụng máy tính cá nhân tại nhà hoặc bạn là một doanh nghiệp nhỏ, thì sử d

10/11

Tổng thống Mỹ Bush và Tổng thống Nga Putin vừa trở thành nạn nhân của một trò lừa đảo trực tuyến của bọn tin tặc nhằm phát tán một loại sâu máy tính mới.

10/11

Bạn đã biết về Exchange 2005, Exchange 2007, nhưng những khái niệm cơ sở nhất đã được cung cấp trong tay? Trong bài dưới đây chúng tôi sẽ thảo luận về cách thức truy cập mạng từ xa với Exchange Management Console ở bất kỳ đâu, vào bất kỳ lúc nào.

Khi những tấm hình về MTXT bị bốc cháy xuất hiện khắp Internet, tin tức về rất nhiều đại gia đã phải thu hồi pin lithium-ion thì bạn không khỏi tự hỏi liệu ta có thể tin được vào các thiết bị di động hiện có của mình không. Có hàng tỉ pin như vậy cấp nguồn

Khi những tấm hình về MTXT bị bốc cháy xuất hiện khắp Internet, tin tức về rất nhiều đại gia đã phải thu hồi pin lithium-ion thì bạn không khỏi tự hỏi liệu ta có thể tin được vào các thiết bị di động hiện có của mình không. Có hàng tỉ pin như vậy cấp nguồn Bước 1: Vẽ phần bên trái của biểu tượng cửa sổ - Chọn công cụ vẽ hình chữ nhật (Rectangle Tool – F6 ) vẽ 1 hình chữ nhật đứng có kích thước chiều rộng bằng 2/3 chiều dài

Bước 1: Vẽ phần bên trái của biểu tượng cửa sổ - Chọn công cụ vẽ hình chữ nhật (Rectangle Tool – F6 ) vẽ 1 hình chữ nhật đứng có kích thước chiều rộng bằng 2/3 chiều dài Chụp được những tấm ảnh ngộ nghĩnh của con trai, chị Hoài định lưu chúng vào một thư mục. Nhưng vì vội, chị không đặt tên folder Thế Anh mà ghi là Con. Thật kỳ lạ, Windows XP cứ đơ ra, không cho chị làm điều đó và chỉ hiện New Folder.

Chụp được những tấm ảnh ngộ nghĩnh của con trai, chị Hoài định lưu chúng vào một thư mục. Nhưng vì vội, chị không đặt tên folder Thế Anh mà ghi là Con. Thật kỳ lạ, Windows XP cứ đơ ra, không cho chị làm điều đó và chỉ hiện New Folder. Quantrimang.com xin tiếp tục hướng dẫn bạn cách thức sử dụng tiện ích Backup để khôi phục đã được sao lưu ra đĩa mềm hoặc đĩa cứng trước đó.

Quantrimang.com xin tiếp tục hướng dẫn bạn cách thức sử dụng tiện ích Backup để khôi phục đã được sao lưu ra đĩa mềm hoặc đĩa cứng trước đó. Cùng với sự phủ sóng rộng khắp của công nghệ wifi - ADSL là khả năng bùng nổ thị trường máy tính xách tay (laptop). Theo thống kê mới nhất về thị trường laptop của Công ty nghiên cứu thị trường GFK, tổng số lượng laptop tiêu thụ tại thị trường VN trong năm 2006 ước đạt hơn

Cùng với sự phủ sóng rộng khắp của công nghệ wifi - ADSL là khả năng bùng nổ thị trường máy tính xách tay (laptop). Theo thống kê mới nhất về thị trường laptop của Công ty nghiên cứu thị trường GFK, tổng số lượng laptop tiêu thụ tại thị trường VN trong năm 2006 ước đạt hơn Trong bài này chúng tôi sẽ cung cấp cho bạn hướng dẫn cách sử dụng tiện ích Backup Utility dành cho Windows (trong đó có Windows XP) để sao lưu file và thư mục trong máy tính.

Trong bài này chúng tôi sẽ cung cấp cho bạn hướng dẫn cách sử dụng tiện ích Backup Utility dành cho Windows (trong đó có Windows XP) để sao lưu file và thư mục trong máy tính. Ngày 14/11, hãng bảo mật McAfee thông báo đã phát hiện được con sâu máy tính W32/Realor chuyên lây nhiễm và ẩn mình trong các tệp tin video chuẩn định dạng Real Media. Bằng cách nhúng hoặc liên kết mã độc

Ngày 14/11, hãng bảo mật McAfee thông báo đã phát hiện được con sâu máy tính W32/Realor chuyên lây nhiễm và ẩn mình trong các tệp tin video chuẩn định dạng Real Media. Bằng cách nhúng hoặc liên kết mã độc Cài đặt Exchange là công việc khá thú vị. Exchange 2007 đòi hỏi phải có một số kỹ năng riêng biệt khác so với nhiều phiên bản trước đó của nó. Phần I của loạt bài này cung cấp cho các bạn thông tin về điều kiện đòi hỏi trước khi c

Cài đặt Exchange là công việc khá thú vị. Exchange 2007 đòi hỏi phải có một số kỹ năng riêng biệt khác so với nhiều phiên bản trước đó của nó. Phần I của loạt bài này cung cấp cho các bạn thông tin về điều kiện đòi hỏi trước khi c Thiết bị nghe nhạc, xem phim cầm tay phổ biến Zune của Microsoft vừa mới gây nên tiếng vang lớn trên thị trường. Sau vài giờ tìm hiểu, tôi thật sự bị ấn tượng với thiết bị cầm tay này, nhưng về phần cứng thì ít, chủ yếu là về phần mềm.

Thiết bị nghe nhạc, xem phim cầm tay phổ biến Zune của Microsoft vừa mới gây nên tiếng vang lớn trên thị trường. Sau vài giờ tìm hiểu, tôi thật sự bị ấn tượng với thiết bị cầm tay này, nhưng về phần cứng thì ít, chủ yếu là về phần mềm. Sau khi xuất hiện virus Vinatad lây lan qua YM, Trung tâm Ứng cứu khẩn cấp Máy tính Việt Nam (VNCERT) đã nhanh chóng xác minh và xác định website công ty Vinatad bị hacker tấn công và cài mã độc hại.

Sau khi xuất hiện virus Vinatad lây lan qua YM, Trung tâm Ứng cứu khẩn cấp Máy tính Việt Nam (VNCERT) đã nhanh chóng xác minh và xác định website công ty Vinatad bị hacker tấn công và cài mã độc hại. Từ hôm qua (16-11) đến giờ, dù đã cảnh giác trước "đại dịch" virus lây qua Yahoo Messenger nhưng không ít người dính phải virus tạm gọi là Vinatad! Chúng tôi xin giới thiệu một bài viết về virus mới này từ Blog

Từ hôm qua (16-11) đến giờ, dù đã cảnh giác trước "đại dịch" virus lây qua Yahoo Messenger nhưng không ít người dính phải virus tạm gọi là Vinatad! Chúng tôi xin giới thiệu một bài viết về virus mới này từ Blog Bước 1: Vẽ hình lá cờ - Chọn công cụ vẽ hình chữ nhật (Rectangle Tool – F6 ) vẽ 1 hình chữ nhật có kích thước chiều rộng bằng 2/3 chiều dài - Click chuột 2 l

Bước 1: Vẽ hình lá cờ - Chọn công cụ vẽ hình chữ nhật (Rectangle Tool – F6 ) vẽ 1 hình chữ nhật có kích thước chiều rộng bằng 2/3 chiều dài - Click chuột 2 l Exchange Server 2003 cung cấp khả năng tuỳ biến cao và có nhiều mẹo, thủ thuật, mánh lới cùng nhiều cách hack được cung cấp trôi nổi trên các website. Bạn đã biết đến cách thức Quản trị

Exchange Server 2003 cung cấp khả năng tuỳ biến cao và có nhiều mẹo, thủ thuật, mánh lới cùng nhiều cách hack được cung cấp trôi nổi trên các website. Bạn đã biết đến cách thức Quản trị MS Word: Giao diện tương tác của Microsoft Word đã đạt chuẩn GUI với hệ thống các nút nhấn có biểu tượng giúp bạn dễ dàng liên tưởng đến chức năng tương ứng. Tuy nhiên, nếu muốn thay đổi biểu tượng mặc định của những chiếc nút nhấn này bằng những biểu tượng kh&aacu

MS Word: Giao diện tương tác của Microsoft Word đã đạt chuẩn GUI với hệ thống các nút nhấn có biểu tượng giúp bạn dễ dàng liên tưởng đến chức năng tương ứng. Tuy nhiên, nếu muốn thay đổi biểu tượng mặc định của những chiếc nút nhấn này bằng những biểu tượng kh&aacu Nếu bạn thường làm việc với Delphi, nếu Delphi của bạn đã được cài đặt thêm rất nhiều các thành phần điều khiển (component) và nếu bạn luôn phải sử dụng rất nhiều component trong các dự án của mình thì có bao giờ bạn thấy mệt mỏi khi phải tìm đến biểu tư

Nếu bạn thường làm việc với Delphi, nếu Delphi của bạn đã được cài đặt thêm rất nhiều các thành phần điều khiển (component) và nếu bạn luôn phải sử dụng rất nhiều component trong các dự án của mình thì có bao giờ bạn thấy mệt mỏi khi phải tìm đến biểu tư Đây là một bài tập rất hữu ích và thú vị, chỉ với một vài bước đơn giản bằng cách sử dụng bộ lọc fillter bạn sẽ tạo được một cơn lốc xoáy với rất nhiều mầu sắc.

Đây là một bài tập rất hữu ích và thú vị, chỉ với một vài bước đơn giản bằng cách sử dụng bộ lọc fillter bạn sẽ tạo được một cơn lốc xoáy với rất nhiều mầu sắc. Các nhà nghiên cứu bảo mật tại Hội nghị thương mại của Học viện bảo mật máy tính ở Orlando vừa đưa ra cảnh báo nói rằng hacker có mục đích tội phạm đang tiếp tục đẩy mạnh tính tinh vi phức tạp trong phương thức và công cụ hoạt động. Dò tìm ra được dấu vết và

Các nhà nghiên cứu bảo mật tại Hội nghị thương mại của Học viện bảo mật máy tính ở Orlando vừa đưa ra cảnh báo nói rằng hacker có mục đích tội phạm đang tiếp tục đẩy mạnh tính tinh vi phức tạp trong phương thức và công cụ hoạt động. Dò tìm ra được dấu vết và Firewall là một công cụ phần cứng hoặc phần mềm giúp bạn tránh được sự tấn công của các hacker, sâu máy tính, virus... khi truy cập vào mạng Internet. Nếu bạn sử dụng máy tính cá nhân tại nhà hoặc bạn là một doanh nghiệp nhỏ, thì sử d

Firewall là một công cụ phần cứng hoặc phần mềm giúp bạn tránh được sự tấn công của các hacker, sâu máy tính, virus... khi truy cập vào mạng Internet. Nếu bạn sử dụng máy tính cá nhân tại nhà hoặc bạn là một doanh nghiệp nhỏ, thì sử d Tổng thống Mỹ Bush và Tổng thống Nga Putin vừa trở thành nạn nhân của một trò lừa đảo trực tuyến của bọn tin tặc nhằm phát tán một loại sâu máy tính mới.

Tổng thống Mỹ Bush và Tổng thống Nga Putin vừa trở thành nạn nhân của một trò lừa đảo trực tuyến của bọn tin tặc nhằm phát tán một loại sâu máy tính mới. Bạn đã biết về Exchange 2005, Exchange 2007, nhưng những khái niệm cơ sở nhất đã được cung cấp trong tay? Trong bài dưới đây chúng tôi sẽ thảo luận về cách thức truy cập mạng từ xa với Exchange Management Console ở bất kỳ đâu, vào bất kỳ lúc nào.

Bạn đã biết về Exchange 2005, Exchange 2007, nhưng những khái niệm cơ sở nhất đã được cung cấp trong tay? Trong bài dưới đây chúng tôi sẽ thảo luận về cách thức truy cập mạng từ xa với Exchange Management Console ở bất kỳ đâu, vào bất kỳ lúc nào. AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống