30/03

Trong phần 2 của loạt bài viết này, chúng ta đã đi qua toàn bộ quá trình cài đặt Enterprise Certificate Authority (ECA) được sử dụng bởi một máy chủ. Trong phần 3 này chúng tôi sẽ tiếp tục giới thiệu cho các bạn về cách làm thế nào đề cấu hình máy chủ VPN cần thiết.

30/03

Bạn thường đặt một trang chủ để khi mở trình duyệt thì nó sẽ hiện ra ngay mà không cần phải gõ địa chỉ trên thanh Address hay chọn từ Favorites. Nhưng để được như thế thì trước tiên bạn cũng phải qua một bước là chạy trình duyệt web, cũng làm bạn mất thêm chút ít thời g

29/03

Nhiều tổ chức sử dụng SSID cloaking (tạo mặt nạ SSID) như một cơ chế thêm vào tầng bảo mật cho WLAN. Kỹ thuật này đòi hỏi tất cả người dùng phải có kiến thức về SSID để kết nối tới mạng không dây.

29/03

Nhiều năm trở lại đây, máy in đã trở thành thứ không quá đắt đối với chi phí của bạn. Tuy nhiên có nhiều giải pháp để có thể biết được ai đang thực hiện việc in ấn trên máy in trong mạng của bạn.

29/03

Trên thị trường hiện nay, không có chương trình quét virus độc lập nào được đánh giá là nhanh nhất hay hiệu quả nhất trong nhận diện các loại virus, trojan và nhiều đe doạ nguy hiểm khác. Bài này sẽ chỉ rõ lý do vì s

28/03

Một chiếc máy tính đặt tại San Francisco có thể kết nối với mạng không dây Wi-Fi tại San Jose, California trong khi khoảng cách giữa hai nơi xấp xỉ hàng trăm cây số? Điều tưởng như rất khó thực hiện này giờ đây đã trở thành hiện thực với công nghệ mạng Wi-Fi

27/03

Tường lửa cá nhân bây giờ không còn là thứ “xa xỉ” chỉ dành cho các đại gia nữa. Khi ngày càng nhiều người dùng lang thang với chiếc laptop trong tay, làm việc bên ngoài bốn bức tường chật hẹp của văn phòng, thì nguy cơ bị hứng đ

27/03

Cộng đồng người là những người có liên quan với nhau trong một dự án. Những người dùng, nhà phân tích, chuyên gia phát triển, cổ đông và các nhà quản lý tất cả đều cần có các nhu cầu, ý tưởng và thông tin về dự án phải truyề

27/03

Trong phần đầu của loạt bài viết này, chúng tôi đã giới thiệu cho các bạn một số khái niệm liên quan đến Network Access Protection. Trong phần hai này chúng tôi muốn bắt đầu việc thảo luận về mộ số yêu cầu mạng cơ bản và các điều kiện quyết định kh

27/03

Dù ở mức giá thấp, máy tính xách tay cho trẻ em có chế độ phát hiện mua đi bán lại, bị lấy cắp, tải chương trình không được phép hay truy cập trang web xấu. Nếu xảy ra tình trạng này, máy sẽ được điều khiển từ xa để tắt hoàn toàn.

26/03

Nhiều nhà phát triển thấy rằng thật khó có thể xoá được các bản ghi trên bảng cha khi các bản ghi con tham chiếu tới qua ràng buộc khoá ngoại (tính toàn vẹn tham chiếu). Các ràng buộc đảm bảo cho dữ liệu hợp lệ và có hiệu lực. Nếu không có ràng buộc, chúng ta chỉ lưu trữ các dữ liệu không hợp lệ.

26/03

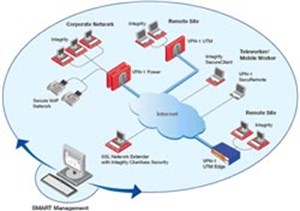

Thông lượng tường lửa tăng 20%, thông lượng module ngăn chặn xâm nhập tăng 100%, Check Point VPN -1 Power được đánh giá đạt đến thành công trong việc tạo ra một tiêu chuẩn công nghiệp mới về hiệu năng cho sản phẩm kết hợp giữa tường lửa và phòng chống xâm nhập chạy tr&e

25/03

Luvaglio - hãng sản xuất hàng xa xỉ của Anh vừa sản xuất ra một chiếc máy tính xách tay với giá bán 1 triệu USD đầu tiên trên thế giới. Màn hình rộng 17 inch, đèn LED và được thiết kế đặc biệt để chống phản sáng khi sử dụng.

25/03

SecureWorks cảnh báo một tổ chức tội phạm Nga đang sử dụng trojan mang tên Gozi để đánh cắp thông tin cá nhân bằng cách khai thác một lỗ hổng của trình duyệt Internet Explorer.

24/03

Một khía cạnh bảo mật mạng gây khó chịu cho nhiều quản trị viên đó là việc không thể kiểm soát cấu hình của các máy tính từ xa. Mặc dù mạng của một công ty có thể đang hoạt động an toàn nhưng vẫn không có gì để ngăn chặn người dùng từ xa truy cập vào mạng thông qua một máy tính đã bị nhiễm virus hay có c

24/03

Trước kia người ta thường truyền tụng: “Trên Internet không ai biết bạn thực là ai”. Nhưng bây giờ xác định nhân thân của một con người trên mạng đã trở nên hết sức đơn giản. Và, với nhu cầu tìm thông tin trực tuyến trên nhiều website nh

23/03

Số liệu của tập đoàn dữ liệu IDG cho thấy có khoảng 60.000 máy tính xách tay được tiêu thụ tại Việt Nam trong năm ngoái nhưng sản phẩm "made in Việt Nam" chiếm chưa tới 5%. Năm nay, dự kiến lượng tiêu thụ tăng gấp ba lần so với 2006.

23/03

Theo thông báo của hãng theo dõi bảo mật Websense ngày 22/3, hiện mạng Skype đang bị hai mã "độc" có tên Warezov và Stration tấn công. Warezov và Stration là dạng Trojan chuyên sử dụng máy tính bị lây nhiễm để tìm kiếm v&agrav

Đảm bảo khả năng truy cập mở và phối kết giữa các thiết bị của các hãng sản xuất, Open WiMAX (WiMAX mở) mang đến thị trường viễn thông một môi trường tập trung các nhà khai thác dịch vụ. Với Open WiMAX - cuộc cách mạng viễn thông mới, lợi ích của nhà khai thác dịch vụ viễn th&ocir

Đảm bảo khả năng truy cập mở và phối kết giữa các thiết bị của các hãng sản xuất, Open WiMAX (WiMAX mở) mang đến thị trường viễn thông một môi trường tập trung các nhà khai thác dịch vụ. Với Open WiMAX - cuộc cách mạng viễn thông mới, lợi ích của nhà khai thác dịch vụ viễn th&ocir Hãng bảo mật Sophos vừa đưa ra cảnh báo với những người sử dụng thư điện tử về một loại virus máy tính mới có tốc độ lây lan nhanh với hình thức phát tán khá tinh vi. Nó được nguỵ trang dưới dạng một email gửi vào hộp thư người dùng với nội dung thông báo cung

Hãng bảo mật Sophos vừa đưa ra cảnh báo với những người sử dụng thư điện tử về một loại virus máy tính mới có tốc độ lây lan nhanh với hình thức phát tán khá tinh vi. Nó được nguỵ trang dưới dạng một email gửi vào hộp thư người dùng với nội dung thông báo cung Trong phần 2 của loạt bài viết này, chúng ta đã đi qua toàn bộ quá trình cài đặt Enterprise Certificate Authority (ECA) được sử dụng bởi một máy chủ. Trong phần 3 này chúng tôi sẽ tiếp tục giới thiệu cho các bạn về cách làm thế nào đề cấu hình máy chủ VPN cần thiết.

Trong phần 2 của loạt bài viết này, chúng ta đã đi qua toàn bộ quá trình cài đặt Enterprise Certificate Authority (ECA) được sử dụng bởi một máy chủ. Trong phần 3 này chúng tôi sẽ tiếp tục giới thiệu cho các bạn về cách làm thế nào đề cấu hình máy chủ VPN cần thiết. Bạn thường đặt một trang chủ để khi mở trình duyệt thì nó sẽ hiện ra ngay mà không cần phải gõ địa chỉ trên thanh Address hay chọn từ Favorites. Nhưng để được như thế thì trước tiên bạn cũng phải qua một bước là chạy trình duyệt web, cũng làm bạn mất thêm chút ít thời g

Bạn thường đặt một trang chủ để khi mở trình duyệt thì nó sẽ hiện ra ngay mà không cần phải gõ địa chỉ trên thanh Address hay chọn từ Favorites. Nhưng để được như thế thì trước tiên bạn cũng phải qua một bước là chạy trình duyệt web, cũng làm bạn mất thêm chút ít thời g Nhiều tổ chức sử dụng SSID cloaking (tạo mặt nạ SSID) như một cơ chế thêm vào tầng bảo mật cho WLAN. Kỹ thuật này đòi hỏi tất cả người dùng phải có kiến thức về SSID để kết nối tới mạng không dây.

Nhiều tổ chức sử dụng SSID cloaking (tạo mặt nạ SSID) như một cơ chế thêm vào tầng bảo mật cho WLAN. Kỹ thuật này đòi hỏi tất cả người dùng phải có kiến thức về SSID để kết nối tới mạng không dây. Nhiều năm trở lại đây, máy in đã trở thành thứ không quá đắt đối với chi phí của bạn. Tuy nhiên có nhiều giải pháp để có thể biết được ai đang thực hiện việc in ấn trên máy in trong mạng của bạn.

Nhiều năm trở lại đây, máy in đã trở thành thứ không quá đắt đối với chi phí của bạn. Tuy nhiên có nhiều giải pháp để có thể biết được ai đang thực hiện việc in ấn trên máy in trong mạng của bạn. Trên thị trường hiện nay, không có chương trình quét virus độc lập nào được đánh giá là nhanh nhất hay hiệu quả nhất trong nhận diện các loại virus, trojan và nhiều đe doạ nguy hiểm khác. Bài này sẽ chỉ rõ lý do vì s

Trên thị trường hiện nay, không có chương trình quét virus độc lập nào được đánh giá là nhanh nhất hay hiệu quả nhất trong nhận diện các loại virus, trojan và nhiều đe doạ nguy hiểm khác. Bài này sẽ chỉ rõ lý do vì s Một chiếc máy tính đặt tại San Francisco có thể kết nối với mạng không dây Wi-Fi tại San Jose, California trong khi khoảng cách giữa hai nơi xấp xỉ hàng trăm cây số? Điều tưởng như rất khó thực hiện này giờ đây đã trở thành hiện thực với công nghệ mạng Wi-Fi

Một chiếc máy tính đặt tại San Francisco có thể kết nối với mạng không dây Wi-Fi tại San Jose, California trong khi khoảng cách giữa hai nơi xấp xỉ hàng trăm cây số? Điều tưởng như rất khó thực hiện này giờ đây đã trở thành hiện thực với công nghệ mạng Wi-Fi Tường lửa cá nhân bây giờ không còn là thứ “xa xỉ” chỉ dành cho các đại gia nữa. Khi ngày càng nhiều người dùng lang thang với chiếc laptop trong tay, làm việc bên ngoài bốn bức tường chật hẹp của văn phòng, thì nguy cơ bị hứng đ

Tường lửa cá nhân bây giờ không còn là thứ “xa xỉ” chỉ dành cho các đại gia nữa. Khi ngày càng nhiều người dùng lang thang với chiếc laptop trong tay, làm việc bên ngoài bốn bức tường chật hẹp của văn phòng, thì nguy cơ bị hứng đ Cộng đồng người là những người có liên quan với nhau trong một dự án. Những người dùng, nhà phân tích, chuyên gia phát triển, cổ đông và các nhà quản lý tất cả đều cần có các nhu cầu, ý tưởng và thông tin về dự án phải truyề

Cộng đồng người là những người có liên quan với nhau trong một dự án. Những người dùng, nhà phân tích, chuyên gia phát triển, cổ đông và các nhà quản lý tất cả đều cần có các nhu cầu, ý tưởng và thông tin về dự án phải truyề Trong phần đầu của loạt bài viết này, chúng tôi đã giới thiệu cho các bạn một số khái niệm liên quan đến Network Access Protection. Trong phần hai này chúng tôi muốn bắt đầu việc thảo luận về mộ số yêu cầu mạng cơ bản và các điều kiện quyết định kh

Trong phần đầu của loạt bài viết này, chúng tôi đã giới thiệu cho các bạn một số khái niệm liên quan đến Network Access Protection. Trong phần hai này chúng tôi muốn bắt đầu việc thảo luận về mộ số yêu cầu mạng cơ bản và các điều kiện quyết định kh Dù ở mức giá thấp, máy tính xách tay cho trẻ em có chế độ phát hiện mua đi bán lại, bị lấy cắp, tải chương trình không được phép hay truy cập trang web xấu. Nếu xảy ra tình trạng này, máy sẽ được điều khiển từ xa để tắt hoàn toàn.

Dù ở mức giá thấp, máy tính xách tay cho trẻ em có chế độ phát hiện mua đi bán lại, bị lấy cắp, tải chương trình không được phép hay truy cập trang web xấu. Nếu xảy ra tình trạng này, máy sẽ được điều khiển từ xa để tắt hoàn toàn. Nhiều nhà phát triển thấy rằng thật khó có thể xoá được các bản ghi trên bảng cha khi các bản ghi con tham chiếu tới qua ràng buộc khoá ngoại (tính toàn vẹn tham chiếu). Các ràng buộc đảm bảo cho dữ liệu hợp lệ và có hiệu lực. Nếu không có ràng buộc, chúng ta chỉ lưu trữ các dữ liệu không hợp lệ.

Nhiều nhà phát triển thấy rằng thật khó có thể xoá được các bản ghi trên bảng cha khi các bản ghi con tham chiếu tới qua ràng buộc khoá ngoại (tính toàn vẹn tham chiếu). Các ràng buộc đảm bảo cho dữ liệu hợp lệ và có hiệu lực. Nếu không có ràng buộc, chúng ta chỉ lưu trữ các dữ liệu không hợp lệ. Thông lượng tường lửa tăng 20%, thông lượng module ngăn chặn xâm nhập tăng 100%, Check Point VPN -1 Power được đánh giá đạt đến thành công trong việc tạo ra một tiêu chuẩn công nghiệp mới về hiệu năng cho sản phẩm kết hợp giữa tường lửa và phòng chống xâm nhập chạy tr&e

Thông lượng tường lửa tăng 20%, thông lượng module ngăn chặn xâm nhập tăng 100%, Check Point VPN -1 Power được đánh giá đạt đến thành công trong việc tạo ra một tiêu chuẩn công nghiệp mới về hiệu năng cho sản phẩm kết hợp giữa tường lửa và phòng chống xâm nhập chạy tr&e Luvaglio - hãng sản xuất hàng xa xỉ của Anh vừa sản xuất ra một chiếc máy tính xách tay với giá bán 1 triệu USD đầu tiên trên thế giới. Màn hình rộng 17 inch, đèn LED và được thiết kế đặc biệt để chống phản sáng khi sử dụng.

Luvaglio - hãng sản xuất hàng xa xỉ của Anh vừa sản xuất ra một chiếc máy tính xách tay với giá bán 1 triệu USD đầu tiên trên thế giới. Màn hình rộng 17 inch, đèn LED và được thiết kế đặc biệt để chống phản sáng khi sử dụng. SecureWorks cảnh báo một tổ chức tội phạm Nga đang sử dụng trojan mang tên Gozi để đánh cắp thông tin cá nhân bằng cách khai thác một lỗ hổng của trình duyệt Internet Explorer.

SecureWorks cảnh báo một tổ chức tội phạm Nga đang sử dụng trojan mang tên Gozi để đánh cắp thông tin cá nhân bằng cách khai thác một lỗ hổng của trình duyệt Internet Explorer. Một khía cạnh bảo mật mạng gây khó chịu cho nhiều quản trị viên đó là việc không thể kiểm soát cấu hình của các máy tính từ xa. Mặc dù mạng của một công ty có thể đang hoạt động an toàn nhưng vẫn không có gì để ngăn chặn người dùng từ xa truy cập vào mạng thông qua một máy tính đã bị nhiễm virus hay có c

Một khía cạnh bảo mật mạng gây khó chịu cho nhiều quản trị viên đó là việc không thể kiểm soát cấu hình của các máy tính từ xa. Mặc dù mạng của một công ty có thể đang hoạt động an toàn nhưng vẫn không có gì để ngăn chặn người dùng từ xa truy cập vào mạng thông qua một máy tính đã bị nhiễm virus hay có c Trước kia người ta thường truyền tụng: “Trên Internet không ai biết bạn thực là ai”. Nhưng bây giờ xác định nhân thân của một con người trên mạng đã trở nên hết sức đơn giản. Và, với nhu cầu tìm thông tin trực tuyến trên nhiều website nh

Trước kia người ta thường truyền tụng: “Trên Internet không ai biết bạn thực là ai”. Nhưng bây giờ xác định nhân thân của một con người trên mạng đã trở nên hết sức đơn giản. Và, với nhu cầu tìm thông tin trực tuyến trên nhiều website nh Số liệu của tập đoàn dữ liệu IDG cho thấy có khoảng 60.000 máy tính xách tay được tiêu thụ tại Việt Nam trong năm ngoái nhưng sản phẩm "made in Việt Nam" chiếm chưa tới 5%. Năm nay, dự kiến lượng tiêu thụ tăng gấp ba lần so với 2006.

Số liệu của tập đoàn dữ liệu IDG cho thấy có khoảng 60.000 máy tính xách tay được tiêu thụ tại Việt Nam trong năm ngoái nhưng sản phẩm "made in Việt Nam" chiếm chưa tới 5%. Năm nay, dự kiến lượng tiêu thụ tăng gấp ba lần so với 2006. Theo thông báo của hãng theo dõi bảo mật Websense ngày 22/3, hiện mạng Skype đang bị hai mã "độc" có tên Warezov và Stration tấn công. Warezov và Stration là dạng Trojan chuyên sử dụng máy tính bị lây nhiễm để tìm kiếm v&agrav

Theo thông báo của hãng theo dõi bảo mật Websense ngày 22/3, hiện mạng Skype đang bị hai mã "độc" có tên Warezov và Stration tấn công. Warezov và Stration là dạng Trojan chuyên sử dụng máy tính bị lây nhiễm để tìm kiếm v&agrav AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống