29/01

Trước khi bắt đầu, hãy chú ý rằng bài này được dựa trên phiên bản Beta của Windows Server 2008 và Exchange Server 2007 SP1 chính vì vậy nó có thể sẽ có một số tính năng bị thay đổi hoặc được bỏ đi trong các phiên bản cuối cùng của sản phẩm.

26/01

Trong loạt bài này, chúng tôi sẽ giới thiệu cho các bạn cách bổ sung Exchange Server 2007 SP1 (Beta), được cài đặt trên Windows Server 2008 (cũng Beta). Chúng tôi đã nói về các bước cần thiết để bổ sung hệ điều hành bên dưới bằng cách chỉ cài đặt một số lượng tối thiểu role máy chủ và dịch vụ. Trong phần thứ hai, chúng tôi dự định sẽ giớ

25/01

Mạng dịch vụ tin nhắn tức thời MSN Messenger hiện đang phải hứng chịu một đợt tấn công dữ dội mới đến từ con trojan nguy hiểm IRCBOT-RB. IRCBOT-RB Trojan thường được phát tán thông qua một tin nhắn trên mạng MSN Messenger có chứa đường liên kết đến những bức ảnh lưu trữ trên các website mạng

23/01

Hãng bảo mật Fortinet vừa cảnh báo về một loại sâu độc hại chuyên tấn công các loại điện thoại chạy hệ điều hành SymbianOS, mà Nokia là một ví dụ. Loại sâu có tên SymbOS/Beselo.A!worm này lây lan qua mạng di động, có khả năng tấn

15/01

Các chuyên gia nghiên cứu của hãng Symantec cho biết Trojan Silentbanker đang tập trung khai thác hệ thống cơ sở dữ liệu của hơn 400 ngân hàng thế giới. Trojan ghi lại quá trình gõ bàn phím và ăn cắp thông tin gửi đến kẻ tấn công từ xa.

14/01

Những người sử dụng dịch vụ ngân hàng trực tuyến cần thận trọng với virus mới xuất hiện trên Windows có thể đánh cắp thông tin đăng nhập tài khoản. Được biết tới như một "rootkit" trên những trang web tạo ra cho mục đích lợi dụng lỗ hổng trong trình duyệt

10/01

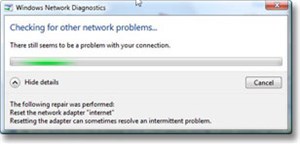

Trên Windows tích hợp sẵn công cụ chẩn đoán mạng Windows Network Diagnostic. Công cụ này có thể giúp bạn nhận biết và giải quyết dễ dàng hầu hết các vấn đề mạng.

10/01

Như bạn đã biết, khi mở một cửa sổ lệnh (Command Prompt) từ thanh Start hoặc nhập CMD tại hộp thoại Run, thì cửa sổ Command Prompt sẽ luôn mặc định đi tới đường dẫn thư mục C:\ Documents and Settings \{tên tài khoản}.

09/01

Chỉ ảnh hưởng những máy đã mở khóa mã của nhà phát hành và không thực sự là nguy cơ quá lớn nhưng chương trình này cũng báo hiệu những mối đe dọa đối với chiếc điện thoại "hot" nhất thế giới năm qua.

09/01

Storm Worm “được vinh danh” sâu botnet nguy hiểm nhất trong năm 2007. Tuy nhiên, các chuyên gia bảo mật nhận định sang năm 2008 sâu Storm sẽ khó mà giữ được vị trí đó. Một con sâu mới có tên Nugache đang ngấp nghé muốn soán ngôi của Storm.

08/01

Thêm một lần nữa chúng ta nhắc lại vấn đề này! Nếu như 2007 là một năm bùng nổ các cuộc tấn công lan truyền trên các máy tính, worm, Trojan horse và nhiều kiểu đe dọa khác. Năm 2008 có vẻ cũng còn nhiều mối nguy hiểm đáng lo ngại tương tự như 2007.

07/01

Bạn có thể gửi và nhận các tài liệu fax bằng sử dụng một fax/modem của máy tính. Nếu tài liệu bạn muốn fax bằng giấy, hãy scan nó trước tiên sau đó gửi hình ảnh đã được scan đó. Khi bạn nhận được một fax, máy tính sẽ lưu nó với tư cách l&

05/01

Facebook đã cảnh báo các thành viên của mình hãy cẩn thận trước một ứng dụng adware mang tên “Secret Crush” vừa được đưa lên mạng xã hội ảo này một cách trái phép.

04/01

Hãng bảo mật Sunbelt Software Distribution cho biết đã phát hiện một phần mềm độc hại “bắt cóc tống tiền” mới vô cùng nguy hiểm có khả năng “bắt cóc” luôn cả PC. Khác với các loại mã độc “bắt cóc tống tiền” trước đây chỉ có

03/01

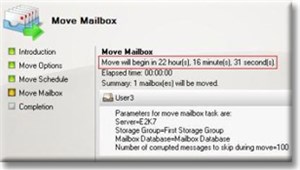

Có rất nhiều nhiệm vụ mà mỗi quản trị viên Exchange phải thực hiện hàng ngày và việc chuyển mailbox là một trong các nhiệm vụ đó. Một ví dụ rõ ràng nhất đối với việc chuyển mailbox là khi người dùng được chuyển từ một máy chủ Exchange này sang mộ

27/12

WORM_VB.ZAA là một loại virut mới tấn công và gây nhiễm độc cho các máy tính Windows, chúng lây lan khi người dùng kích hoạt Windows Media Player. Công ty bảo mật Trend Micro cho biết loại virus này đ&atild

27/12

Trong khi bạn đang ngủ ngon giấc thì máy tính của bạn có thể đang làm việc như là một máy chủ spam hay điểm nút của mạng ngang hàng, cung cấp nguồn xử lý cho một mạng malware lôi kéo bất kỳ một dạng hoạt động phạm tội trực tuyến nào.

25/12

Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&ia

Exchange Server 2007 Service Pack 1 (SP1) giới thiệu rất nhiều tính năng GUI mới đối với giao diện người dùng (UI) của Exchange Management Console. Chúng tôi đã giới thiệu rất nhiều tính năng mới cũng như những cải thiện đối với các tính năng UI đã có từ trước trong một số bài cùng chủ đề này trước đây. Trong bài này, chúng tôi sẽ chỉ giới thiệu một t&iacu

Exchange Server 2007 Service Pack 1 (SP1) giới thiệu rất nhiều tính năng GUI mới đối với giao diện người dùng (UI) của Exchange Management Console. Chúng tôi đã giới thiệu rất nhiều tính năng mới cũng như những cải thiện đối với các tính năng UI đã có từ trước trong một số bài cùng chủ đề này trước đây. Trong bài này, chúng tôi sẽ chỉ giới thiệu một t&iacu Exchange 2007 Service Pack 1 có một số tính năng mới hơn so với Exchange Server 2007; những tính năng chính và các cải thiện có thể thấy trong các phần dưới đây:

Exchange 2007 Service Pack 1 có một số tính năng mới hơn so với Exchange Server 2007; những tính năng chính và các cải thiện có thể thấy trong các phần dưới đây: Trước khi bắt đầu, hãy chú ý rằng bài này được dựa trên phiên bản Beta của Windows Server 2008 và Exchange Server 2007 SP1 chính vì vậy nó có thể sẽ có một số tính năng bị thay đổi hoặc được bỏ đi trong các phiên bản cuối cùng của sản phẩm.

Trước khi bắt đầu, hãy chú ý rằng bài này được dựa trên phiên bản Beta của Windows Server 2008 và Exchange Server 2007 SP1 chính vì vậy nó có thể sẽ có một số tính năng bị thay đổi hoặc được bỏ đi trong các phiên bản cuối cùng của sản phẩm. Trong loạt bài này, chúng tôi sẽ giới thiệu cho các bạn cách bổ sung Exchange Server 2007 SP1 (Beta), được cài đặt trên Windows Server 2008 (cũng Beta). Chúng tôi đã nói về các bước cần thiết để bổ sung hệ điều hành bên dưới bằng cách chỉ cài đặt một số lượng tối thiểu role máy chủ và dịch vụ. Trong phần thứ hai, chúng tôi dự định sẽ giớ

Trong loạt bài này, chúng tôi sẽ giới thiệu cho các bạn cách bổ sung Exchange Server 2007 SP1 (Beta), được cài đặt trên Windows Server 2008 (cũng Beta). Chúng tôi đã nói về các bước cần thiết để bổ sung hệ điều hành bên dưới bằng cách chỉ cài đặt một số lượng tối thiểu role máy chủ và dịch vụ. Trong phần thứ hai, chúng tôi dự định sẽ giớ Mạng dịch vụ tin nhắn tức thời MSN Messenger hiện đang phải hứng chịu một đợt tấn công dữ dội mới đến từ con trojan nguy hiểm IRCBOT-RB. IRCBOT-RB Trojan thường được phát tán thông qua một tin nhắn trên mạng MSN Messenger có chứa đường liên kết đến những bức ảnh lưu trữ trên các website mạng

Mạng dịch vụ tin nhắn tức thời MSN Messenger hiện đang phải hứng chịu một đợt tấn công dữ dội mới đến từ con trojan nguy hiểm IRCBOT-RB. IRCBOT-RB Trojan thường được phát tán thông qua một tin nhắn trên mạng MSN Messenger có chứa đường liên kết đến những bức ảnh lưu trữ trên các website mạng Hãng bảo mật Fortinet vừa cảnh báo về một loại sâu độc hại chuyên tấn công các loại điện thoại chạy hệ điều hành SymbianOS, mà Nokia là một ví dụ. Loại sâu có tên SymbOS/Beselo.A!worm này lây lan qua mạng di động, có khả năng tấn

Hãng bảo mật Fortinet vừa cảnh báo về một loại sâu độc hại chuyên tấn công các loại điện thoại chạy hệ điều hành SymbianOS, mà Nokia là một ví dụ. Loại sâu có tên SymbOS/Beselo.A!worm này lây lan qua mạng di động, có khả năng tấn Các chuyên gia nghiên cứu của hãng Symantec cho biết Trojan Silentbanker đang tập trung khai thác hệ thống cơ sở dữ liệu của hơn 400 ngân hàng thế giới. Trojan ghi lại quá trình gõ bàn phím và ăn cắp thông tin gửi đến kẻ tấn công từ xa.

Các chuyên gia nghiên cứu của hãng Symantec cho biết Trojan Silentbanker đang tập trung khai thác hệ thống cơ sở dữ liệu của hơn 400 ngân hàng thế giới. Trojan ghi lại quá trình gõ bàn phím và ăn cắp thông tin gửi đến kẻ tấn công từ xa. Những người sử dụng dịch vụ ngân hàng trực tuyến cần thận trọng với virus mới xuất hiện trên Windows có thể đánh cắp thông tin đăng nhập tài khoản. Được biết tới như một "rootkit" trên những trang web tạo ra cho mục đích lợi dụng lỗ hổng trong trình duyệt

Những người sử dụng dịch vụ ngân hàng trực tuyến cần thận trọng với virus mới xuất hiện trên Windows có thể đánh cắp thông tin đăng nhập tài khoản. Được biết tới như một "rootkit" trên những trang web tạo ra cho mục đích lợi dụng lỗ hổng trong trình duyệt Trên Windows tích hợp sẵn công cụ chẩn đoán mạng Windows Network Diagnostic. Công cụ này có thể giúp bạn nhận biết và giải quyết dễ dàng hầu hết các vấn đề mạng.

Trên Windows tích hợp sẵn công cụ chẩn đoán mạng Windows Network Diagnostic. Công cụ này có thể giúp bạn nhận biết và giải quyết dễ dàng hầu hết các vấn đề mạng. Như bạn đã biết, khi mở một cửa sổ lệnh (Command Prompt) từ thanh Start hoặc nhập CMD tại hộp thoại Run, thì cửa sổ Command Prompt sẽ luôn mặc định đi tới đường dẫn thư mục C:\ Documents and Settings \{tên tài khoản}.

Như bạn đã biết, khi mở một cửa sổ lệnh (Command Prompt) từ thanh Start hoặc nhập CMD tại hộp thoại Run, thì cửa sổ Command Prompt sẽ luôn mặc định đi tới đường dẫn thư mục C:\ Documents and Settings \{tên tài khoản}. Chỉ ảnh hưởng những máy đã mở khóa mã của nhà phát hành và không thực sự là nguy cơ quá lớn nhưng chương trình này cũng báo hiệu những mối đe dọa đối với chiếc điện thoại "hot" nhất thế giới năm qua.

Chỉ ảnh hưởng những máy đã mở khóa mã của nhà phát hành và không thực sự là nguy cơ quá lớn nhưng chương trình này cũng báo hiệu những mối đe dọa đối với chiếc điện thoại "hot" nhất thế giới năm qua. Storm Worm “được vinh danh” sâu botnet nguy hiểm nhất trong năm 2007. Tuy nhiên, các chuyên gia bảo mật nhận định sang năm 2008 sâu Storm sẽ khó mà giữ được vị trí đó. Một con sâu mới có tên Nugache đang ngấp nghé muốn soán ngôi của Storm.

Storm Worm “được vinh danh” sâu botnet nguy hiểm nhất trong năm 2007. Tuy nhiên, các chuyên gia bảo mật nhận định sang năm 2008 sâu Storm sẽ khó mà giữ được vị trí đó. Một con sâu mới có tên Nugache đang ngấp nghé muốn soán ngôi của Storm. Thêm một lần nữa chúng ta nhắc lại vấn đề này! Nếu như 2007 là một năm bùng nổ các cuộc tấn công lan truyền trên các máy tính, worm, Trojan horse và nhiều kiểu đe dọa khác. Năm 2008 có vẻ cũng còn nhiều mối nguy hiểm đáng lo ngại tương tự như 2007.

Thêm một lần nữa chúng ta nhắc lại vấn đề này! Nếu như 2007 là một năm bùng nổ các cuộc tấn công lan truyền trên các máy tính, worm, Trojan horse và nhiều kiểu đe dọa khác. Năm 2008 có vẻ cũng còn nhiều mối nguy hiểm đáng lo ngại tương tự như 2007. Bạn có thể gửi và nhận các tài liệu fax bằng sử dụng một fax/modem của máy tính. Nếu tài liệu bạn muốn fax bằng giấy, hãy scan nó trước tiên sau đó gửi hình ảnh đã được scan đó. Khi bạn nhận được một fax, máy tính sẽ lưu nó với tư cách l&

Bạn có thể gửi và nhận các tài liệu fax bằng sử dụng một fax/modem của máy tính. Nếu tài liệu bạn muốn fax bằng giấy, hãy scan nó trước tiên sau đó gửi hình ảnh đã được scan đó. Khi bạn nhận được một fax, máy tính sẽ lưu nó với tư cách l& Facebook đã cảnh báo các thành viên của mình hãy cẩn thận trước một ứng dụng adware mang tên “Secret Crush” vừa được đưa lên mạng xã hội ảo này một cách trái phép.

Facebook đã cảnh báo các thành viên của mình hãy cẩn thận trước một ứng dụng adware mang tên “Secret Crush” vừa được đưa lên mạng xã hội ảo này một cách trái phép. Hãng bảo mật Sunbelt Software Distribution cho biết đã phát hiện một phần mềm độc hại “bắt cóc tống tiền” mới vô cùng nguy hiểm có khả năng “bắt cóc” luôn cả PC. Khác với các loại mã độc “bắt cóc tống tiền” trước đây chỉ có

Hãng bảo mật Sunbelt Software Distribution cho biết đã phát hiện một phần mềm độc hại “bắt cóc tống tiền” mới vô cùng nguy hiểm có khả năng “bắt cóc” luôn cả PC. Khác với các loại mã độc “bắt cóc tống tiền” trước đây chỉ có Có rất nhiều nhiệm vụ mà mỗi quản trị viên Exchange phải thực hiện hàng ngày và việc chuyển mailbox là một trong các nhiệm vụ đó. Một ví dụ rõ ràng nhất đối với việc chuyển mailbox là khi người dùng được chuyển từ một máy chủ Exchange này sang mộ

Có rất nhiều nhiệm vụ mà mỗi quản trị viên Exchange phải thực hiện hàng ngày và việc chuyển mailbox là một trong các nhiệm vụ đó. Một ví dụ rõ ràng nhất đối với việc chuyển mailbox là khi người dùng được chuyển từ một máy chủ Exchange này sang mộ WORM_VB.ZAA là một loại virut mới tấn công và gây nhiễm độc cho các máy tính Windows, chúng lây lan khi người dùng kích hoạt Windows Media Player. Công ty bảo mật Trend Micro cho biết loại virus này đ&atild

WORM_VB.ZAA là một loại virut mới tấn công và gây nhiễm độc cho các máy tính Windows, chúng lây lan khi người dùng kích hoạt Windows Media Player. Công ty bảo mật Trend Micro cho biết loại virus này đ&atild Trong khi bạn đang ngủ ngon giấc thì máy tính của bạn có thể đang làm việc như là một máy chủ spam hay điểm nút của mạng ngang hàng, cung cấp nguồn xử lý cho một mạng malware lôi kéo bất kỳ một dạng hoạt động phạm tội trực tuyến nào.

Trong khi bạn đang ngủ ngon giấc thì máy tính của bạn có thể đang làm việc như là một máy chủ spam hay điểm nút của mạng ngang hàng, cung cấp nguồn xử lý cho một mạng malware lôi kéo bất kỳ một dạng hoạt động phạm tội trực tuyến nào. Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&ia

Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&ia AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống