23/05

Trong hai phần đầu của loạt bài này chúng ta đã biết cách thay đổi địa chỉ IP của một bộ điều hợp mạng trên máy tính Windows dùng VBScript. Phần này sẽ giới thiệu với các bạn về nguyên tắc hoạt động của Windows Management Instrumentation (WMI) cách nó có thể được scrip bằng VBScript.

23/05

Các quản trị viên cơ sở dữ liệu (CSDL) SQL Server thường có một số nhu cầu như import nhiều file vào một bảng trong CSDL. Bài này sẽ thảo luận đến việc làm thế nào để upload nhiều file (đặc biệt là file XML) vào cột kiểu dữ liệu XML của CSDL SQL Server.

23/05

Người dùng bộ ứng dụng văn phòng mã nguồn mở OpenOffice được khuyến cáo không nên mở các tệp tin gửi đến từ các nguồn không rõ ràng nếu không muốn trở thành nạn nhân của một con sâu máy tính mới xuất hiện.

22/05

Trong phần trước của loạt bài này, chúng tôi đã giới thiệu cho các bạn cách hiệu quả nhất để quản lý một máy in mạng là tạo hàng đợi in trên một trong những máy chủ mạng và ép buộc tất cả công việc in ấn đều phải đi qua hàng đợi đó. Trong phần thứ hai của loạt bài này, chúng tôi đã giới thiệu một số kỹ thuật cơ bản cho việ

22/05

Những kẻ chuyên lập trình mã độc lại vừa mới "sáng tạo" ra một loạt 3 con Trojan mới chuyên tấn công các thiết bị di động sử dụng hệ điều hành Symbian S60.

22/05

Hệ điều hành này được trang bị một trung tâm đa phương tiện (Windows Media Center) cho phép xem và ghi lại các show truyền hình với sự hỗ trợ của card chuyển tín hiệu.

22/05

Ở phần trước chúng ta đã biết đến một số khái niệm cơ bản về kỹ thuật scripting như đối tượng (object), phương thức (method), thuộc tính (property) và viết ra một scritp đơn giản thay đổi địa chỉ IP gán cho bộ điều hợp mạng. Trong phần hai này, chúng ta sẽ thực hiện định nghĩa biến, điều khiển lỗi, dùng dữ liệu đầu vào và xác nhận dữ liệu đầu ra cần phải bổ sung vào để có được một scr

22/05

Bạn có cảm thấy bối rối, phức tạp và khó đưa ra quyết định? Đó là triệu chứng của những người đã thiết kế website nhưng chưa tìm được nhà cung cấp web hosting phù hợp.

21/05

Trên các mạng doanh nghiệp nhỏ hay mạng gia đình, một số máy đã được nâng cấp lên Windows Vista còn một số khác vấn chạy trên hệ điều hành Windows XP. Thông thường thì chúng làm việc với hòa hợp nhau như “chó với mèo”. Với vai tr&o

21/05

Từ ngày 17/4 trở lại đã đã có hơn 2.000 người dùng gia đình trở thành nạn nhân của biến thể mới nhất con Trojan ăn cắp dữ liệu Gozi. Biến thể Gozi mới được đánh giá cực kỳ nguy hiểm với những nâng cấp mới và được trang bị khả năng giấu mình cao cấp hơn qua mặt k

19/05

Những chiếc laptop giá rẻ mang nhãn mác XO đầu tiên của dự án đầy tham vọng Một máy tính cho một học sinh đem đến cơ hội sử dụng máy tính cho hàng triệu học sinh tại các nước đang phát triển do Nicholas Negroponte, Giám đốc phòng thí nghiệm truyền th&ocir

19/05

Bảo mật vốn là chủ đề cực kỳ phức tạp và bảo mật trong ASP.NET cũng không phải ngoại lệ. Các lập trình viên .NET chắc hẳn cũng đã quen thuộc với những khó khăn gặp phải khi tìm kiếm tài liệu tiếng Việt trong lĩnh vực này. Hôm nay, Quản Trị Mạng xin giới thiệu nôi dung chương 9, chương về Bảo mật ASP.NET trong cuốn “ASP.NET in a Nutshell” củ

18/05

Instant Message - Một kỹ thuật ban đầu được thiết kế cho việc trò chuyện cá nhân giữa người này với người kia trong một địa điểm làm việc. Nhiều người đang chọn truyền thông IM bằng văn bản hơn là các cuộc gọi thực hiện qua điện thoại hay email.

18/05

Hình đại diện (avatar) ở cửa sổ chat trở nên thân thương hơn khi nhân vật mang nét riêng của đất nước. Một cô gái có thể mặc áo tứ thân hay bà ba. Còn chàng trai sẽ đội nón, đỗ xe máy bên Hồ Gươm.

17/05

Truyền thông bằng cách sử dụng một chương trình tin nhắn tức thời (như Yahoo Messenger, MSM, Google Talk,…) đã ngày càng trở nên phổ biến và là một trong những cách bảo mật riêng tư cho thông tin hơn là email. Nhưng dù là bất cứ cách n&agra

17/05

Carlsberg A/S, một trong những tập đoàn sản xuất bia rượu lớn nhất thế giới, đã công bố triển khai những thiết bị tăng tốc ứng dụng trung tâm dữ liệu DX của Juniper Networks để tăng cường hiệu suất của ứng dụng Hyperion trên nền tảng web. Những truy cập tới ứng dụng này cũng sẽ được bảo mật bằng các t

17/05

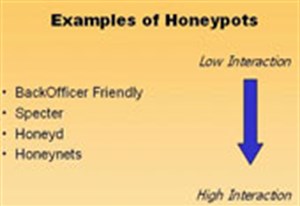

Trong vô số các biện pháp ngăn chặn tin tặc đột nhập vào hệ thống thì "honeypot" (tạm gọi là Mắt ong) và "honeynet" (tạm gọi là Tổ ong) được coi là một trong những cạm bẫy được thiết kế với mục đích này.

16/05

Một vài nhà quản trị không thích sử dụng các phiên Terminal Services để quản lý môi trường Exchange Server của họ. Trong bài này, chúng tôi sẽ hướng dẫn bạn cách cài đặt Exchange Management Tools trên một trạm làm việc chạy Win

Facetime Security Labs vừa phát hiện một con sâu máy tính không chỉ có khả năng tấn công Skype mà còn cả ICQ, MSN Messenger, AIM, Trillian và Yahoo Messenger.

Facetime Security Labs vừa phát hiện một con sâu máy tính không chỉ có khả năng tấn công Skype mà còn cả ICQ, MSN Messenger, AIM, Trillian và Yahoo Messenger. Tốc độ thực thi của một kết nối mạng không dây Wi-Fi phụ thuộc một phần vào độ mạnh yếu của tín hiệu. Giữa một máy tính và một điểm truy cập, độ mạnh yếu của tín hiệu theo mỗi hướng sẽ quyết định tổng lượng băng thông cho kết nối đó.

Tốc độ thực thi của một kết nối mạng không dây Wi-Fi phụ thuộc một phần vào độ mạnh yếu của tín hiệu. Giữa một máy tính và một điểm truy cập, độ mạnh yếu của tín hiệu theo mỗi hướng sẽ quyết định tổng lượng băng thông cho kết nối đó. Trong hai phần đầu của loạt bài này chúng ta đã biết cách thay đổi địa chỉ IP của một bộ điều hợp mạng trên máy tính Windows dùng VBScript. Phần này sẽ giới thiệu với các bạn về nguyên tắc hoạt động của Windows Management Instrumentation (WMI) cách nó có thể được scrip bằng VBScript.

Trong hai phần đầu của loạt bài này chúng ta đã biết cách thay đổi địa chỉ IP của một bộ điều hợp mạng trên máy tính Windows dùng VBScript. Phần này sẽ giới thiệu với các bạn về nguyên tắc hoạt động của Windows Management Instrumentation (WMI) cách nó có thể được scrip bằng VBScript. Các quản trị viên cơ sở dữ liệu (CSDL) SQL Server thường có một số nhu cầu như import nhiều file vào một bảng trong CSDL. Bài này sẽ thảo luận đến việc làm thế nào để upload nhiều file (đặc biệt là file XML) vào cột kiểu dữ liệu XML của CSDL SQL Server.

Các quản trị viên cơ sở dữ liệu (CSDL) SQL Server thường có một số nhu cầu như import nhiều file vào một bảng trong CSDL. Bài này sẽ thảo luận đến việc làm thế nào để upload nhiều file (đặc biệt là file XML) vào cột kiểu dữ liệu XML của CSDL SQL Server. Người dùng bộ ứng dụng văn phòng mã nguồn mở OpenOffice được khuyến cáo không nên mở các tệp tin gửi đến từ các nguồn không rõ ràng nếu không muốn trở thành nạn nhân của một con sâu máy tính mới xuất hiện.

Người dùng bộ ứng dụng văn phòng mã nguồn mở OpenOffice được khuyến cáo không nên mở các tệp tin gửi đến từ các nguồn không rõ ràng nếu không muốn trở thành nạn nhân của một con sâu máy tính mới xuất hiện. Trong phần trước của loạt bài này, chúng tôi đã giới thiệu cho các bạn cách hiệu quả nhất để quản lý một máy in mạng là tạo hàng đợi in trên một trong những máy chủ mạng và ép buộc tất cả công việc in ấn đều phải đi qua hàng đợi đó. Trong phần thứ hai của loạt bài này, chúng tôi đã giới thiệu một số kỹ thuật cơ bản cho việ

Trong phần trước của loạt bài này, chúng tôi đã giới thiệu cho các bạn cách hiệu quả nhất để quản lý một máy in mạng là tạo hàng đợi in trên một trong những máy chủ mạng và ép buộc tất cả công việc in ấn đều phải đi qua hàng đợi đó. Trong phần thứ hai của loạt bài này, chúng tôi đã giới thiệu một số kỹ thuật cơ bản cho việ Những kẻ chuyên lập trình mã độc lại vừa mới "sáng tạo" ra một loạt 3 con Trojan mới chuyên tấn công các thiết bị di động sử dụng hệ điều hành Symbian S60.

Những kẻ chuyên lập trình mã độc lại vừa mới "sáng tạo" ra một loạt 3 con Trojan mới chuyên tấn công các thiết bị di động sử dụng hệ điều hành Symbian S60. Hệ điều hành này được trang bị một trung tâm đa phương tiện (Windows Media Center) cho phép xem và ghi lại các show truyền hình với sự hỗ trợ của card chuyển tín hiệu.

Hệ điều hành này được trang bị một trung tâm đa phương tiện (Windows Media Center) cho phép xem và ghi lại các show truyền hình với sự hỗ trợ của card chuyển tín hiệu. Ở phần trước chúng ta đã biết đến một số khái niệm cơ bản về kỹ thuật scripting như đối tượng (object), phương thức (method), thuộc tính (property) và viết ra một scritp đơn giản thay đổi địa chỉ IP gán cho bộ điều hợp mạng. Trong phần hai này, chúng ta sẽ thực hiện định nghĩa biến, điều khiển lỗi, dùng dữ liệu đầu vào và xác nhận dữ liệu đầu ra cần phải bổ sung vào để có được một scr

Ở phần trước chúng ta đã biết đến một số khái niệm cơ bản về kỹ thuật scripting như đối tượng (object), phương thức (method), thuộc tính (property) và viết ra một scritp đơn giản thay đổi địa chỉ IP gán cho bộ điều hợp mạng. Trong phần hai này, chúng ta sẽ thực hiện định nghĩa biến, điều khiển lỗi, dùng dữ liệu đầu vào và xác nhận dữ liệu đầu ra cần phải bổ sung vào để có được một scr Bạn có cảm thấy bối rối, phức tạp và khó đưa ra quyết định? Đó là triệu chứng của những người đã thiết kế website nhưng chưa tìm được nhà cung cấp web hosting phù hợp.

Bạn có cảm thấy bối rối, phức tạp và khó đưa ra quyết định? Đó là triệu chứng của những người đã thiết kế website nhưng chưa tìm được nhà cung cấp web hosting phù hợp. Trên các mạng doanh nghiệp nhỏ hay mạng gia đình, một số máy đã được nâng cấp lên Windows Vista còn một số khác vấn chạy trên hệ điều hành Windows XP. Thông thường thì chúng làm việc với hòa hợp nhau như “chó với mèo”. Với vai tr&o

Trên các mạng doanh nghiệp nhỏ hay mạng gia đình, một số máy đã được nâng cấp lên Windows Vista còn một số khác vấn chạy trên hệ điều hành Windows XP. Thông thường thì chúng làm việc với hòa hợp nhau như “chó với mèo”. Với vai tr&o Từ ngày 17/4 trở lại đã đã có hơn 2.000 người dùng gia đình trở thành nạn nhân của biến thể mới nhất con Trojan ăn cắp dữ liệu Gozi. Biến thể Gozi mới được đánh giá cực kỳ nguy hiểm với những nâng cấp mới và được trang bị khả năng giấu mình cao cấp hơn qua mặt k

Từ ngày 17/4 trở lại đã đã có hơn 2.000 người dùng gia đình trở thành nạn nhân của biến thể mới nhất con Trojan ăn cắp dữ liệu Gozi. Biến thể Gozi mới được đánh giá cực kỳ nguy hiểm với những nâng cấp mới và được trang bị khả năng giấu mình cao cấp hơn qua mặt k Những chiếc laptop giá rẻ mang nhãn mác XO đầu tiên của dự án đầy tham vọng Một máy tính cho một học sinh đem đến cơ hội sử dụng máy tính cho hàng triệu học sinh tại các nước đang phát triển do Nicholas Negroponte, Giám đốc phòng thí nghiệm truyền th&ocir

Những chiếc laptop giá rẻ mang nhãn mác XO đầu tiên của dự án đầy tham vọng Một máy tính cho một học sinh đem đến cơ hội sử dụng máy tính cho hàng triệu học sinh tại các nước đang phát triển do Nicholas Negroponte, Giám đốc phòng thí nghiệm truyền th&ocir Bảo mật vốn là chủ đề cực kỳ phức tạp và bảo mật trong ASP.NET cũng không phải ngoại lệ. Các lập trình viên .NET chắc hẳn cũng đã quen thuộc với những khó khăn gặp phải khi tìm kiếm tài liệu tiếng Việt trong lĩnh vực này. Hôm nay, Quản Trị Mạng xin giới thiệu nôi dung chương 9, chương về Bảo mật ASP.NET trong cuốn “ASP.NET in a Nutshell” củ

Bảo mật vốn là chủ đề cực kỳ phức tạp và bảo mật trong ASP.NET cũng không phải ngoại lệ. Các lập trình viên .NET chắc hẳn cũng đã quen thuộc với những khó khăn gặp phải khi tìm kiếm tài liệu tiếng Việt trong lĩnh vực này. Hôm nay, Quản Trị Mạng xin giới thiệu nôi dung chương 9, chương về Bảo mật ASP.NET trong cuốn “ASP.NET in a Nutshell” củ Instant Message - Một kỹ thuật ban đầu được thiết kế cho việc trò chuyện cá nhân giữa người này với người kia trong một địa điểm làm việc. Nhiều người đang chọn truyền thông IM bằng văn bản hơn là các cuộc gọi thực hiện qua điện thoại hay email.

Instant Message - Một kỹ thuật ban đầu được thiết kế cho việc trò chuyện cá nhân giữa người này với người kia trong một địa điểm làm việc. Nhiều người đang chọn truyền thông IM bằng văn bản hơn là các cuộc gọi thực hiện qua điện thoại hay email. Hình đại diện (avatar) ở cửa sổ chat trở nên thân thương hơn khi nhân vật mang nét riêng của đất nước. Một cô gái có thể mặc áo tứ thân hay bà ba. Còn chàng trai sẽ đội nón, đỗ xe máy bên Hồ Gươm.

Hình đại diện (avatar) ở cửa sổ chat trở nên thân thương hơn khi nhân vật mang nét riêng của đất nước. Một cô gái có thể mặc áo tứ thân hay bà ba. Còn chàng trai sẽ đội nón, đỗ xe máy bên Hồ Gươm. Truyền thông bằng cách sử dụng một chương trình tin nhắn tức thời (như Yahoo Messenger, MSM, Google Talk,…) đã ngày càng trở nên phổ biến và là một trong những cách bảo mật riêng tư cho thông tin hơn là email. Nhưng dù là bất cứ cách n&agra

Truyền thông bằng cách sử dụng một chương trình tin nhắn tức thời (như Yahoo Messenger, MSM, Google Talk,…) đã ngày càng trở nên phổ biến và là một trong những cách bảo mật riêng tư cho thông tin hơn là email. Nhưng dù là bất cứ cách n&agra Carlsberg A/S, một trong những tập đoàn sản xuất bia rượu lớn nhất thế giới, đã công bố triển khai những thiết bị tăng tốc ứng dụng trung tâm dữ liệu DX của Juniper Networks để tăng cường hiệu suất của ứng dụng Hyperion trên nền tảng web. Những truy cập tới ứng dụng này cũng sẽ được bảo mật bằng các t

Carlsberg A/S, một trong những tập đoàn sản xuất bia rượu lớn nhất thế giới, đã công bố triển khai những thiết bị tăng tốc ứng dụng trung tâm dữ liệu DX của Juniper Networks để tăng cường hiệu suất của ứng dụng Hyperion trên nền tảng web. Những truy cập tới ứng dụng này cũng sẽ được bảo mật bằng các t Trong vô số các biện pháp ngăn chặn tin tặc đột nhập vào hệ thống thì "honeypot" (tạm gọi là Mắt ong) và "honeynet" (tạm gọi là Tổ ong) được coi là một trong những cạm bẫy được thiết kế với mục đích này.

Trong vô số các biện pháp ngăn chặn tin tặc đột nhập vào hệ thống thì "honeypot" (tạm gọi là Mắt ong) và "honeynet" (tạm gọi là Tổ ong) được coi là một trong những cạm bẫy được thiết kế với mục đích này. Một vài nhà quản trị không thích sử dụng các phiên Terminal Services để quản lý môi trường Exchange Server của họ. Trong bài này, chúng tôi sẽ hướng dẫn bạn cách cài đặt Exchange Management Tools trên một trạm làm việc chạy Win

Một vài nhà quản trị không thích sử dụng các phiên Terminal Services để quản lý môi trường Exchange Server của họ. Trong bài này, chúng tôi sẽ hướng dẫn bạn cách cài đặt Exchange Management Tools trên một trạm làm việc chạy Win AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống