-

Những câu đố vui, câu đố hài hước nhưng đầy trí tuệ và hại não mà quantrimang.com tổng hợp dưới đây sẽ giúp các bạn có những giây phút thoải mái, vui vẻ cùng người thân và bạn bè.

-

Nếu nhiệt độ cơ thể tăng quá cao sẽ ảnh hưởng lớn tới tình trạng sức khỏe của con người. Vậy, nhiệt độ cơ thể người bình thường là bao nhiêu và nhiệt độ bao nhiêu là bất thường cần đi khám?

-

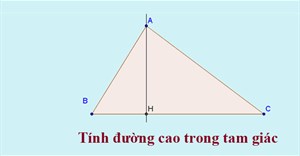

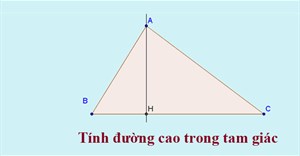

Đường cao trong tam giác là một đường thẳng có tính chất quan trọng và liên quan rất nhiều đến các bài toán hình học phẳng. Vậy đường cao là gì, cách tính đường cao trong tam giác như thế nào?

-

Tạo mục lục tự động trong Word giúp tiết kiệm thời gian và tăng tính tiện dụng khi làm việc trên trình soạn thảo văn bản này. Dưới đây là hướng dẫn tạo mục lục Word tự động chi tiết, mời các bạn theo dõi.

-

Bài viết sẽ hướng dẫn bạn cách điều chỉnh độ sáng màn hình Windows 7, giúp chỉnh độ sáng màn hình cho phù hợp với tình trạng của mắt, tăng hiệu quả làm việc khi ngồi lâu trước màn hình máy tính.

-

Trong bài viết này bạn sẽ biết 12 cách điều chỉnh độ sáng màn hình Windows 10 giúp có được độ sáng màn hình phù hợp để bảo vệ mắt cũng như kéo dài tuổi thọ màn hình PC, laptop và pin laptop.

-

Nếu biết bảng thời gian câu cá trong Play Together thì bạn có thể tăng tỉ lệ gặp được bóng cá to khi câu cá trong Play Together và tăng thêm thu nhập.

-

Dark Web là gì? Dark Web chứa những nội dung gì? Đó chắc hẳn là câu hỏi khiến nhiều người cảm thấy tò mò. Hãy đọc bài viết này để hiểu hơn về Dark Web, những nguy hiểm tiềm tàng trong "tảng băng chìm" của khối băng Internet và những lưu ý khi tiếp cận Dark Web.

Những cách trong bài viết này sẽ giúp bạn ẩn hoặc bảo vệ thư mục Windows tránh sự tò mò của mọi người.

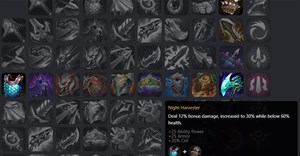

Những cách trong bài viết này sẽ giúp bạn ẩn hoặc bảo vệ thư mục Windows tránh sự tò mò của mọi người. Trang bị DTCL mùa 9.5 sẽ có khá nhiều thay đổi, sẽ có nhiều trang bị ghép từ trang bị thành phần bị thay thế.

Trang bị DTCL mùa 9.5 sẽ có khá nhiều thay đổi, sẽ có nhiều trang bị ghép từ trang bị thành phần bị thay thế. Những câu đố vui, câu đố hài hước nhưng đầy trí tuệ và hại não mà quantrimang.com tổng hợp dưới đây sẽ giúp các bạn có những giây phút thoải mái, vui vẻ cùng người thân và bạn bè.

Những câu đố vui, câu đố hài hước nhưng đầy trí tuệ và hại não mà quantrimang.com tổng hợp dưới đây sẽ giúp các bạn có những giây phút thoải mái, vui vẻ cùng người thân và bạn bè. Nếu nhiệt độ cơ thể tăng quá cao sẽ ảnh hưởng lớn tới tình trạng sức khỏe của con người. Vậy, nhiệt độ cơ thể người bình thường là bao nhiêu và nhiệt độ bao nhiêu là bất thường cần đi khám?

Nếu nhiệt độ cơ thể tăng quá cao sẽ ảnh hưởng lớn tới tình trạng sức khỏe của con người. Vậy, nhiệt độ cơ thể người bình thường là bao nhiêu và nhiệt độ bao nhiêu là bất thường cần đi khám? Đường cao trong tam giác là một đường thẳng có tính chất quan trọng và liên quan rất nhiều đến các bài toán hình học phẳng. Vậy đường cao là gì, cách tính đường cao trong tam giác như thế nào?

Đường cao trong tam giác là một đường thẳng có tính chất quan trọng và liên quan rất nhiều đến các bài toán hình học phẳng. Vậy đường cao là gì, cách tính đường cao trong tam giác như thế nào? Tạo mục lục tự động trong Word giúp tiết kiệm thời gian và tăng tính tiện dụng khi làm việc trên trình soạn thảo văn bản này. Dưới đây là hướng dẫn tạo mục lục Word tự động chi tiết, mời các bạn theo dõi.

Tạo mục lục tự động trong Word giúp tiết kiệm thời gian và tăng tính tiện dụng khi làm việc trên trình soạn thảo văn bản này. Dưới đây là hướng dẫn tạo mục lục Word tự động chi tiết, mời các bạn theo dõi. Bài viết sẽ hướng dẫn bạn cách điều chỉnh độ sáng màn hình Windows 7, giúp chỉnh độ sáng màn hình cho phù hợp với tình trạng của mắt, tăng hiệu quả làm việc khi ngồi lâu trước màn hình máy tính.

Bài viết sẽ hướng dẫn bạn cách điều chỉnh độ sáng màn hình Windows 7, giúp chỉnh độ sáng màn hình cho phù hợp với tình trạng của mắt, tăng hiệu quả làm việc khi ngồi lâu trước màn hình máy tính. Trong bài viết này bạn sẽ biết 12 cách điều chỉnh độ sáng màn hình Windows 10 giúp có được độ sáng màn hình phù hợp để bảo vệ mắt cũng như kéo dài tuổi thọ màn hình PC, laptop và pin laptop.

Trong bài viết này bạn sẽ biết 12 cách điều chỉnh độ sáng màn hình Windows 10 giúp có được độ sáng màn hình phù hợp để bảo vệ mắt cũng như kéo dài tuổi thọ màn hình PC, laptop và pin laptop. Nếu biết bảng thời gian câu cá trong Play Together thì bạn có thể tăng tỉ lệ gặp được bóng cá to khi câu cá trong Play Together và tăng thêm thu nhập.

Nếu biết bảng thời gian câu cá trong Play Together thì bạn có thể tăng tỉ lệ gặp được bóng cá to khi câu cá trong Play Together và tăng thêm thu nhập. Dark Web là gì? Dark Web chứa những nội dung gì? Đó chắc hẳn là câu hỏi khiến nhiều người cảm thấy tò mò. Hãy đọc bài viết này để hiểu hơn về Dark Web, những nguy hiểm tiềm tàng trong "tảng băng chìm" của khối băng Internet và những lưu ý khi tiếp cận Dark Web.

Dark Web là gì? Dark Web chứa những nội dung gì? Đó chắc hẳn là câu hỏi khiến nhiều người cảm thấy tò mò. Hãy đọc bài viết này để hiểu hơn về Dark Web, những nguy hiểm tiềm tàng trong "tảng băng chìm" của khối băng Internet và những lưu ý khi tiếp cận Dark Web. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Ứng dụng

Ứng dụng  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone

Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Nhà thông minh

Nhà thông minh  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ