Rò rỉ dữ liệu gây ra rủi ro lớn cho cuộc sống cá nhân và tài chính của bạn, nhưng bạn có thể giảm thiểu tác hại tiềm ẩn bằng cách phản hồi ngay lập tức và bảo vệ dữ liệu của mình.

Không phải lúc nào cũng dễ dàng xác định xem bạn có phải là nạn nhân của một vụ vi phạm dữ liệu hay không, nhưng có một số cách nhanh chóng để bạn có thể kiểm tra xem có rò rỉ dữ liệu hay không.

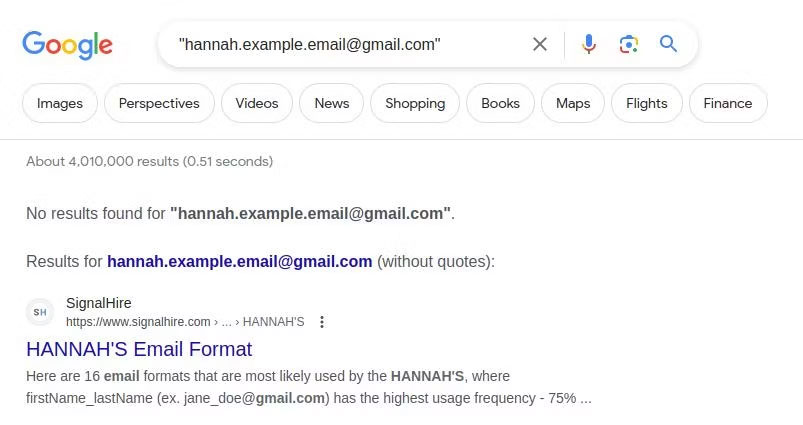

1. Google địa chỉ email của bạn

Phương pháp đơn giản nhất để kiểm tra rò rỉ dữ liệu là tìm kiếm địa chỉ email của bạn trên Google. Việc đặt địa chỉ email của bạn trong dấu ngoặc kép khi bạn sử dụng Google sẽ đảm bảo rằng chỉ những kết quả trùng khớp chính xác mới được trả về. Nếu email của bạn xuất hiện trên web, bạn có thể điều tra và yêu cầu gỡ bỏ thông tin cá nhân của bạn.

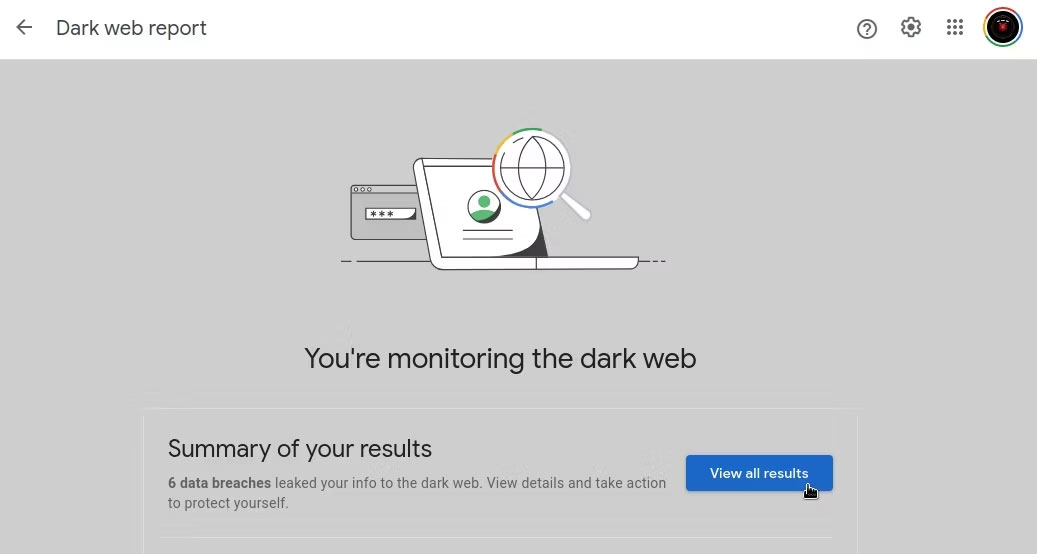

2. Kích hoạt tính năng giám sát trang dark web của Google

Thật không may, không phải tất cả các trang đều được Google lập chỉ mục - và các góc độc hại trên Internet nơi dữ liệu bị đánh cắp được trao đổi và chia sẻ hiếm khi xuất hiện trong số những trang đó. Bạn có thể sử dụng phiên bản miễn phí của công cụ Dark Web Report của Google để xem thông tin cá nhân của bạn có xuất hiện trên các trang web không được lập chỉ mục công khai trên Google hay không.

Bây giờ, liệu tính năng giám sát dark web có hoạt động hay không lại là một câu hỏi khác, nhưng vì đây là dịch vụ miễn phí, tại sao bạn không dùng thử?

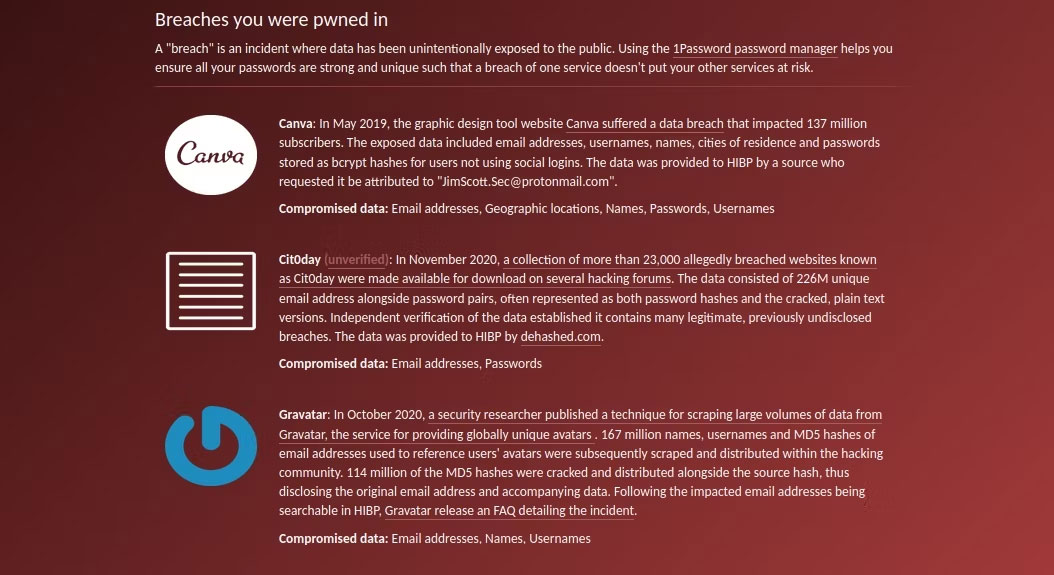

3. Kiểm tra rò rỉ email và mật khẩu

Mặc dù công cụ Dark Web Report của Google có hiệu quả nhưng nó không phát hiện được tất cả các vấn đề rò rỉ dữ liệu. Bạn có thể xây dựng một bức tranh toàn diện về mức độ rủi ro mà thông tin cá nhân của bạn có thể gặp phải bằng cách kiểm tra xem địa chỉ email hoặc mật khẩu của bạn có xuất hiện trong vụ vi phạm dữ liệu trên HaveIBeenPwned hay không.

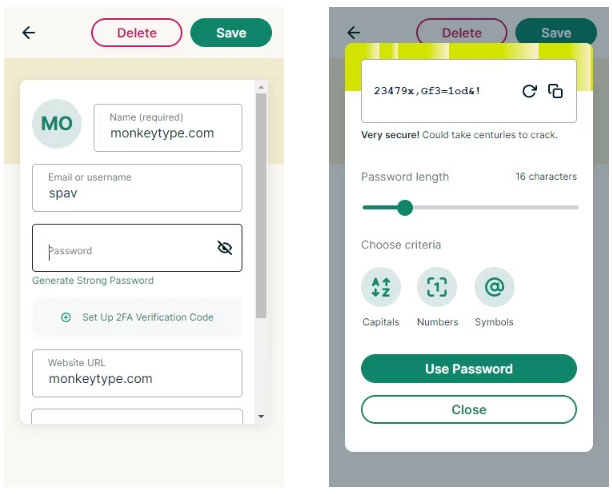

4. Sử dụng trình quản lý mật khẩu

Khi bạn đã kiểm tra mật khẩu của mình, đã đến lúc bắt đầu sử dụng trình quản lý mật khẩu. Nếu một trong những mật khẩu của bạn xuất hiện trên dark web cùng với số điện thoại hoặc địa chỉ email của bạn, tin tặc sẽ cố gắng sử dụng sự kết hợp đó để đăng nhập vào hàng trăm trang web. Nếu sử dụng lại mật khẩu đó, bạn có thể mất một số tài khoản.

Điều quan trọng là phải theo dõi mật khẩu của bạn, đặc biệt khi truy cập các trang web nhạy cảm. Tài khoản ngân hàng hoặc tài khoản bảo hiểm của bạn sẽ ít có khả năng bị bẻ khóa hơn nếu bạn sử dụng một mật khẩu duy nhất. Hãy nhớ thay đổi mật khẩu nếu bạn nghi ngờ mình đã bị hack.

5. Theo dõi hoạt động đăng nhập

Ngoài việc bảo vệ tài khoản của mình, bạn có thể giảm thiểu tác hại tiềm ẩn của hành vi vi phạm bằng cách theo dõi hoạt động đăng nhập của mình. Bạn cũng có thể thiết lập cảnh báo bảo mật đăng nhập thông qua Gmail, cũng như các mạng xã hội và nhiều trang web khác.

Tốt nhất, bạn nên cố gắng đăng nhập từ một thiết bị mới trên mạng WiFi khác (chẳng hạn như điểm phát sóng trên điện thoại của bạn). Nếu không nhận được email hoặc thông báo đẩy về lần đăng nhập sau khi thay đổi cài đặt bảo mật, bạn sẽ cần phải điều chỉnh cài đặt thư mục thư rác trong email của mình.

6. Chú ý đến các thư mục rác

Ngay cả khi bạn quản lý cài đặt thư mục thư rác một cách hiệu quả, các email quan trọng đôi khi vẫn bị đưa vào thư mục rác của bạn. Điều quan trọng là phải định kỳ xem qua các thư mục rác của bạn để kiểm tra bất kỳ email quan trọng nào. Bạn cũng có thể sử dụng các cụm từ tìm kiếm như in:all "capital one" trong Gmail để tìm kiếm các email quan trọng.

Đừng bỏ qua lượng thư rác bất thường trong quá trình tìm kiếm của bạn vì nhiều tin tặc sử dụng phương pháp gọi là "đánh bom thư rác" để che giấu hoạt động của chúng.

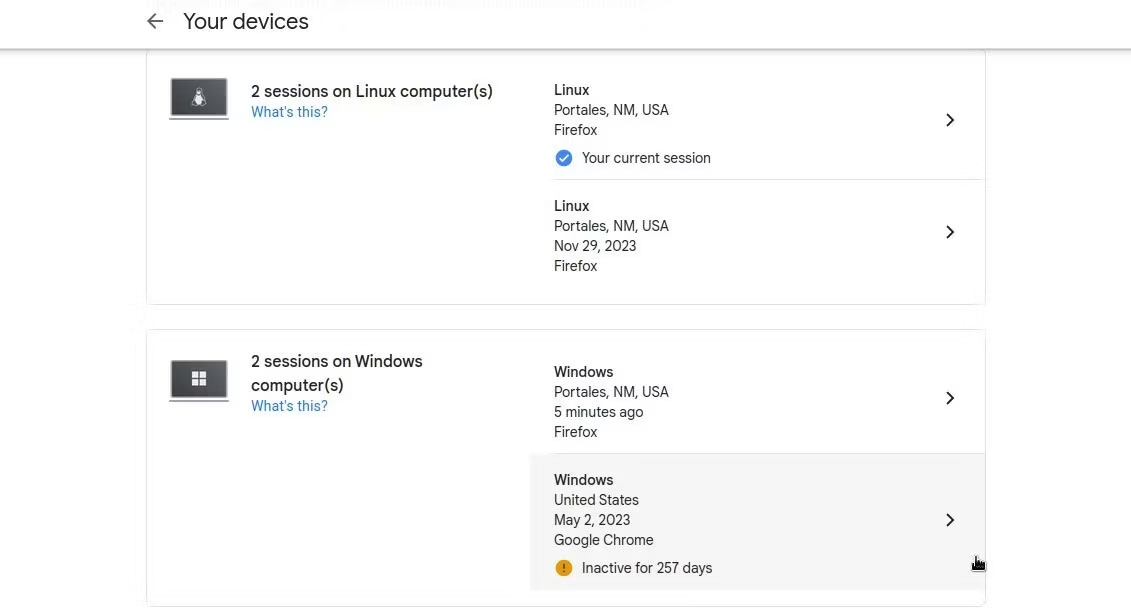

7. Kiểm tra thiết bị được kết nối

Mặc dù cảnh báo bảo mật đăng nhập sẽ giúp bạn ứng phó với các hành vi vi phạm mới nhưng chúng sẽ không giải quyết bất kỳ hoạt động đăng nhập trái phép nào đã xảy ra. Điều quan trọng là phải kiểm tra định kỳ những thiết bị nào được kết nối với tài khoản của bạn và xóa bất kỳ thiết bị nào bạn không nhận ra.

Bạn nên kiểm tra mạng WiFi của mình để tìm các thiết bị đáng ngờ và xóa mọi phiên mà bạn không nhận ra trên tài khoản Google của mình. Bạn cũng nên kiểm tra các tài khoản mạng xã hội của mình, chẳng hạn như Facebook và Instagram, vì tin tặc có thể cố gắng tìm dữ liệu nhạy cảm (như thông tin thẻ tín dụng) được liên kết với tài khoản của bạn.

8. Theo dõi việc thanh toán thẻ và tài khoản ngân hàng

Vì tin tặc có xu hướng xâm phạm các tài khoản mạng xã hội và email với mục đích tìm kiếm thông tin tài chính nhạy cảm nên bạn có thể biết liệu mình có bị vi phạm hay không bằng cách theo dõi các khoản thanh toán bằng thẻ và tài khoản ngân hàng của mình.

Bạn phải luôn phản đối ngay lập tức bất kỳ giao dịch hoặc chuyển khoản nào mà bạn biết mình không thực hiện. Nếu phát hiện sớm những giao dịch gian lận này, hãy mở thẻ ghi nợ hoặc thẻ tín dụng mới, thay đổi mật khẩu và kết thúc mọi phiên đăng nhập mà bạn không nhận ra.

9. Xem điểm tín dụng có bị giảm đột ngột không

Tin tặc thường thực hiện hành vi trộm cắp một cách tinh vi bằng cách sử dụng thông tin cá nhân của bạn để mở thẻ tín dụng mới, nhưng hoạt động của chúng sẽ luôn dẫn đến việc giảm điểm tín dụng một cách bất ngờ. Nếu bạn nhận thấy các yêu cầu mà bạn không nhận ra hoặc nhận thấy rằng việc sử dụng tín dụng của mình tăng đột ngột, thì việc hành động là rất quan trọng.

Bạn sẽ cần thực hiện một số bước để khôi phục sau hành vi trộm cắp danh tính, bao gồm nộp báo cáo cho cảnh sát và gọi cho ngân hàng. Ngoài ra, bạn cũng nên tìm hiểu thêm về cách xảy ra gian lận thẻ tín dụng và nỗ lực tránh các hành vi khiến thông tin tài chính của bạn gặp rủi ro.

10. Theo dõi tin tức vi phạm dữ liệu

Quan trọng nhất, bạn nên theo dõi tin tức vi phạm dữ liệu. Đăng ký nhận thông báo từ HaveIBeenPwned là một ý tưởng tuyệt vời, cũng như bật thông báo qua email từ văn phòng giám sát tín dụng như Experian. Nhiều trang web tập trung đưa tin tức về vi phạm dữ liệu cũng cung cấp các bản tin mà bạn có thể đăng ký và gửi trực tiếp tới hộp thư đến của mình.

Công nghệ

Công nghệ  Windows

Windows  iPhone

iPhone  Android

Android  Làng CN

Làng CN  Khoa học

Khoa học  Ứng dụng

Ứng dụng  Học CNTT

Học CNTT  Game

Game  Download

Download  Tiện ích

Tiện ích

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Nhà thông minh

Nhà thông minh  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap