-

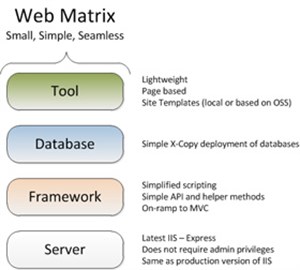

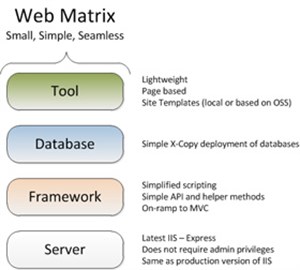

Trong loạt bài viết sau, chúng tôi sẽ giới thiệu một số bước cơ bản để xây dựng ứng dụng web đơn giản sử dụng WebMatrix, CSS, HTML, HTML5, ASP.NET, SQL, Database... Tại đây, chúng ta sẽ cùng nhau xây dựng 1 ứng dụng web cơ bản để quản lý danh sách những bộ phim ưa thích của bạn, bao gồm công đoạn tạo cơ sở dữ liệu, tạo và phân quyền cho các tài khoản, chỉnh sửa và xóa databa

-

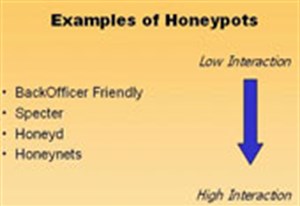

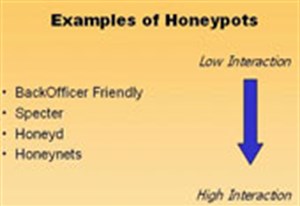

Trong vô số các biện pháp ngăn chặn tin tặc đột nhập vào hệ thống thì "honeypot" (tạm gọi là Mắt ong) và "honeynet" (tạm gọi là Tổ ong) được coi là một trong những cạm bẫy được thiết kế với mục đích này.

-

Với một thế giới của những tên trộm dữ liệu, những mối de dọa về sâu và virus trên mạng ngày nay, sự cần thiết phải tuân theo những chính sách riêng biệt nào đó, việc kết hợp chặt chẽ kỹ thuật điều khiển truy cập mạng (Network Access Control - NAC) vào cơ sở

-

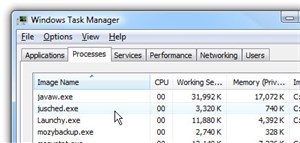

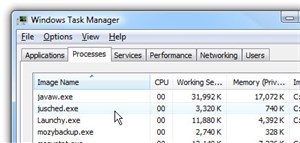

Nếu bạn vào Task Manager và nhìn thấy tiến trình jusched.exe trong đó, và nếu bạn có thể tắt nó đi, thì đó quả là điều may mắn.

-

Giới thiệu về VMware ‘Virtual Switch’ và những vấn đề cơ bản cũng như kỹ thuật được sử dụng và cách sử dụng, cấu hình và sự quản lý.

-

Trong phần này chúng tôi chỉ quan tâm đến các khía cạnh lịch sử trước đây của bộ nhớ Cache. Nếu bạn không quan tâm đến chủ đề này thì hoàn toàn có thể bỏ qua để đọc phần tiếp theo.

-

Vào tháng 6 năm 2022, Microsoft thông báo rằng họ sẽ cung cấp WebView2 runtime cho tất cả các thiết bị Windows 10 chạy bản cập nhật ít nhất từ tháng 4 năm 2018.

-

Khối tìm nạp của CPU sẽ tìm kiếm chỉ lệnh kế tiếp để được thực thi trong Cache chỉ lệnh L1. Nếu không có ở đó thì nó sẽ tìm kiếm trên Cache L2. Sau khi đó nếu cũng không có thì nó sẽ phải truy cập vào bộ nhớ RAM để nạp chỉ lệnh.

-

Lợi ích lớn nhất của NAT đó là quản trị mạng (Network Administation) một cách rõ ràng. Ví dụ, bạn có thể di chuyển máy chủ Web của bạn hoặc máy chủ FTP tới máy tính chủ khác mà không cần phải lo lắng các liên kết bị hỏng.

-

Trước đây chúng ta đã từng biết tới những ưu điểm tuyệt vời của SSH bởi tính an toàn khi truy cập từ xa. Ở bài viết này, hãy cùng xem xét một số vấn đề quan trọng cần “bảo dưỡng” cho nó,...

-

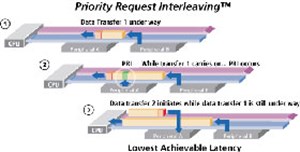

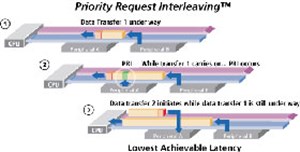

Trong bài này chúng tôi sẽ giới thiệu cho các bạn về một giải pháp nhằm tránh ảnh hưởng đến hiệu suất hệ thống liên quan đến khả năng truyền tải dữ liệu.

-

Một tập 4 dòng Cache liên kết thì Cache nhớ sẽ có 2.048 khối, mỗi khối gồm có 4 dòng (8.192 dòng / 4), với tập 2 dòng Cache liên kết thì Cache nhớ sẽ có 4.096 khối, mỗi khối gồm 2 dòng. Chúng ta sẽ tiếp tục ví dụ với Cache nhớ L2 512 KB, Cache nhớ này sẽ chia thành 8.192 dòng, mỗi dòng 64-byte. Phụ thuộc vào CPU mà số khối có thể khác nhau.

-

Camtasia của TechSmith bao gồm khả năng quay video màn hình nhanh chóng, hiệu quả và là một cách chỉnh sửa video chuyên nghiệp nhất. Trái lại, Snagit là công cụ ưu tiên chụp ảnh màn hình và chỉnh sửa các hình ảnh này hoặc chỉnh sửa video clip.

-

Nếu ai cũng có thể truy cập vào máy tính của bạn ở bất kỳ thời điểm nào thì máy tính của bạn rất dễ bị tấn công. Bạn có thể hạn chế các truy cập từ bên ngoài tới máy tính và thông tin của bạn nhờ vào tường lửa.

-

Trong phần tiếp theo của loạt bài kỹ thuật giới thiệu về WebMatrix, chúng ta sẽ cùng nhau tìm hiểu về những thành phần như: sử dụng Layout, dữ liệu, và trang có chức năng tạo thêm dữ liệu...

-

Một trong những công cụ tốt nhất để dạy lập trình cho trẻ em là Raspberry Pi. Với chỉ 30$, hầu hết các bậc phụ huynh đều có thể mua chiếc máy tính này cho con mình.

-

FaceTime Security Lab vừa phát hiện một Trojan chuyên dùng để đánh cắp thông tin người dùng rất nguy hiểm có nguồn gốc từ Trung Quốc.

-

Yahoo Messenger hoạt động thiếu ổn định và nhiều công ty cũng không muốn nhân viên sử dụng phần mềm "chát chít" trong văn phòng. Những lúc như thế, người sử dụng vẫn có thể đăng nhập vào một số trang webchat để tiếp tục tận hưởng niềm vui tán gẫu trực tuyến.

-

Trong các hệ thống loa không dây, cần một bộ phát (transmitter) và một bộ nhận (receiver) không dây. Loa không dây thường gặp trong các hệ thống rạp tại gia gọn nhẹ HTIB (Home Theater-in-a-Box), trong đó, loa không dây thường là loa surround.

-

Microsoft vừa cảnh báo về một loại trojan mới có khả năng lợi dụng Adobe Flash trên các trình duyệt web để tấn công người dùng máy tính, theo trang công nghệ Betanews.

-

Dogpile là một công cụ tìm kiếm siêu dữ liệu, nó nhận kết quả từ nhiều công cụ tìm kiếm và thư mục khác, sau đó hiển thị kết quả cho người dùng.

-

Google Sheets là một bản cập nhật với tên gọi mới của Google Spreadsheets, ứng dụng bảng tính trực tuyến của Google Drive.

Khi bạn mở bất kỳ một game nào đó trong danh sách Game Microsoft, trên màn hình xuất hiện một thông báo lỗi: .exe is Not a Valid Win32 Application.

Khi bạn mở bất kỳ một game nào đó trong danh sách Game Microsoft, trên màn hình xuất hiện một thông báo lỗi: .exe is Not a Valid Win32 Application. Bộ nhớ Cache là kiểu bộ nhớ tốc độ cao có bên trong CPU để tăng tốc độ truy cập cho dữ liệu và các chỉ lệnh được lưu trong bộ nhớ RAM. Trong hướng dẫn này, chúng tôi sẽ giới thiệu cho các bạn về cách làm việc của bộ nhớ này theo cách dễ hiểu nhất.

Bộ nhớ Cache là kiểu bộ nhớ tốc độ cao có bên trong CPU để tăng tốc độ truy cập cho dữ liệu và các chỉ lệnh được lưu trong bộ nhớ RAM. Trong hướng dẫn này, chúng tôi sẽ giới thiệu cho các bạn về cách làm việc của bộ nhớ này theo cách dễ hiểu nhất. Trong loạt bài viết sau, chúng tôi sẽ giới thiệu một số bước cơ bản để xây dựng ứng dụng web đơn giản sử dụng WebMatrix, CSS, HTML, HTML5, ASP.NET, SQL, Database... Tại đây, chúng ta sẽ cùng nhau xây dựng 1 ứng dụng web cơ bản để quản lý danh sách những bộ phim ưa thích của bạn, bao gồm công đoạn tạo cơ sở dữ liệu, tạo và phân quyền cho các tài khoản, chỉnh sửa và xóa databa

Trong loạt bài viết sau, chúng tôi sẽ giới thiệu một số bước cơ bản để xây dựng ứng dụng web đơn giản sử dụng WebMatrix, CSS, HTML, HTML5, ASP.NET, SQL, Database... Tại đây, chúng ta sẽ cùng nhau xây dựng 1 ứng dụng web cơ bản để quản lý danh sách những bộ phim ưa thích của bạn, bao gồm công đoạn tạo cơ sở dữ liệu, tạo và phân quyền cho các tài khoản, chỉnh sửa và xóa databa Trong vô số các biện pháp ngăn chặn tin tặc đột nhập vào hệ thống thì "honeypot" (tạm gọi là Mắt ong) và "honeynet" (tạm gọi là Tổ ong) được coi là một trong những cạm bẫy được thiết kế với mục đích này.

Trong vô số các biện pháp ngăn chặn tin tặc đột nhập vào hệ thống thì "honeypot" (tạm gọi là Mắt ong) và "honeynet" (tạm gọi là Tổ ong) được coi là một trong những cạm bẫy được thiết kế với mục đích này. Với một thế giới của những tên trộm dữ liệu, những mối de dọa về sâu và virus trên mạng ngày nay, sự cần thiết phải tuân theo những chính sách riêng biệt nào đó, việc kết hợp chặt chẽ kỹ thuật điều khiển truy cập mạng (Network Access Control - NAC) vào cơ sở

Với một thế giới của những tên trộm dữ liệu, những mối de dọa về sâu và virus trên mạng ngày nay, sự cần thiết phải tuân theo những chính sách riêng biệt nào đó, việc kết hợp chặt chẽ kỹ thuật điều khiển truy cập mạng (Network Access Control - NAC) vào cơ sở Nếu bạn vào Task Manager và nhìn thấy tiến trình jusched.exe trong đó, và nếu bạn có thể tắt nó đi, thì đó quả là điều may mắn.

Nếu bạn vào Task Manager và nhìn thấy tiến trình jusched.exe trong đó, và nếu bạn có thể tắt nó đi, thì đó quả là điều may mắn. Giới thiệu về VMware ‘Virtual Switch’ và những vấn đề cơ bản cũng như kỹ thuật được sử dụng và cách sử dụng, cấu hình và sự quản lý.

Giới thiệu về VMware ‘Virtual Switch’ và những vấn đề cơ bản cũng như kỹ thuật được sử dụng và cách sử dụng, cấu hình và sự quản lý. Trong phần này chúng tôi chỉ quan tâm đến các khía cạnh lịch sử trước đây của bộ nhớ Cache. Nếu bạn không quan tâm đến chủ đề này thì hoàn toàn có thể bỏ qua để đọc phần tiếp theo.

Trong phần này chúng tôi chỉ quan tâm đến các khía cạnh lịch sử trước đây của bộ nhớ Cache. Nếu bạn không quan tâm đến chủ đề này thì hoàn toàn có thể bỏ qua để đọc phần tiếp theo. Vào tháng 6 năm 2022, Microsoft thông báo rằng họ sẽ cung cấp WebView2 runtime cho tất cả các thiết bị Windows 10 chạy bản cập nhật ít nhất từ tháng 4 năm 2018.

Vào tháng 6 năm 2022, Microsoft thông báo rằng họ sẽ cung cấp WebView2 runtime cho tất cả các thiết bị Windows 10 chạy bản cập nhật ít nhất từ tháng 4 năm 2018. Khối tìm nạp của CPU sẽ tìm kiếm chỉ lệnh kế tiếp để được thực thi trong Cache chỉ lệnh L1. Nếu không có ở đó thì nó sẽ tìm kiếm trên Cache L2. Sau khi đó nếu cũng không có thì nó sẽ phải truy cập vào bộ nhớ RAM để nạp chỉ lệnh.

Khối tìm nạp của CPU sẽ tìm kiếm chỉ lệnh kế tiếp để được thực thi trong Cache chỉ lệnh L1. Nếu không có ở đó thì nó sẽ tìm kiếm trên Cache L2. Sau khi đó nếu cũng không có thì nó sẽ phải truy cập vào bộ nhớ RAM để nạp chỉ lệnh. Lợi ích lớn nhất của NAT đó là quản trị mạng (Network Administation) một cách rõ ràng. Ví dụ, bạn có thể di chuyển máy chủ Web của bạn hoặc máy chủ FTP tới máy tính chủ khác mà không cần phải lo lắng các liên kết bị hỏng.

Lợi ích lớn nhất của NAT đó là quản trị mạng (Network Administation) một cách rõ ràng. Ví dụ, bạn có thể di chuyển máy chủ Web của bạn hoặc máy chủ FTP tới máy tính chủ khác mà không cần phải lo lắng các liên kết bị hỏng. Trước đây chúng ta đã từng biết tới những ưu điểm tuyệt vời của SSH bởi tính an toàn khi truy cập từ xa. Ở bài viết này, hãy cùng xem xét một số vấn đề quan trọng cần “bảo dưỡng” cho nó,...

Trước đây chúng ta đã từng biết tới những ưu điểm tuyệt vời của SSH bởi tính an toàn khi truy cập từ xa. Ở bài viết này, hãy cùng xem xét một số vấn đề quan trọng cần “bảo dưỡng” cho nó,... Trong bài này chúng tôi sẽ giới thiệu cho các bạn về một giải pháp nhằm tránh ảnh hưởng đến hiệu suất hệ thống liên quan đến khả năng truyền tải dữ liệu.

Trong bài này chúng tôi sẽ giới thiệu cho các bạn về một giải pháp nhằm tránh ảnh hưởng đến hiệu suất hệ thống liên quan đến khả năng truyền tải dữ liệu. Một tập 4 dòng Cache liên kết thì Cache nhớ sẽ có 2.048 khối, mỗi khối gồm có 4 dòng (8.192 dòng / 4), với tập 2 dòng Cache liên kết thì Cache nhớ sẽ có 4.096 khối, mỗi khối gồm 2 dòng. Chúng ta sẽ tiếp tục ví dụ với Cache nhớ L2 512 KB, Cache nhớ này sẽ chia thành 8.192 dòng, mỗi dòng 64-byte. Phụ thuộc vào CPU mà số khối có thể khác nhau.

Một tập 4 dòng Cache liên kết thì Cache nhớ sẽ có 2.048 khối, mỗi khối gồm có 4 dòng (8.192 dòng / 4), với tập 2 dòng Cache liên kết thì Cache nhớ sẽ có 4.096 khối, mỗi khối gồm 2 dòng. Chúng ta sẽ tiếp tục ví dụ với Cache nhớ L2 512 KB, Cache nhớ này sẽ chia thành 8.192 dòng, mỗi dòng 64-byte. Phụ thuộc vào CPU mà số khối có thể khác nhau. Camtasia của TechSmith bao gồm khả năng quay video màn hình nhanh chóng, hiệu quả và là một cách chỉnh sửa video chuyên nghiệp nhất. Trái lại, Snagit là công cụ ưu tiên chụp ảnh màn hình và chỉnh sửa các hình ảnh này hoặc chỉnh sửa video clip.

Camtasia của TechSmith bao gồm khả năng quay video màn hình nhanh chóng, hiệu quả và là một cách chỉnh sửa video chuyên nghiệp nhất. Trái lại, Snagit là công cụ ưu tiên chụp ảnh màn hình và chỉnh sửa các hình ảnh này hoặc chỉnh sửa video clip. Nếu ai cũng có thể truy cập vào máy tính của bạn ở bất kỳ thời điểm nào thì máy tính của bạn rất dễ bị tấn công. Bạn có thể hạn chế các truy cập từ bên ngoài tới máy tính và thông tin của bạn nhờ vào tường lửa.

Nếu ai cũng có thể truy cập vào máy tính của bạn ở bất kỳ thời điểm nào thì máy tính của bạn rất dễ bị tấn công. Bạn có thể hạn chế các truy cập từ bên ngoài tới máy tính và thông tin của bạn nhờ vào tường lửa. Trong phần tiếp theo của loạt bài kỹ thuật giới thiệu về WebMatrix, chúng ta sẽ cùng nhau tìm hiểu về những thành phần như: sử dụng Layout, dữ liệu, và trang có chức năng tạo thêm dữ liệu...

Trong phần tiếp theo của loạt bài kỹ thuật giới thiệu về WebMatrix, chúng ta sẽ cùng nhau tìm hiểu về những thành phần như: sử dụng Layout, dữ liệu, và trang có chức năng tạo thêm dữ liệu... Một trong những công cụ tốt nhất để dạy lập trình cho trẻ em là Raspberry Pi. Với chỉ 30$, hầu hết các bậc phụ huynh đều có thể mua chiếc máy tính này cho con mình.

Một trong những công cụ tốt nhất để dạy lập trình cho trẻ em là Raspberry Pi. Với chỉ 30$, hầu hết các bậc phụ huynh đều có thể mua chiếc máy tính này cho con mình. FaceTime Security Lab vừa phát hiện một Trojan chuyên dùng để đánh cắp thông tin người dùng rất nguy hiểm có nguồn gốc từ Trung Quốc.

FaceTime Security Lab vừa phát hiện một Trojan chuyên dùng để đánh cắp thông tin người dùng rất nguy hiểm có nguồn gốc từ Trung Quốc. Yahoo Messenger hoạt động thiếu ổn định và nhiều công ty cũng không muốn nhân viên sử dụng phần mềm "chát chít" trong văn phòng. Những lúc như thế, người sử dụng vẫn có thể đăng nhập vào một số trang webchat để tiếp tục tận hưởng niềm vui tán gẫu trực tuyến.

Yahoo Messenger hoạt động thiếu ổn định và nhiều công ty cũng không muốn nhân viên sử dụng phần mềm "chát chít" trong văn phòng. Những lúc như thế, người sử dụng vẫn có thể đăng nhập vào một số trang webchat để tiếp tục tận hưởng niềm vui tán gẫu trực tuyến. Trong các hệ thống loa không dây, cần một bộ phát (transmitter) và một bộ nhận (receiver) không dây. Loa không dây thường gặp trong các hệ thống rạp tại gia gọn nhẹ HTIB (Home Theater-in-a-Box), trong đó, loa không dây thường là loa surround.

Trong các hệ thống loa không dây, cần một bộ phát (transmitter) và một bộ nhận (receiver) không dây. Loa không dây thường gặp trong các hệ thống rạp tại gia gọn nhẹ HTIB (Home Theater-in-a-Box), trong đó, loa không dây thường là loa surround. Microsoft vừa cảnh báo về một loại trojan mới có khả năng lợi dụng Adobe Flash trên các trình duyệt web để tấn công người dùng máy tính, theo trang công nghệ Betanews.

Microsoft vừa cảnh báo về một loại trojan mới có khả năng lợi dụng Adobe Flash trên các trình duyệt web để tấn công người dùng máy tính, theo trang công nghệ Betanews. Dogpile là một công cụ tìm kiếm siêu dữ liệu, nó nhận kết quả từ nhiều công cụ tìm kiếm và thư mục khác, sau đó hiển thị kết quả cho người dùng.

Dogpile là một công cụ tìm kiếm siêu dữ liệu, nó nhận kết quả từ nhiều công cụ tìm kiếm và thư mục khác, sau đó hiển thị kết quả cho người dùng. Google Sheets là một bản cập nhật với tên gọi mới của Google Spreadsheets, ứng dụng bảng tính trực tuyến của Google Drive.

Google Sheets là một bản cập nhật với tên gọi mới của Google Spreadsheets, ứng dụng bảng tính trực tuyến của Google Drive. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  DIY - Handmade

DIY - Handmade  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Bình luận công nghệ

Bình luận công nghệ