Trong phần thứ hai của bài viết này chúng tôi sẽ tập trung vào HIDS và những lợi ích mang lại của HIDS bên trong môi trường cộng tác. Bên cạnh đó chúng tôi cũng đưa ra một phân tích giúp các nhà lãnh đạo trong lĩnh vực CNTT có thể tính toán và quyết định chọn giải pháp HIDS hoặc NIDS sao cho phù hợp với tổ chức mạng của họ.

HIDS là gì?

HIDS là hệ thống phát hiện xâm phạm được cài đặt trên các máy tính (host). Điều làm nên sự khác biệt của HIDS so với NIDS là HIDS có thể được cài đặt trên nhiều kiểu máy khác nhau như các máy chủ, máy trạm làm việc hoặc máy notebook. Phương pháp này giúp các tổ chức linh động trong khi NIDS không thích hợp hay vượt ra khỏi khả năng của nó.

Các hoạt động của HIDS

Khi lưu lượng được truyền tải đến host chúng được phân tích và đưa qua host nếu hệ thống không phát hiện thấy các gói tin mang mã nguy hiểm bên trong. HIDS thường được sử dụng cho các máy tính nội bộ trong khi đó NIDS được dùng cho cả một mạng. HIDS thường được sử dụng cho nền Windows trong thế giới máy tính, tuy nhiên cũng có nhiều sản phẩm cũng có thể hoạt động trong môi trường UNIX và các hệ điều hành khác.

Chọn NIDS hay HIDS?

Nhiều chuyên gia bảo mật quan tâm đến NIDS và HIDS, nhưng chọn thế nào để phù hợp với mạng của mỗi người nhất? Câu trả lời ở đây là HIDS cho giải pháp trọn vẹn và NIDS cho giải pháp LAN. Giống như khi cài đặt phần mềm chống virus, không chỉ thực hiện cài đặt phần mềm trên các máy chủ chính mà còn phải cài đặt trên tất cả các máy khách. Không có lý do nào giải thích tại sao cả NIDS và HIDS không được sử dụng kết hợp với nhau trong một chiến lược IDS mạnh. NIDS dễ bị vô hiệu hóa đối với kẻ xâm nhập và chúng tôi chúng thiên về ý nghĩ này. Rõ ràng cài đặt nhiều nút phát hiện trên mạng của bạn bằng HIDS an toàn nhiều hơn là chỉ có một NIDS với một vài nút phát hiện chỉ cho một đoạn mạng. Nếu bạn lo lắng về các máy tính cụ thể có thể bị tấn công thì bạn hãy sử dụng HIDS, khi đó nó sẽ bảo vệ được máy tính của bạn an toàn hơn và sẽ tương đương như cài đặt một cảnh báo cho bạn.

IDS hỗ trợ bản ghi chi tiết, nhiều sự kiện được ghi lại hàng ngày, bảo đảm rằng chỉ có dữ liệu thích đáng mới được chọn và bạn không bị ngập lụt trong những dữ liệu không cần thiết. HIDS ghi lại các sự kiện một cách tỉ mỉ hơn so với NIDS. Nếu bạn đang so sánh giữa HIDS hay NIDS, bảo đảm rằng bạn sẽ tìm thấy một hãng có kỹ thuật backup tốt và đó là các file mẫu đưa ra khi có nhiều lỗ hổng mới được phát hiện giống như ứng dụng chống virus. Nếu bạn có một băng tần LAN hạn chế thì cũng nên xem xét đến HIDS.

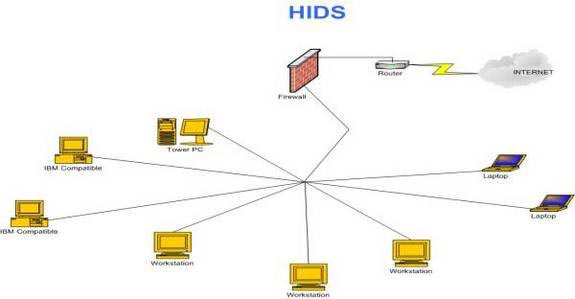

Sơ đồ thể hiện kịch bản HIDS

Bảng dưới đây so sánh các chi tiết kỹ thuật chuẩn và các yêu cầu khi chọn một gói IDS.

Sản phẩm | INTRUST Event admin Aelita | ELM 3.0 TNTsoftware | Snort ISS | |||

| NIDS/HIDS | HIDS | HIDS | HIDS | NIDS | NIDS | NIDS |

| Giao diện quản lý | *** | *** | *** | *** | ** | **** |

| Phát hiện tấn công | ** | *** | *** | *** | *** | **** |

| Dễ dàng trong sử dụng | *** | *** | **** | ** | ** | *** |

| Giá cả cho 100 máy trạm làm việc và 5 máy chủ | $9400 | $10,290.00 Giá lấy từ website | $ 1620 Giá lấy từ website | FREE Gói phần mềm | $7,929.79 | $6115.89 |

| Độ dễ dàng trong cài đặt và triển khai | *** | ** | *** | * | ** | *** |

| Kiến thức bảo mật yêu cầu (càng nhiều sao nghĩa là càng ít kiến thức bắt buộc) | *** | **** | **** | * | * | ** |

| Khả năng phát hiện kẻ tấn công | *** | *** | *** | **** | *** | *** |

| Truyền thông kênh an toàn | *** | * | ** | --- | --- | --- |

| Độ dễ dàng trong quản lý các hoạt động | ** | *** | *** | ** | *** | **** |

| Chu kỳ nâng cấp sản phẩm | ** | ** | * | *** | ** | **** |

| Khả năng tương thích SNMP | *** | **** | ** | ** | *** | *** |

| Khả năng hỗ trợ báo cáo | **** | **** | **** | *** | *** | **** |

| Hiệu suất | *** | **** | **** | **** | *** | *** |

| Sự thích hợp với cơ sở hạ tầng có sẵn | *** | *** | *** | ** | *** | **** |

| Khả năng thích hợp trên nền Windows | *** | *** | *** | *** | *** | *** |

| Khả năng thích hợp trên nền Unix | *** | * | * | **** | *** | *** |

| Backup và khả năng hỗ trợ | *** | *** | **** | *** | *** | **** |

| Kiểm tra bản ghi | *** | **** | **** | *** | ** | ** |

| Phát hiện xâm phạm | *** | **** | **** | *** | *** | *** |

| Báo cáo sự việc | **** | *** | *** | *** | *** | *** |

Các tác nhân Đây là trách nhiệm quản trị viên. Ít tác nhân nghĩa là càng ít sao | *** | * | **** | **** | **** | **** |

| Kết quả | 59 | 57 | 62 | 53 | 61 | 62 |

Các giai đoạn lựa chọn IDS

Khi chọn một IDS, cần xem xét một số vấn đề trong việc lập kế hoạch cho IDS. Dưới đây là một số xem xét mà bạn nên quan tâm:

1. Giai đoạn ý niệm: Giai đoạn này bạn cần phân biệt được các yêu cầu IDS và định nghĩa được những gì cần thiết đối với doanh nghiệp và làm thế nào IDS có thể tương xứng với những cần thiết của doanh nghiệp, giai đoạn này cần phải tính đến toàn bộ tài nguyên quan trọng và đưa ra một chính sách bảo mật.

2. Giai đoạn đánh giá giải pháp: Giai đoạn này phải được sử dụng khi chọn sản phẩm thích hợp với những cần thiết của doanh nghiệp. Nhân viên CNTT cũng cần được sử dụng diễn đàn kiểm tra để so sánh phần mềm IDS và kết hợp với giai đoạn khái niệm được sử dụng như thời điểm kiểm tra cuối cùng khi chọn giải pháp thích hợp nhất.

3. Giai đoạn triển khai và đưa vào hoạt động: Giai đoạn này được sử dụng để thực thi giải pháp IDS đã chọn và nó phải chạy êm ái nếu kế hoạch được thực hiện là phù hợp. Đây là lúc tất cả những vướng mắc phải được giải quyết. Giải pháp phải được hoạt động một cách hiệu quả khi giai đoạn này hoàn tất.

Website và thông tin từ các hãng

Những nhà lãnh đạo lĩnh vực CNTT đã kiểm tra và cho ra các kết quả có tính cạnh tranh cao đối với các sản phẩm IDS. Dưới đây là những thông tin vắn tắt về sản phẩm và các liên kết đến Website. Thông tin chi tiết hơn bạn có thể tìm thấy trên chính website của chính các hãng.

1. Intrust

Sản phẩm này có nhiều tính năng giúp nó tồn tại được trong môi trường hoạt động kinh doanh. Với khả năng tương thích với Unix, nó có một khả năng linh hoạt tuyệt vời. Đưa ra với một giao diện báo cáo với hơn 1.000 báo cáo khác nhau, giúp kiểm soát được các vấn đề phức tạp. Ngoài ra nó cũng hỗ trợ một giải pháp cảnh báo toàn diện cho phép cảnh báo trên các thiết bị di động và nhiều công nghệ khác.

1. Tính năng cảnh báo toàn diện

2. Tính năng báo cáo toàn diện

3. Hợp nhất và thẩm định hiệu suất dữ liệu từ trên các nền tảng

4. Trả lại sự hỗ trợ tính năng mạng từ việc ghi chép phía trình khách một cách tỉ mỉ

5. Lọc dữ liệu cho phép xem lại một cách dễ dàng

6. Kiểm tra thời gian thực

7. Phân tích dữ liệu đã được capture

8. Tuân thủ theo các chuẩn công nghiệp

9. Sự bắt buộc theo một nguyên tắc

Thêm thông tin

2. ELM

Phần mềm TNT là một phần mềm hỗ trợ các chức năng HIDS, đây là một sản phẩm được phân tích so sánh dựa trên ELM Enterprise Manager. Nó hỗ trợ việc kiểm tra thời gian thực, khả năng hoạt động toàn diện và phương pháp báo cáo tỉ mỉ. Cơ sở dữ liệu được bổ sung thêm để bảo đảm cơ sở dữ liệu của phần mềm được an toàn. Điều này có nghĩa là nếu cơ sở dữ liệu chính ELM offline thì ELM Server sẽ tự động tạo một cơ sở dữ liệu tạm thời để lưu dữ liệu cho đến khi cơ sở dữ liệu chính online trở lại. Dưới đây là một số mô tả vắn tắt về ELM Enterprise Manager 3.0

1. ELM hỗ trợ giao diện mô đun phần mềm MMC linh hoạt

2. Hỗ trợ việc kiểm tra tất cả các máy chủ Microsoft. NET bằng cách kiểm tra các bản ghi sự kiện và bộ đếm hiệu suất.

3. Hỗ trợ báo cáo wizard với phiên bản mới có thể lập lịch trình, ngoài ra còn hỗ trợ các báo cáo HTML và ASCII

4. Quan sát tập trung các bản ghi sự kiện trên nhiều máy chủ

5. Client được chỉ được kích hoạt Web trên trình duyệt hỗ trợ JavaScript và XML

6. Hỗ trợ giao diện kiến thức cơ sở

7. Hỗ trợ thông báo có thể thực thi wscripts, cscripts và các file CMD/BAT.

8. Hỗ trợ cơ sở dữ liệu SQL Server và Oracle.

9. Các truy vấn tương thích WMI cho mục đích so sánh

10. Đưa ra hành động sửa lỗi khi phát hiện xâm nhập

Thêm thông tin

3. GFI LANguard S.E.L.M

Sản phẩm này có nhiều tính năng và chỉ yêu cầu các kiến thức đơn giản cho việc cài đặt. Dưới đây là những thông tin vắn tắt về GFI LANguard S.E.L.M.

1. Phân tích bảo mật tự động và rộng rãi trong toàn mạng đối với các bản ghi sự kiện

2. Quản lý bản ghi sự kiện mạng

3. Phát hiện nâng cao các tấn công bên trong

4. Giảm TOC

5. Không cần đến phần mềm client hoặc các tác nhân

6. Không ảnh hưởng đến lưu lượng mạng

7. Dễ cải tiến, thích hợp với các mạng hoạt động kinh doanh hoặc các mạng nhỏ

8. Bộ kiểm tra file mật

9. Kiểm tra bản ghi toàn diện

10. Phát hiện tấn công nếu tài khoản người dùng cục bộ bị sử dụng (online hoặc offline)

Thêm thông tin

4. Snort

Snort là một sản phẩm tuyệt vời và nó đã chiến thắng khi đưa vào hoạt động trong môi trường UNIX. Sản phẩm mới nhất được đưa ra gần đây được hỗ trợ nền Windows nhưng vẫn còn một số chọn lọc tinh tế. Thứ tốt nhất có trong sản phẩm này đó là mã nguồn mở và không tốn kém một chút chi phí nào ngoại trừ thời gian và băng tần cần thiết để tải nó. Giải pháp này đã được phát triển bởi nhiều người và nó hoạt động rất tốt trên các phần cứng rẻ tiền, điều đó đã làm cho nó có thể tồn tại được trong bất kỳ tổ chức nào.

Dưới đây là những thông tin vắn tắt về sản phẩm này:

1. Hỗ trợ cấu hình hiệu suất cao trong phần mềm

2. Hỗ trợ tốt cho UNIX

3. Hỗ trợ mã nguồn mở linh hoạt

4. Hỗ trợ tốt SNMP

5. Hỗ trợ mô đun quản lý tập trung

6. Hỗ trợ việc cảnh báo và phát hiện xâm phạm

7. Có các gói bản ghi

8. Phát hiện tấn công toàn diện

9. Các mô đun đầu ra tinh vi cung cấp khả năng ghi chép toàn diện

10. Hỗ trợ người dùng trên các danh sách mail và qua sự tương tác email

Thêm thông tin

5. Cisco IDS

Giải pháp này là của Cisco, với giải pháp này bạn thấy được chất lượng, cảm nhận cũng như danh tiếng truyền thống của nó.

Dưới đây là những thông tin vắn tắt về thiết bị này:

1. Các tính năng phát hiện chính xác làm giảm đáng kết các cảnh báo sai.

2. Khả năng nâng cấp hoạt động kinh doanh giống như các sản phẩm của Cisco

3. Hệ thống phát hiện xâm phạm thời gian thực, báo cáo và ngăn chặn các hành động trái phép

4. Việc phân tích mẫu dùng để phát hiện được thực hiện ở nhiều mức khác nhau

5. Cho hiệu suất mạng cao

6. Quản lý danh sách truy cập định tuyến động thích nghi kịp thời với hành vi của kẻ xâm nhập

7. Quản lý GUI tập trung

8. Quản lý từ xa

9. Email thông báo sự kiện

Thêm thông tin

6. Dragon

Một giải pháp toàn diện cho hoạt động kinh doanh. Sản phẩm này rất đa năng và có các yêu cầu bảo mật cần thiết trong môi trường hoạt động kinh doanh. Nó cũng hỗ trợ NIDS, quản lý máy chủ, quản lý sự kiện, kiểm tra tấn công. Đây là một giải phát IDS hoàn tất, được thiết kế hoàn hảo cùng với việc kiểm tra tích hợp. Tuy nhiên điểm yếu của sản phẩm này là ở chỗ giá cả của nó.

Dưới đây là những thông tin vắn tắt về Dragon (Phiên bản hoạt động kinh doanh)

1. Dragon hỗ trợ cả NIDS và HIDS

2. Hỗ trợ trên một loạt nền tảng Windows, Linux, Solaris và AIX

3. Được mô đun hóa và có thể mở rộng

4. Kiểm tra quản lý tập trung

5. Phân tích và báo cáo toàn diện

6. Khả năng tương thích cao với các chi tiết kỹ thuật trong hoạt động kinh doanh

7. Kiểm tra bảo mật hiệu quả, tích hợp các switche, firewall và router.

8. Quản lý biên dịch báo cáo

9. Có chu kỳ cập nhật chữ kỹ hoàn hảo

Thêm thông tin

Kết luận

Khi đưa ra kết luận về các sản phẩm này thì rõ ràng có hai đối thủ chính trong lĩnh vực CNTT đó là Dragon NIDS của Enterasys và LANguard S.E.L.M của GFI Software. Cả hai sản phẩm này đều được đánh giá cao trên thị trường với các khả năng và sự hỗ trợ trực tuyến của nó. Khi xem xét và đánh giá phần mềm chúng ta cần phải đưa ra các kiểm tra, cả hai sản phẩm ở đây đều không xảy ra vấn đề gì và có một sự tích hợp hài hòa với cơ sở hạ tầng mạng Windows. Điều đó cho thấy rõ rằng tại sao các sản phẩm này được đánh giá rất cao trong lĩnh vực CNTT. Mặc dù vậy các sản phẩm khác cũng không quá yếu thế so với hai sản phẩm trên và chúng hoàn toàn có thể bắt kịp hai sản phẩm đó trong một tương lai gần.

Công nghệ

Công nghệ  Windows

Windows  iPhone

iPhone  Android

Android  Làng CN

Làng CN  Khoa học

Khoa học  Ứng dụng

Ứng dụng  Học CNTT

Học CNTT  Game

Game  Download

Download  Tiện ích

Tiện ích

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Nhà thông minh

Nhà thông minh  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap